보이지 않는 흐름 지문핑의 근본 한계

본 논문은 M/M/1 병렬 큐 모델을 이용해 네트워크 흐름을 은밀히 지문핑하는 이론적 한계를 분석한다. 동일한 패킷 레이트 상황에서 모든 흐름을 지문핑하거나 일부만 선택적으로 지문핑할 때, 위협자 윌리가 탐지하지 못하도록 하는 가시성(invisibility) 조건과 신뢰성(reliability) 조건을 동시에 만족하면서 추적할 수 있는 최대 흐름 수 m을 도출한다. 또한 임의의 레이트와 비지문 흐름이 존재하는 경우까지 확장하여 전반적인 성능 한…

저자: Ramin Soltani, Dennis Goeckel, Don Towsley

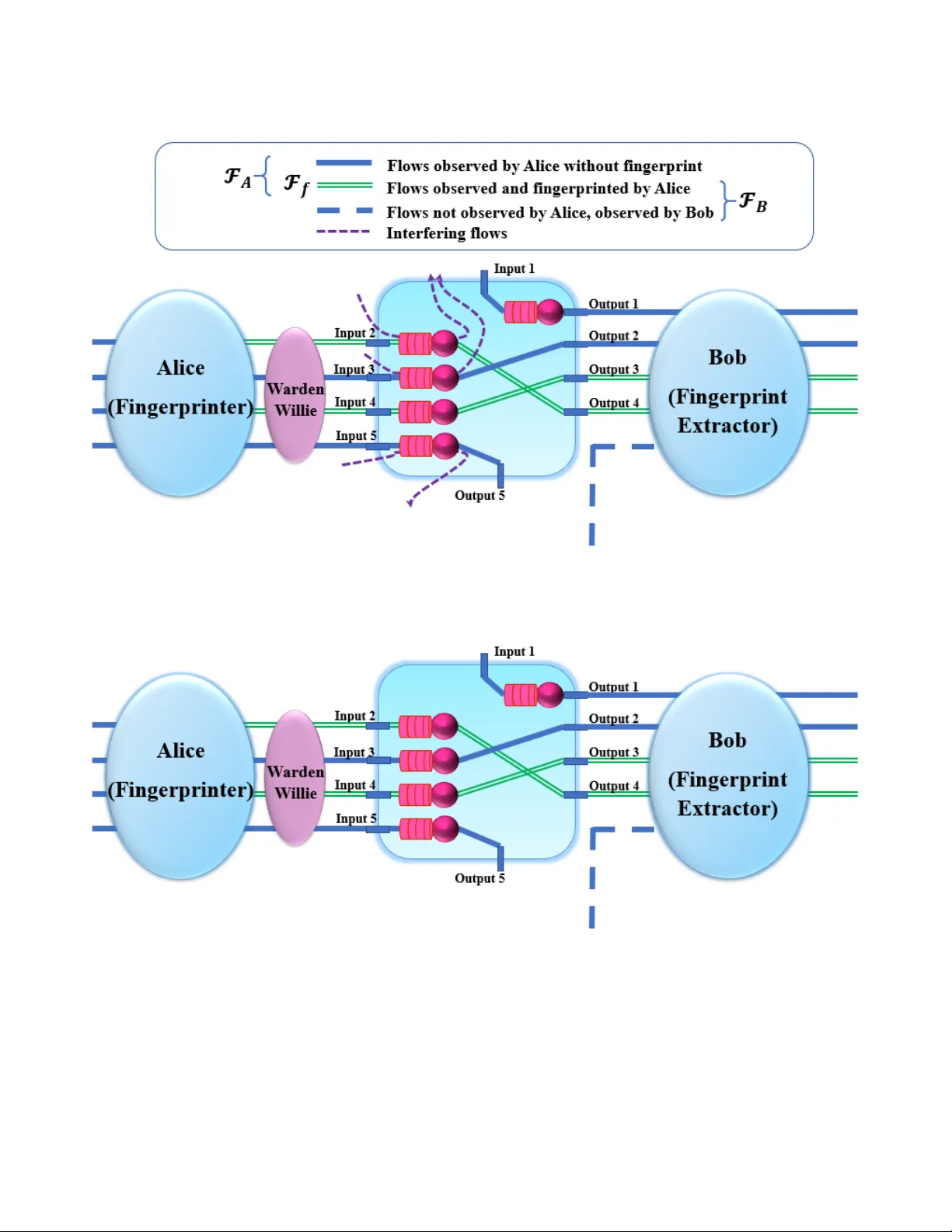

본 연구는 익명성 네트워크(예: Tor)에서 흐름 지문핑을 통해 입력‑출력 링크 간의 연결을 복원하려는 공격자(Alice와 Bob)의 능력을, 네트워크 관리자(Willie)의 탐지 회피와 함께 정량적으로 분석한다. 시스템 모델은 M개의 독립적인 M/M/1 큐로 구성되며, 각 큐는 Alice‑Bob이 관찰하는 ‘주 흐름’과 다수의 독립적인 방해 흐름으로 이루어진다. 모든 흐름은 포아송 도착 과정을 따르고, 서비스 시간은 지수분포이며 FIFO 방식을 적용한다.

Alice는 입력 링크에서 패킷을 버퍼링하고, 사전에 공유된 비밀 코드북에 정의된 인터패킷 지연 시퀀스를 이용해 흐름에 지문을 삽입한다. 코드북의 각 코드워드는 고유한 흐름 식별자를 의미하며, 이를 통해 Bob은 출력 링크에서 관측된 패킷 타이밍을 해독해 흐름 매핑을 수행한다. Willie는 입력 링크 전체를 감시하면서, Alice가 지문을 삽입했는지 여부를 가설 검정(H0: 비지문, H1: 지문)으로 판단한다.

논문은 두 가지 기본 시나리오를 제시한다.

1) **시나리오 1** – Alice가 관찰하는 모든 흐름을 지문핑한다(F_f = F_A). 이 경우 Willie는 전체 흐름이 지문핑된 사실을 알 수 없도록, 평균 패킷 간격 변화가 통계적으로 미미하도록 설계해야 한다. 저자는 ‘가시성(invisibility)’을 Willie의 오류 확률 P_w = (P_FA + P_MD)/2 가 1/2 - ε 로 하한되는 조건으로 정의하고, ‘신뢰성(reliability)’을 Alice와 Bob이 각각 패킷 부족이나 복원 실패 없이 작업을 수행할 확률이 1 - ζ 가 되도록 설정한다. 이를 만족시키는 최대 흐름 수 m은

m = Θ( √(T·(μ‑λ)) )

로 도출된다. 여기서 T는 지문핑을 수행하는 전체 시간, μ는 큐의 서비스율, λ는 흐름의 도착률이다. 이 결과는 큐의 대기시간 변동성을 이용해 작은 지연을 삽입함으로써 Willie가 평균 통계만으로는 탐지하기 어렵다는 점을 보여준다.

2) **시나리오 2** – Alice가 일부 흐름만 선택적으로 지문핑한다(F_f ⊂ F_A). 이때 지문핑 비율을 q라 두면, 전체 흐름 수 M에 대해 q·M ≤ Θ( √(T·(μ‑λ)) ) 를 만족하는 경우에만 가시성과 신뢰성을 동시에 확보할 수 있다. 즉, 전체 흐름이 많아도 지문핑 비율을 낮추면 Willie의 탐지를 회피하면서도 Bob은 충분히 많은 흐름을 매칭할 수 있다.

그 후 논문은 **시나리오 3·4** 로 확장한다. 여기서는 각 흐름마다 서로 다른 도착률 λ_i 를 허용한다. 각 큐의 ‘여유 서비스율’ μ_i‑λ_i 를 계산하고, 전체 시스템의 지문핑 용량은 Σ_i (μ_i‑λ_i) 의 제곱근에 비례한다. 이는 레이트가 높은 흐름은 지문핑 가능성이 낮아지고, 레이트가 낮은 흐름은 더 많은 지문을 삽입할 수 있음을 의미한다.

다음으로 **시나리오 5·6** 은 Bob이 지문이 없는 흐름도 관측하는 상황을 다룬다. Bob은 각 흐름에 대해 통계적 검정기를 적용해 지문 존재 여부를 판단한다. 이때 거짓 양성률 P_f3 를 ε 이하로 제한하도록 임계값을 설계하고, 전체 시스템 오류를 제어한다. 시뮬레이션 결과는 서비스 시간 변동, 패킷 손실, 그리고 Willie가 다양한 탐지 전략을 사용하더라도 제안된 스킴이 이론적 한계와 일치하며 강인함을 보인다.

논문 전반에 걸쳐 사용된 수학적 도구는 대수함수인 Lambert‑W, 대수적 부등식, 그리고 정보이론적 채널 용량 분석이다. 특히, 지연 삽입을 ‘코드워드 기반 인터패킷 지연’으로 모델링함으로써, 기존 워터마킹 연구에서 다루던 단일 비트 전송을 넘어 다중 비트를 전송하는 정보량(흐름 식별자) 관점에서 근본적인 용량 한계를 제시한다.

결론적으로, 본 연구는 네트워크 큐잉 지연을 활용한 흐름 지문핑이 가시성과 신뢰성을 동시에 만족하면서도 대규모 흐름 매핑을 가능하게 하는 이론적 한계를 명확히 규명한다. 이는 익명성 네트워크 보안 평가와, 반대로 합법적인 트래픽 분석 기법 설계 모두에 중요한 기준점을 제공한다.

원본 논문

고화질 논문을 불러오는 중입니다...

댓글 및 학술 토론

Loading comments...

의견 남기기