2026년 1월 이란 인터넷 차단 사건 분석

본 논문은 2026년 1월 이란에서 발생한 전국적인 인터넷 차단을 다각적인 공개 데이터와 회색문헌을 통해 재구성한다. 차단의 시계열, 사용된 차단 기술, 감지·모니터링 방법, 그리고 VPN·Tor·Snowflakes·Psiphon 등 우회 도구의 효과를 평가한다. 연구 결과는 차단이 BGP 라우팅 철회가 아닌 DPI·DNS·HTTPS 차단을 중심으로 이루어졌으며, 다양한 국제·국내 모니터링 플랫폼이 이를 실시간으로 포착했음을 보여준다.

저자: Giuseppe Aceto, Valerio Persico, Antonio Pescapè

이 논문은 2026년 1월 이란에서 발생한 전국적인 인터넷 차단을 다중 출처의 공개 데이터와 회색문헌을 종합해 체계적으로 재구성한다. 연구는 여섯 가지 핵심 질문(RQ1‑RQ6)을 설정하고, 각각에 대한 답변을 ARQ 형태로 제시한다.

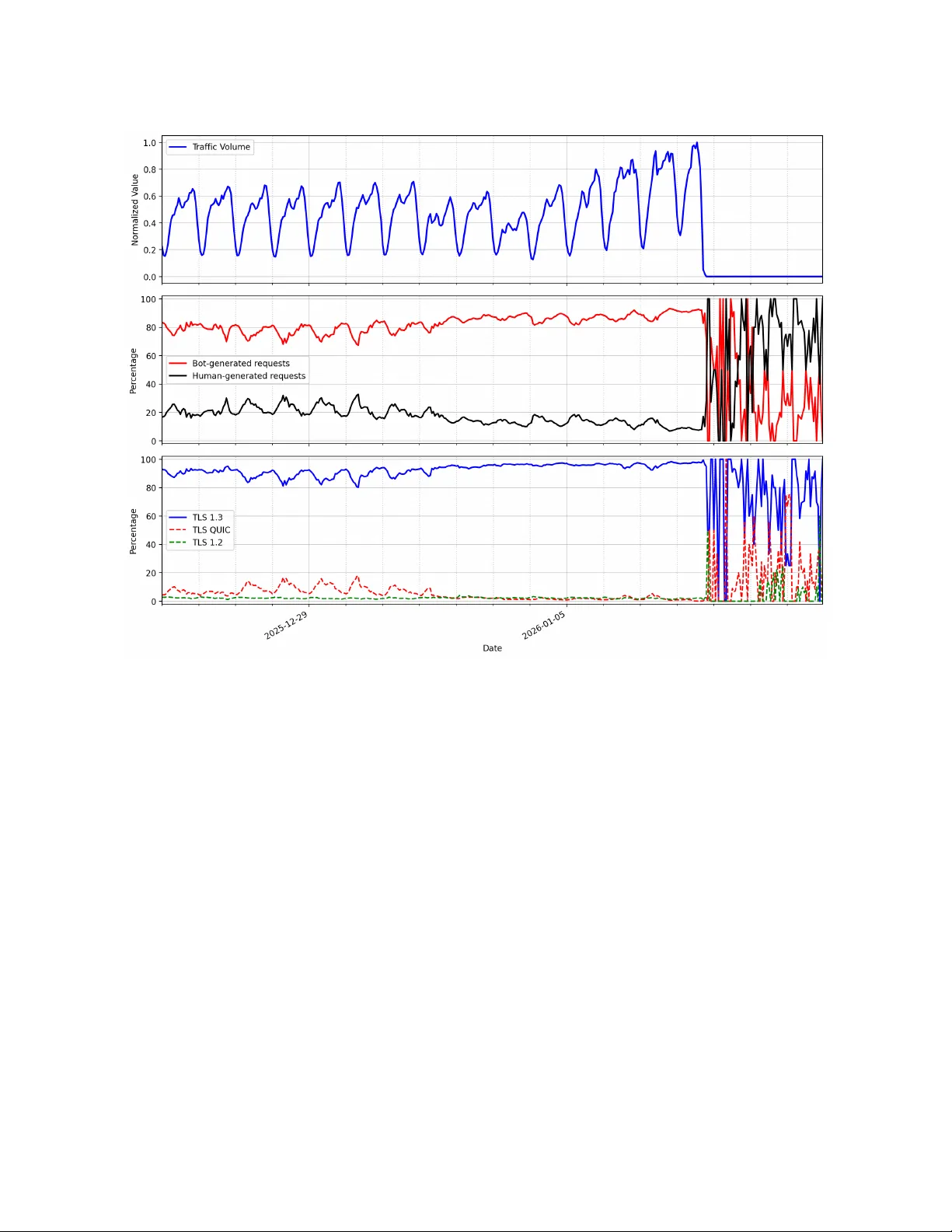

RQ1에서는 2025년 12월 말부터 2026년 1월 초까지 발생한 전조 현상을 조사한다. 필터와치, IODA 등 현장 보고에 따르면 테헤란 및 주요 지방 도시의 상업·행정·시위 중심 지역에서 급격한 트래픽 감소와 VPN 차단이 관찰되었다. 차단은 모바일과 고정선 모두에 영향을 미쳤으며, 일부 지역은 여전히 국내 서비스(NIN)만 이용 가능했다.

RQ2는 차단 종료 후 형성된 ‘새로운 정상(New Normal)’을 분석한다. 차단이 해제된 후에도 일부 프로토콜(특히 QUIC·UDP)과 해외 도메인에 대한 제한이 지속되었으며, 국가 관문인 TIC와 IPM을 통한 트래픽 흐름이 재구성되었다. 결과적으로 국제 트래픽은 약 10% 수준으로 회복했지만, 여전히 높은 수준의 DNS 변조와 HTTP/HTTPS 필터링이 남아 있었다.

RQ3은 차단 전조 증상을 탐색한다. 12월 29일부터 필터와치와 IODA가 포착한 지역적 속도 저하와 특정 포트 차단이 전조였으며, 이는 사전에 차단을 예측할 수 있는 신호로 작용했다.

RQ4와 RQ5는 차단 감지와 분석에 기여한 모니터링 이니셔티브를 상세히 검토한다. IODA와 OONI는 액티브 프로빙을 통해 응답률 급감과 서비스 가용성 변화를 기록했으며, NetBlocks는 BGP 수준에서 라우팅 변동이 없음을 확인했다. Cloudflare Radar와 Kentik은 패시브 트래픽 데이터를 제공해 국제 트래픽이 90% 이상 급감했음을 입증했다. 비공개 트랜짓 제공자는 일일 평균 트래픽을 통해 차단 기간 동안 거의 제로에 가까운 흐름을 보고했다. 이러한 데이터는 시간적·공간적 일관성을 보이며, 차단이 라우팅 차단이 아닌 DPI·DNS·HTTPS 차단을 중심으로 이루어졌음을 뒷받침한다.

RQ6에서는 우회 도구들의 효과를 평가한다. Tor는 플러그인 트랜스포트를 활용해 일부 DPI를 회피했지만, SNI 차단과 UDP 필터링으로 연결 안정성이 낮았다. Snowflakes는 WebRTC 기반의 초경량 프록시를 대규모로 배포해 모바일 환경에서 높은 성공률을 보였으며, 급증한 사용자 수에도 비교적 안정적인 연결을 유지했다. Psiphon은 다중 터널링과 자동 프로토콜 전환으로 일시적인 우회를 가능하게 했지만, 중앙 서버가 차단당국에 의해 IP 차단당하면서 장기적인 효과는 제한적이었다.

결론적으로, 2026년 1월 이란 차단은 기존의 ‘Great Firewall of Iran’ 구조에 DPI·DNS·HTTPS 차단을 추가한 복합적인 기술적 접근이었다. 차단은 BGP 라우팅을 유지하면서도 프로토콜 수준에서 국제 트래픽을 90% 이상 억제했으며, 다양한 국제·국내 모니터링 인프라가 이를 실시간으로 감지하고 분석할 수 있었다. 우회 도구들의 다양성과 빠른 적응력 덕분에 완전한 정보 차단은 이루어지지 못했으며, 특히 Snowflakes와 같은 경량 프록시가 급변하는 차단 환경에서 가장 효과적인 대안으로 부각되었다.

원본 논문

고화질 논문을 불러오는 중입니다...

댓글 및 학술 토론

Loading comments...

의견 남기기