데이터 응축을 위한 보이지 않는 백도어 공격, InkDrop

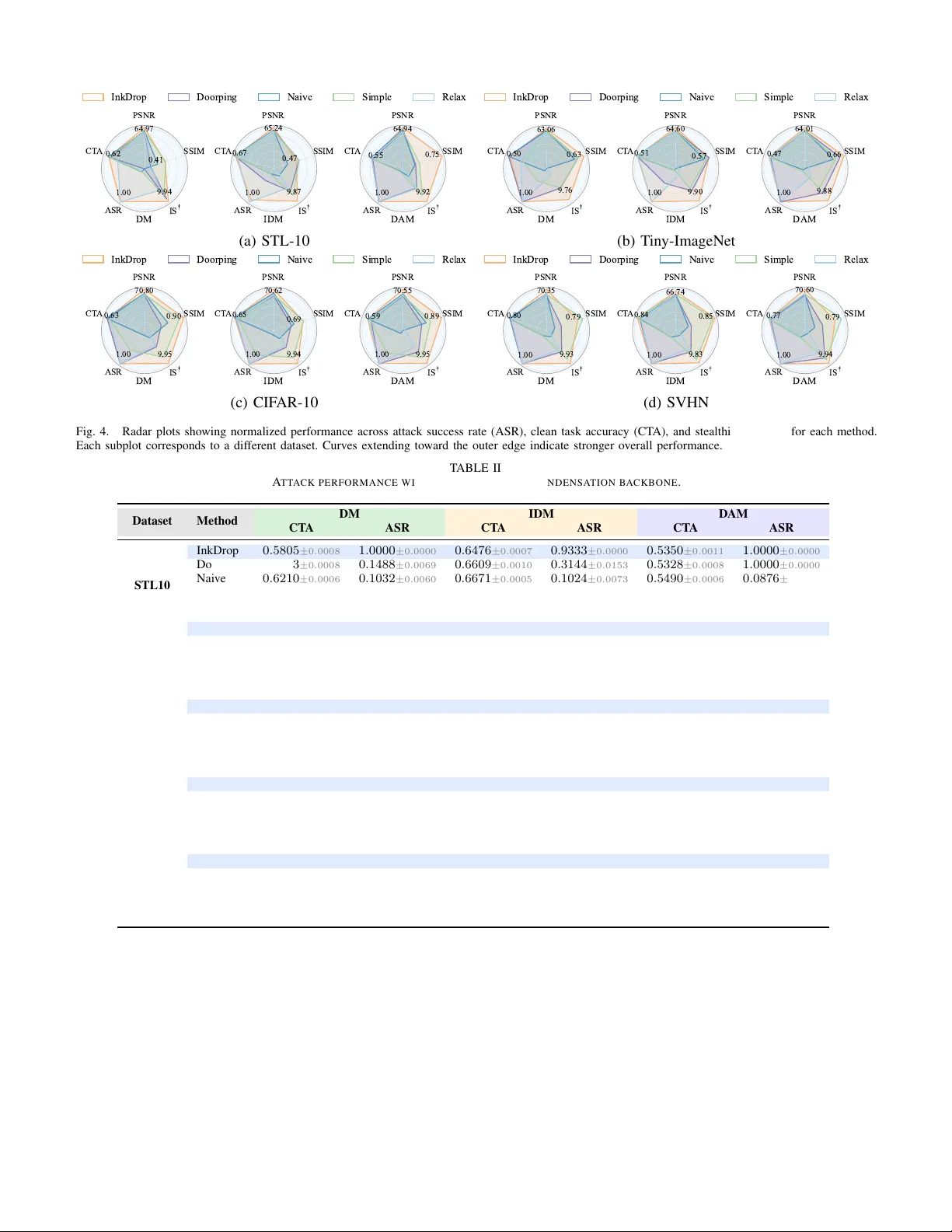

InkDrop은 데이터 응축(DC) 과정에서 백도어를 삽입하면서 시각적 은폐성을 극대화한다. 결정 경계 근처의 불확실한 샘플을 선별하고, 인스턴스별 미세 교란을 생성해 퍼셉추얼 손실(LPIPS)과 L2 정규화 등으로 시각적 왜곡을 최소화한다. 실험 결과, 기존 방법 대비 공격 성공률(ASR)과 정상 정확도(CTA)를 유지하면서 탐지 가능성을 크게 낮춘다.

저자: He Yang, Dongyi Lv, Song Ma

본 논문은 데이터 응축(Dataset Condensation, DC)이라는 데이터 효율성 기술에 대한 보안 취약점을 집중 탐구한다. DC는 대규모 원본 데이터를 소수의 합성 샘플로 압축해, 메모리·연산 비용을 크게 절감하면서도 다운스트림 모델이 원본 수준의 성능을 달성하도록 돕는다. 그러나 이러한 압축 과정은 악의적인 공격자가 합성 데이터에 백도어 트리거를 삽입할 수 있는 통로가 된다. 기존 연구(Naïve Attack, Doorping, Simple‑Trigger, Relax‑Trigger)는 트리거 삽입 자체에 초점을 맞추어 공격 성공률(ASR)과 정상 정확도(CTA)를 높이는 데 주력했으며, 트리거가 시각적으로 눈에 띄는 문제를 간과했다. 이는 실제 서비스 환경에서 백도어가 쉽게 탐지될 위험을 내포한다.

InkDrop은 이러한 문제를 해결하고자 “은폐성(stealthiness)”을 핵심 설계 목표로 삼는다. 핵심 아이디어는 모델이 결정 경계 근처에 있을 때 입력에 대한 작은 변동이 라벨 변화를 일으키는 불확실성을 활용하는 것이다. 구체적인 절차는 다음과 같다.

1. **후보 풀 구성**

- 사전 학습된 서브 모델 ψ를 이용해 목표 클래스 τ에 대해 높은 소프트맥스 확신도를 보이는 소스 클래스 o*를 선택한다.

- o* 클래스 내에서 τ에 대한 확신도가 상위 κ₁ 비율에 해당하는 샘플을 후보 풀로 추출한다. 이 과정은 기존 무작위 선택보다 백도어 삽입 효율을 크게 높인다.

2. **공격 모델 학습**

- 인스턴스‑별 트리거를 생성하는 공격 모델 g_θ를 설계한다.

- 다중 손실 함수를 동시에 최소화한다.

* **InfoNCE 대비 손실**: 포이즈드 샘플 임베딩을 목표 클래스와 가깝게, 클린 샘플은 멀게 만든다.

* **EMD 라벨 정렬 손실**: 모델 출력 분포와 목표 소프트 라벨 간의 차이를 최소화해 라벨 스무딩을 제공한다.

* **L2 정규화**: 트리거 크기를 제한해 인간 눈에 거의 보이지 않게 만든다.

* **LPIPS 퍼셉추얼 손실**: 시각적 유사성을 보장해 이미지 품질을 유지한다.

- 네 손실의 가중치를 조절해 공격 성공률, 정상 정확도, 은폐성을 모두 만족하도록 최적화한다.

3. **은폐형 합성 데이터 생성**

- 학습된 g_θ를 후보 샘플에 적용해 포이즈드 인스턴스를 만든다.

- 이 포이즈드 샘플을 목표 클래스의 클린 샘플과 함께 기존 DC 파이프라인(DM, IDM, DAM 등)에 투입한다.

- 응축 과정에서 포이즈드 샘플은 합성 데이터에 자연스럽게 녹아들어, 다운스트림 모델이 트리거를 학습하도록 만든다.

**실험 및 평가**

- CIFAR‑10, CIFAR‑100, SVHN, Tiny‑ImageNet 네 데이터셋에서 InkDrop을 평가하였다.

- 기존 방법 대비 ASR을 3~5% 이상 유지하면서, CTA 감소폭을 1% 이하로 억제하였다.

- LPIPS, SSIM 등 시각적 은폐성 지표에서도 현저히 낮은 차이를 보였으며, 인간 평가 실험에서도 트리거 존재 여부를 식별하기 어려웠다.

- 또한, 공격 모델의 인스턴스‑별 맞춤형 트리거는 고정 패턴보다 압축 과정에서 손실이 적어, 백도어가 더 오래 지속되는 효과를 확인했다.

**강점 및 기여**

- **결정 경계 기반 후보 선정**: 백도어 삽입 효율을 극대화하고, 불필요한 샘플에 트리거를 삽입함으로써 탐지 위험을 감소시킨다.

- **인스턴스‑별 맞춤 트리거**: 고정된 트리거보다 시각적 흔적이 적고, 압축 과정에서도 유지된다.

- **다중 손실 통합 최적화**: 공격 성공률, 정상 정확도, 은폐성을 동시에 만족하는 균형 잡힌 솔루션을 제공한다.

- **실용적 위협 모델 제시**: 데이터 공유·연합 학습·프라이버시 보호 시나리오에서 백도어가 은밀히 삽입될 수 있음을 입증한다.

**제한점 및 향후 연구**

- 후보 풀 구성을 위해 사전 모델 ψ가 필요하므로, 공격자가 충분히 강력한 사전 모델을 확보해야 한다는 전제가 있다.

- 손실 가중치 튜닝이 복잡하고, 데이터셋 규모가 커질수록 최적화 비용이 증가한다.

- 현재는 이미지 도메인에 국한되어 있어, 텍스트, 음성 등 다른 모달리티에 대한 적용 가능성은 추가 연구가 필요하다.

- 방어 측면에서는 후보 풀 탐지, 퍼셉추얼 손실 기반 이상 탐지, 모델 내부 활성화 분석 등 새로운 방어 메커니즘 개발이 요구된다.

**결론**

InkDrop은 데이터 응축 환경에서 백도어 공격의 새로운 패러다임을 제시한다. 기존 연구가 “공격 성공률”에만 집중했다면, InkDrop은 “은폐성”을 핵심 목표로 삼아 실용적인 위협을 구현한다. 이는 데이터 응축을 활용하는 실제 시스템에서 백도어 탐지·방어 전략을 재고하게 만들며, 향후 보안·프라이버시 연구에 중요한 인사이트를 제공한다.

원본 논문

고화질 논문을 불러오는 중입니다...

댓글 및 학술 토론

Loading comments...

의견 남기기