신원 기반 소프트웨어 서명 사용성 장기 연구

본 논문은 2021년부터 2025년까지 5개의 오픈소스 신원 기반 서명 생태계(Sigstore, OpenPubKey, HashiCorp Vault, Keyfactor, Notary v2)에서 3,900여 건의 GitHub 이슈를 분석해 사용성 문제를 체계적으로 파악한다. 검증 워크플로, 정책·구성 설정, 통합 경계에서 문제가 집중되며, 시간에 따라 전체 이슈 빈도는 감소하지만 검증 및 구성 관련 마찰은 지속된다. 연구 결과는 향후 서명 생태계 …

저자: Kelechi G. Kalu, Hieu Tran, Santiago Torres-Arias

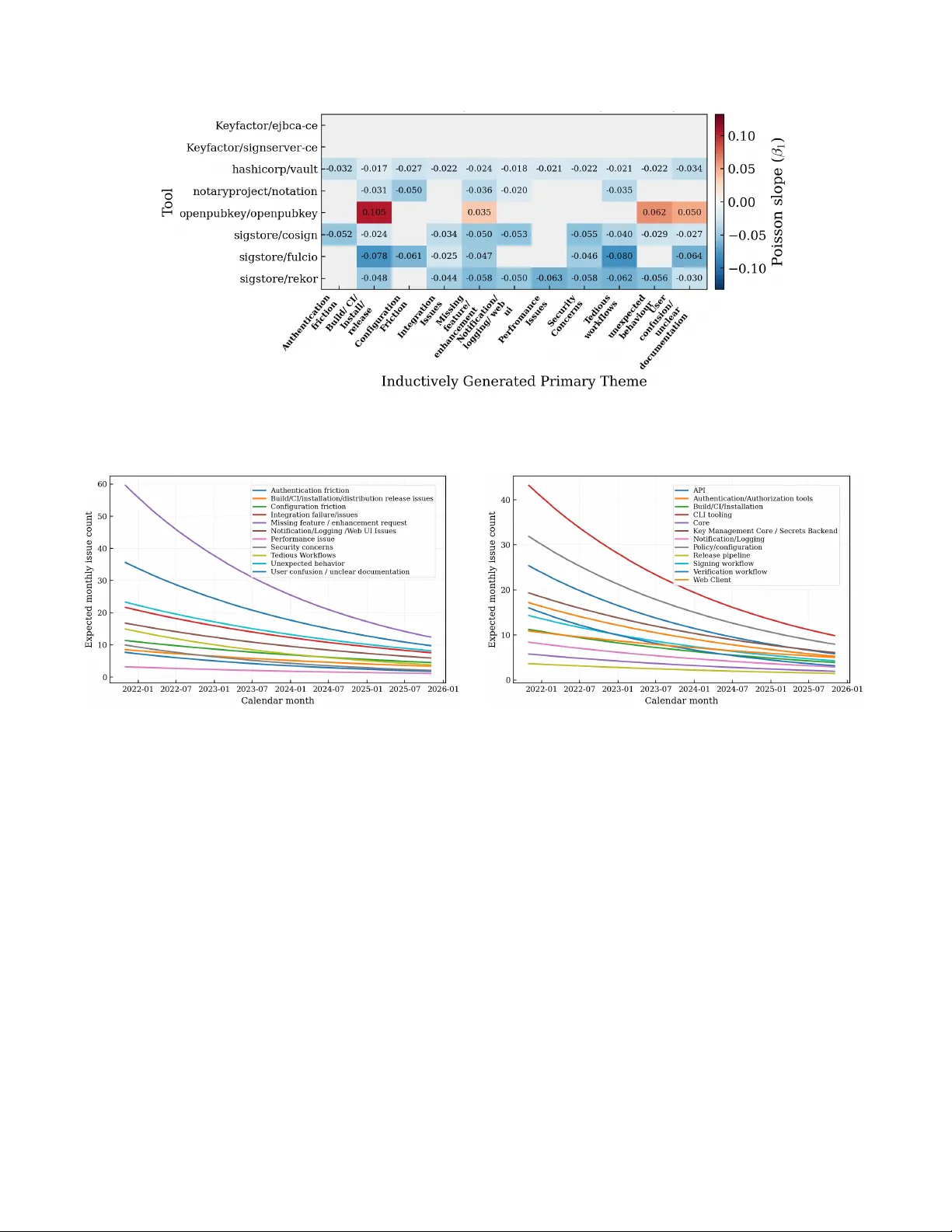

본 논문은 신원 기반 소프트웨어 서명 도구가 실제 현장에서 어떤 사용성 문제를 야기하는지, 그리고 이러한 문제가 시간에 따라 어떻게 변하는지를 최초로 대규모 리포지터리 마이닝을 통해 조사하였다. 연구자는 Sigstore, OpenPubKey, HashiCorp Vault, Keyfactor, Notary v2라는 다섯 개의 대표적인 오픈소스 생태계를 선정했으며, 2021년 11월부터 2025년 11월까지 약 3,900개의 GitHub 이슈를 수집하였다. 각 이슈는 ‘사용성 우려 유형’(예: 워크플로 오류, 문서 부족, 설정 복잡성 등)과 ‘관련 아키텍처 컴포넌트’(Orchestrator, Identity Provider, Credential Issuer, Certificate/Signature Log)로 코딩되었다.

연구 결과는 크게 세 가지 주요 발견을 제시한다. 첫째, 모든 생태계에서 보고된 사용성 문제는 검증 워크플로에 집중된다. 토큰 만료, 로그 검증 실패, 서명 검증 명령어의 파라미터 혼동 등은 특히 CI/CD 파이프라인에 자동화 적용 시 빈번히 나타났으며, 이는 개발자가 서명을 검증하는 과정에서 실수를 저지르게 만든다. 둘째, 정책·구성 표면에서의 마찰이 두드러졌다. 정책 파일 포맷, 서명 정책 DSL, 인증서 경로 설정 등은 도구마다 차별화된 복잡성을 보였으며, Sigstore와 Notary v2는 기본값 제공과 문서 개선을 통해 문제 감소를 보였지만, OpenPubKey와 Keyfactor는 여전히 복잡한 스키마와 버전 호환성 문제에 직면했다. 셋째, 통합 경계—빌드 도구, 컨테이너 레지스트리, Kubernetes 등과의 연동—에서 발생하는 의존성 충돌과 문서 부재는 신규 사용자의 진입 장벽으로 작용했다. 특히, 예제 코드와 단계별 가이드가 부족한 경우 사용자는 직접 탐색하거나 우회 방법을 선택하게 된다.

시간적 분석을 위해 포아송 회귀 모델을 적용했으며, 전체 이슈 발생률은 도구별로 평균 30% 이상 감소했다. 그러나 검증 및 정책·구성 관련 서브테마는 감소율이 현저히 낮아, 이러한 영역에서 마찰이 지속됨을 확인했다. 이는 신원 기반 서명이 기존의 장기 키 관리 부담을 크게 경감했지만, 새로운 ‘검증 의미’와 ‘정책 관리’라는 복합적인 사용성 영역을 창출한다는 점을 의미한다. 자동화된 검증 파이프라인이 보안 정책과 일치하도록 설계되지 않으면, 사용자는 여전히 수동 검증이나 우회 방법을 선택하게 되며, 이는 공급망 보안의 근본 목표를 약화시킨다.

논문은 이러한 결과를 바탕으로 향후 설계 지침을 제시한다. 첫째, 검증 워크플로를 UI/CLI 수준에서 직관적으로 노출하고, 오류 메시지를 구체적으로 제공해야 한다. 둘째, 정책 DSL을 선언적이며 검증 가능한 형태로 제공하고, 기본값과 템플릿을 풍부하게 지원함으로써 설정 복잡성을 낮춰야 한다. 셋째, 문서와 예제 코드를 지속적으로 업데이트하고, 커뮤니티 기반 지식 공유 메커니즘을 구축해 통합 마찰을 최소화해야 한다. 마지막으로, 전체 서명·검증 생태계를 하나의 사용성 목표로 바라보고, 각 컴포넌트 간 인터페이스를 일관되게 설계함으로써 신원 기반 서명이 단순히 키 관리 문제를 해결하는 수준을 넘어, 소프트웨어 공급망 전체의 보안·사용성 균형을 맞추는 방향으로 진화해야 함을 강조한다.

원본 논문

고화질 논문을 불러오는 중입니다...

댓글 및 학술 토론

Loading comments...

의견 남기기