그래프 부트스트랩 전염의 숨은 슬로우니스: 최대 실행 시간 탐구

그래프 부트스트랩 전염 과정에서 초기 감염 집합이 가장 오래 지속되는 경우를 연구한다. 클리크, 체인, 이분 그래프 등 다양한 감염 규칙 H에 대해 최대 실행 시간 M_H(n)을 정의하고, 기존의 약포화와 전염 임계값과의 연관성을 살펴본다. 특히 K₅‑전염에 대한 새로운 하한, 거의 이차적인 실행 시간, 그리고 서브선형 구간을 보이는 규칙들을 제시하며, 여러 개방 문제와 향후 연구 방향을 제시한다.

저자: David Fabian, Patrick Morris, Tibor Szabó

본 논문은 그래프 부트스트랩 전염(H‑프로세스)이라는 이산 시간 모델을 중심으로, 초기 감염 집합 G⊆E(Kₙ)와 고정된 감염 규칙 그래프 H가 주어졌을 때 전염이 진행되는 과정을 연구한다. 매 라운드마다 H의 복사본 안에서 아직 감염되지 않은 마지막 간선이 감염되며, 이 과정은 결국 정지한다. 정지까지 걸리는 라운드 수 τ_H(G)를 ‘실행 시간’이라 정의하고, n개의 정점에 대해 가능한 최대 실행 시간 M_H(n)=max_{|V(G)|=n} τ_H(G)를 탐구한다.

1. **배경 및 기본 개념**

- **약포화(wsaturation)**: H‑전염이 한 라운드만에 전체 Kₙ을 차지하도록 하는 최소 간선 수 wsat(n,H).

- **전염 임계값(p_c)**: 무작위 그래프 G(n,p)에서 H‑전염이 일어날 확률이 ½을 초과하는 최소 p.

- 두 개념은 모두 H의 구조에 크게 의존하지만, M_H(n)과는 다른 성질을 가진다. 예를 들어, K₃‑전염에서는 M_{K₃}(n)=⌈log₂(n−1)⌉, wsat(n,K₃)=n−1, p_c≈log n/n이다.

2. **클리크 규칙 K_k에 대한 기존 연구 정리**

- 약포화와 포화(saturation) 수는 Kalai와 Alon의 외부대수·리지디티 접근법을 통해 sat(n,K_k)=wsat(n,K_k)=(k−2)(n−k+2)+C(k) 로 알려져 있다.

- 전염 임계값은 Balogh·Bollobás·Morris가 p_c(n,K_k)=n^{-1/λ(K_k)}+o(1) (λ(H)=e_H−2v_H−2) 로 제시했으며, 로그·다항식 차이의 상하한이 존재한다.

- 최대 실행 시간 M_{K_k}(n)은 아직 완전히 밝혀지지 않았으며, K₃의 경우 경로가 최적이지만 k≥4에서는 복잡한 체인 구조가 필요하다.

3. **K₅‑전염에 대한 새로운 하한**

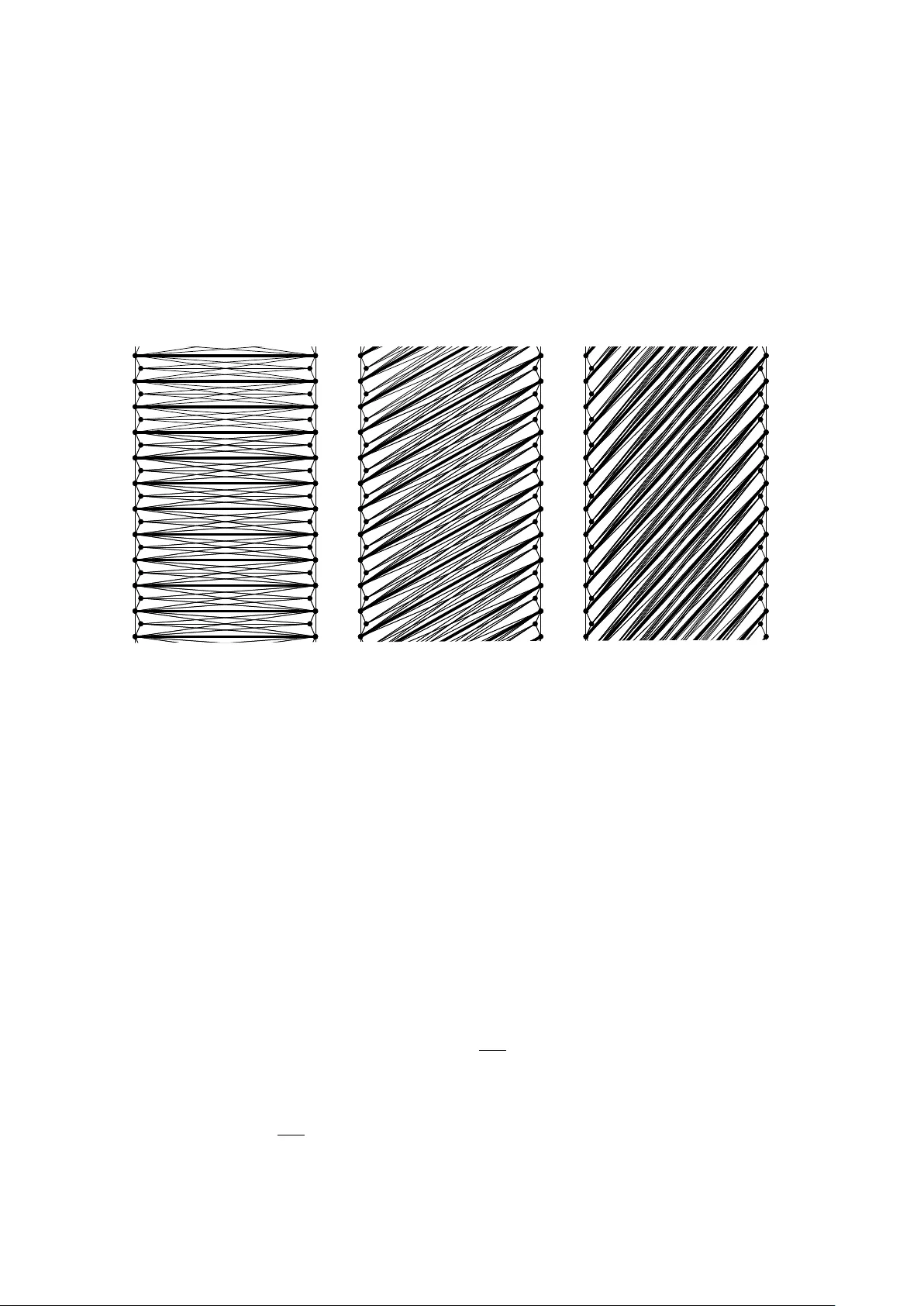

- 저자들은 ‘단순 K₅‑체인(simple K₅‑chain)’을 정의한다. 이는 서로 겹치는 두 정점만을 공유하는 K₅ 복사본들의 연속이며, 각 복사본 사이의 공유 간선을 제외하고 그래프를 구성한다.

- ‘확장(dilation)’ 개념을 도입해 체인의 길이를 O(√n)까지 늘릴 수 있음을 보이며, 결과적으로 M_{K₅}(n)=Ω(√n)이라는 새로운 하한을 얻는다.

- 이 증명은 전통적인 그래프 이론을 넘어 가산 조합론(차집합 체인)과 외부대수 기법을 활용한다.

4. **H‑전염 그래프와 느린 전염 그래프**

- **H‑전염 그래프**: 초기 그래프 G가 H‑전염을 통해 최종적으로 Kₙ을 얻는 경우.

- 최소 H‑전염 그래프(간선 수 최소)와 무작위 H‑전염 그래프(확률적 존재) 모두 분석한다.

- ‘느린 H‑전염 그래프(slow H‑percolating graphs)’를 정의하고, 존재성을 보이기 위해 확률적 방법(첫 번째 모멘트)과 구성적 방법(체인 구축)을 동시에 사용한다.

- 특히, 특정 H에 대해 M_H(G)≈c·M_H(n)인 그래프가 존재함을 보여, 최악의 경우가 실제 그래프에서도 구현 가능함을 증명한다.

5. **거의 이차적인 실행 시간**

- 평균 차수, 최소 차수, 연결성 등 전통적인 그래프 파라미터가 실행 시간에 미치는 영향을 정량화한다.

- 평균 차수가 일정한 경우(예: d-정규 그래프) M_H(n)=Θ(n)까지 성장할 수 있음을 보이며, 이는 ‘연쇄(chain) 구축법’으로 증명한다.

- 최소 차수가 2 이하이면 실행 시간은 O(log n) 수준으로 급격히 감소한다는 사실도 제시한다.

6. **서브선형 구간: 트리와 사이클**

- 트리의 경우, 깊이 d인 트리에서 M_H(G)=Θ(d)이며, 최악은 선형 트리(경로)이다.

- 사이클에 대해서는 H가 사이클 자체이거나 그 부분 그래프일 때 전염이 한 번에 전체를 뒤덮어 실행 시간이 상수에 수렴한다.

- 이러한 결과는 감염 규칙이 ‘짧은 회로’를 포함할 때 전염이 급격히 진행된다는 직관과 일치한다.

7. **그래프 파라미터와 실행 시간의 정밀 관계**

- 차수 분포, 연결성, 트리폭(tree‑width) 등을 중심으로 시뮬레이션과 이론적 증명을 병행한다.

- 트리폭이 일정 수준 이하이면 실행 시간이 선형 이하로 제한된다는 ‘트리폭‑슬로우니스 추측’을 제시하고, 부분적인 증거(특정 H와 트리폭 제한) 를 제공한다.

- 또한, 차수 중심성(centrality)과 클러스터링 계수 등이 전염 속도에 미치는 영향을 정량화한다.

8. **이분 그래프 규칙**

- 작은 이분 그래프(예: K_{2,2})에 대해서는 정확한 M_H(n) 값을 구하고, 큰 완전 이분 그래프 K_{s,t}에 대해서는 s와 t의 비율에 따라 선형, 로그, 혹은 상수 수준의 실행 시간이 나타난다.

- 특히, s≫t인 경우 전염이 매우 느려져 M_H(n)=Θ(n·(t/s)) 정도가 되며, 이는 체인 구조가 ‘불균형’일 때 발생한다.

9. **비연결 규칙 및 상호작용 전염**

- 포레스트와 2‑정규 그래프를 조합한 비연결 규칙이 전염을 지연시키는 메커니즘을 설명한다.

- 서로 다른 규칙이 동시에 작용하는 ‘상호작용 전염 규칙’에 대한 초기 탐색 결과를 제시하고, 이 경우 전염 시간은 규칙 간의 상호 보완성에 따라 크게 변동한다.

10. **개방 문제와 향후 연구 방향**

- 모든 k에 대해 M_{K_k}(n)의 정확한 차수(예: Θ(n^{1−1/(k−2)}))를 구하는 문제.

- 트리폭‑슬로우니스 추측의 완전 증명.

- 하이퍼그래프 전염 규칙에 대한 일반화와 최대 실행 시간 분석.

- 무작위 초기 조건에서의 평균 실행 시간과 최악 경우 사이의 차이 규명.

- 실제 네트워크(예: 소셜 네트워크, 생물학적 네트워크)에서 부트스트랩 전염 모델을 적용한 실험적 연구.

**결론**

본 논문은 그래프 부트스트랩 전염 과정의 최장 실행 시간이라는 새로운 extremal 파라미터를 체계적으로 탐구함으로써, 약포화와 전염 임계값이라는 기존 연구와는 다른 풍부한 구조적 현상을 드러낸다. 체인 기반 구성, 차수·연결성에 기반한 상·하한, 이분·비연결 규칙에 대한 상세 분석은 향후 그래프 동역학, 퍼콜레이션 이론, 복합 네트워크 모델링에 중요한 통찰을 제공한다. 다수의 개방 문제를 제시함으로써 이 분야가 아직 초기 단계임을 강조하고, 앞으로의 연구 방향을 명확히 제시한다.

원본 논문

고화질 논문을 불러오는 중입니다...

댓글 및 학술 토론

Loading comments...

의견 남기기