프라이버시 디버깅의 새 패러다임: 회색상자 감사(Re:cord‑play)

초록

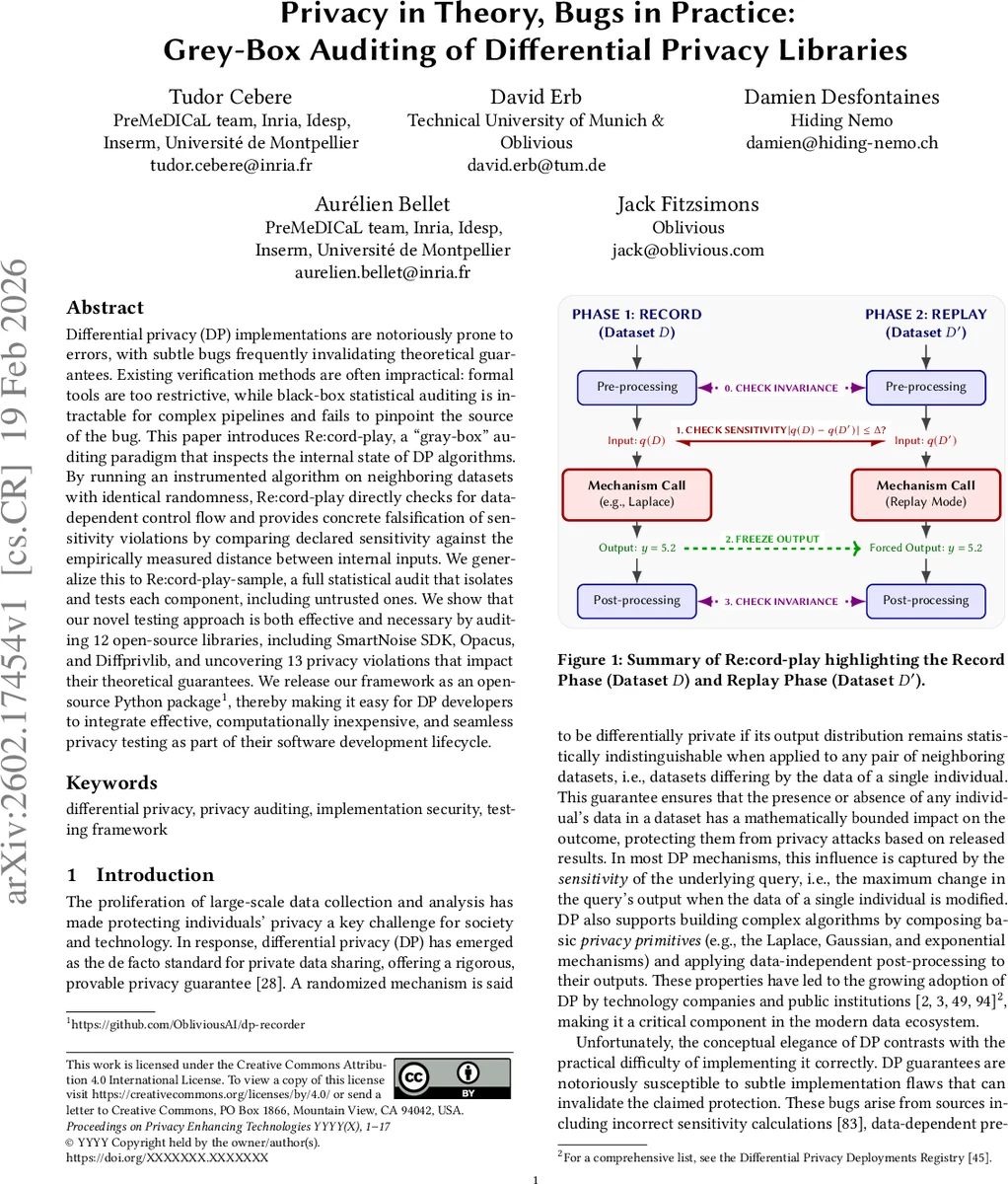

본 논문은 차등 프라이버시(DP) 구현의 미세한 버그를 탐지하기 위해 내부 상태를 검사하는 회색상자 감사 기법인 Re:cord‑play와 그 확장인 Re:cord‑play‑sample을 제안한다. 동일한 난수 시드로 이웃 데이터셋을 실행해 데이터‑종속 제어 흐름과 선언된 민감도와 실제 내부 입력 거리의 불일치를 직접 확인함으로써 민감도 오류, 노이즈 보정 오류, 프라이버시 원시 구현 결함 등을 구체적으로 밝혀낸다. 12개의 오픈소스 DP 라이브러리를 평가한 결과 13건의 프라이버시 위반을 발견했으며, 프레임워크를 파이썬 패키지로 공개해 개발 주기에 손쉽게 통합할 수 있도록 했다.

상세 분석

이 논문은 차등 프라이버시 구현이 이론적으로는 강력하지만 실제 코드에서는 민감도 계산 오류, 데이터‑종속 전처리, 난수 품질 문제 등으로 보증이 무너지는 사례가 빈번하다는 점을 지적한다. 기존의 검증 방법은 크게 두 갈래로 나뉜다. 형식 검증은 모델링 언어와 제약이 많아 실무 적용이 어렵고, 블랙박스 통계 감사는 출력 분포가 고차원일 경우 표본 수가 기하급수적으로 늘어나며, 위반 원인을 pinpoint하지 못한다. 저자들은 이러한 한계를 극복하기 위해 “회색상자” 접근을 도입한다. 핵심 아이디어는 DP 메커니즘(예: 라플라스, 가우시안, 지수 메커니즘)과 그 외 로직을 명확히 분리하고, 메커니즘 호출 시 발생하는 난수를 기록(record)한 뒤, 이웃 데이터셋에 동일 난수를 재생(replay)함으로써 두 실행 사이의 내부 변수 변화를 직접 비교한다.

-

Deterministic Verification (Re:cord‑play)

- Record Phase: 원본 데이터셋 D에 대해 메커니즘을 정상 실행하고, 각 프라이버시 원시 호출 전후의 입력 q(D)와 난수 시드 등을 기록한다.

- Replay Phase: 이웃 데이터셋 D′에 동일 난수 시드를 강제 삽입해 메커니즘 출력을 고정하고, 나머지 로직을 그대로 실행한다.

- Invariant Checks: (i) 데이터‑종속 제어 흐름이 없는지 확인하기 위해 중간 변수들의 차이를 검사한다. (ii) 선언된 민감도 Δ와 실제 |q(D)−q(D′)|를 비교해 민감도 과소평가 여부를 판단한다. (iii) 프라이버시 원시가 신뢰할 수 있다고 가정하면, 고정된 노이즈 출력이 실제 민감도와 일치하는지도 검증한다.

이 과정은 통계적 표본이 거의 필요 없으며, 위반이 발견되면 정확히 어느 단계에서 데이터가 새어 나갔는지를 로그로 제공한다.

-

Component‑Wise Audit (Re:cord‑play‑sample)

- 실제 시스템에서는 사용자 정의 혹은 서드파티 프라이버시 원시가 존재할 수 있다. 이를 위해 각 원시를 격리하고, 해당 원시만을 대상으로 블랙박스 감사(PLD 기반)를 수행한다.

- PLD(Privacy Loss Distribution)를 이용해 각 원시의 실제 프라이버시 손실을 추정하고, 이를 조합해 전체 파이프라인의 (ε,δ) 상한을 계산한다.

- 이때 기존의 분석적 PLD와 경험적 PLD를 혼합해 복합 메커니즘에도 적용 가능하도록 설계했다.

-

실험 및 발견

- SmartNoise SDK, Opacus, Diffprivlib, Synthcity 등 12개의 인기 DP 라이브러리를 대상으로 자동화된 감사 파이프라인을 실행했다.

- 총 13건의 새로운 프라이버시 위반을 발견했으며, 주요 유형은 (i) 전처리 단계에서 클리핑 파라미터를 데이터에 의존해 동적으로 조정함으로써 민감도 누락, (ii) 선언된 L2‑민감도와 실제 입력 차이의 불일치, (iii) 가우시안 노이즈의 표준편차를 잘못 계산해 ε가 과소평가된 경우, (iv) 난수 생성기에서 시드 재사용으로 인한 의도치 않은 상관관계 등이다.

-

툴 체인 및 배포

- 저자들은 이 모든 기능을 파이썬 패키지

dp-recorder로 구현했으며, CI/CD 파이프라인에 쉽게 삽입할 수 있는 API와 상세 리포트 템플릿을 제공한다. - 또한, 사용자가 직접 민감도 검증 로직을 정의하거나, 커스텀 원시의 PLD를 입력해 감사 범위를 확장할 수 있도록 설계되었다.

- 저자들은 이 모든 기능을 파이썬 패키지

-

한계와 향후 연구

- 회색상자 접근은 내부 구현에 대한 접근 권한이 필요하므로, 완전한 블랙박스 환경(예: 외부 서비스 API)에서는 적용이 어렵다.

- 현재는 주로 정적 민감도와 단일 메커니즘에 초점을 맞추었으며, 적응형 메커니즘(예: DP‑SGD의 동적 클리핑)에서는 추가적인 동적 분석이 필요하다.

- 향후에는 자동화된 민감도 추정, 동적 메커니즘에 대한 추적, 그리고 형식 검증과 회색상자 감사를 결합한 하이브리드 프레임워크를 목표로 한다.

전반적으로 이 논문은 DP 구현 검증에 있어 “프라이버시 디버거”라는 실용적 개념을 제시하고, 기존 검증 방법의 비용·제한성을 크게 완화하면서도 구체적인 버그 위치와 원인을 제공한다는 점에서 큰 의미를 가진다.

댓글 및 학술 토론

Loading comments...

의견 남기기