5Gone 5G SA 업링크 그림자 공격의 실체와 방어

초록

본 논문은 5G 독립형(Standalone) 네트워크에서 업링크 오버샤도잉(overshadowing) 기법을 이용한 새로운 공격 프레임워크인 5Gone을 제안한다. SDR 기반 소프트웨어 구현으로 100 MHz 셀을 500 µs 이하의 지연으로 제어하며, 셀 전체 서비스 거부, 다운그레이드, 개인정보 탈취 및 SUCI 재생 공격을 실현한다. 실험은 7종 모델·3개 칩셋을 대상으로 실험실 및 실제 gNodeB 환경에서 수행되었다.

상세 분석

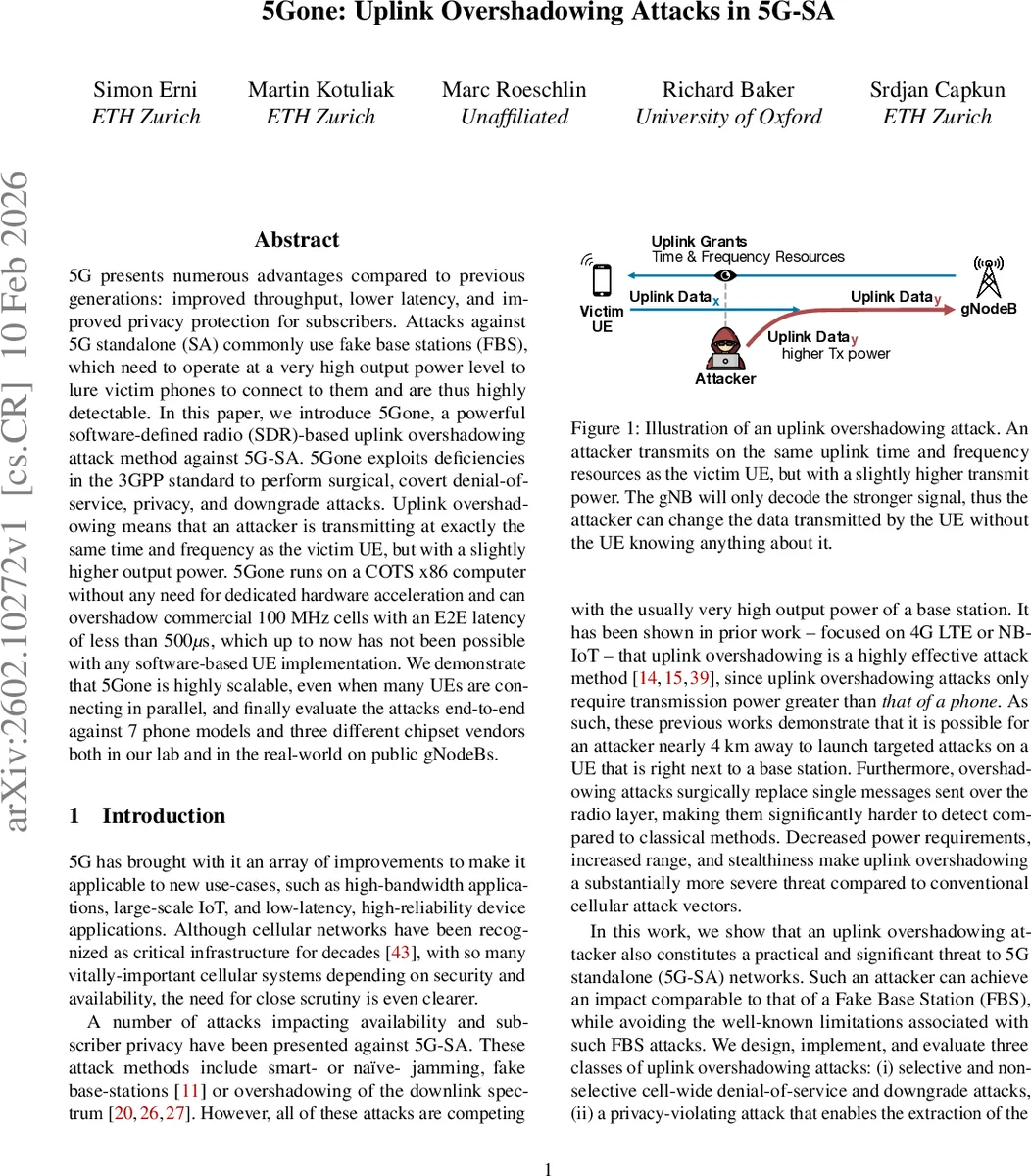

5Gone은 5G‑SA 표준이 제공하는 물리·MAC 계층의 설계 결함을 악용한다. 첫 번째 핵심은 업링크 전송 시 동일한 타임·주파수 자원을 공유하는 UE와 공격자가 거의 동일한 지연 내에 신호를 재생성하고, 원본 UE보다 약간 높은 전력으로 전송함으로써 gNB가 강한 신호만을 복호화하도록 만든다. 이를 위해 공격자는 100 MHz 대역폭을 실시간으로 처리할 수 있는 x86 기반 PC와 상용 SDR을 사용한다. 5G‑NR의 서브캐리어 간격이 30 kHz인 경우 슬롯 길이가 0.5 ms이므로, 다운링크에서 DCI를 해독하고, PUSCH 부호화·변조·전송까지 전체 파이프라인을 500 µs 미만에 완료해야 한다. 기존 오픈소스 UE 구현은 이 요구를 충족하지 못했으나, 5Gone은 커스텀 파이프라인과 저지연 DMA 전송, 멀티스레드 스케줄링을 도입해 343 µs의 최저 지연을 달성한다.

공격 시나리오는 크게 네 가지로 구분된다. (i) 셀 전체를 대상으로 하는 DoS 공격은 Random Access Response(RAR)에서 제공된 업링크 그랜트를 이용해 Msg3를 빈 MAC PDU로 대체함으로써 Contention Resolution 절차를 실패하게 만든다. (ii) 다운그레이드 공격은 NAS Registration Reject 메시지를 위조해 UE가 5G를 포기하고 LTE 또는 2G로 강제 전환하도록 유도한다. (iii) 프라이버시 침해 공격은 UE가 전송하는 SUCI를 가로채고, 이를 복호화 없이도 TMSI와 연계해 사용자를 식별한다. (iv) SUCI 재생 공격은 캡처한 SUCI를 재전송해 인증 절차를 교란하거나, 특정 UE에 대해 선택적 DoS/다운그레이드를 수행한다.

평가에서는 7대 스마트폰(삼성, 애플, 샤오미 등)과 3개 칩셋(Qualcomm, MediaTek, Samsung)에서 성공률 95 % 이상을 기록했으며, 64개의 UE가 동시에 연결된 100 MHz 셀에서도 1 CPU 코어당 초당 400여 건의 연결 시도를 방해할 수 있었다. 실험실뿐 아니라 공개 gNodeB(운영자 허가 하에)에서도 동일한 효과가 확인되었다. 이러한 결과는 기존 FBS(Fake Base Station) 공격이 요구하는 고출력 전파와 달리, 상대적으로 저전력 SDR만으로도 광범위하고 은밀한 공격이 가능함을 보여준다.

보안 대책으로는 UE 측에서 업링크 전송 전 신호 강도와 타이밍을 교차 검증하는 메커니즘, gNB에서 다중 안테나를 활용한 신호 합성 검증, 그리고 5G‑SA 표준에 업링크 전송 전 인증 토큰을 삽입하는 방안이 제시된다. 그러나 이러한 방어는 하드웨어 변경이나 표준 개정이 필요하므로, 단기적인 대응은 UE 펌웨어 업데이트와 운영자 레벨의 이상 탐지 시스템 구축에 의존해야 할 것으로 보인다.

댓글 및 학술 토론

Loading comments...

의견 남기기