전력 사이드채널 기반 IoT 악성코드 탐지를 회피하는 더미 코드 주입 기법

초록

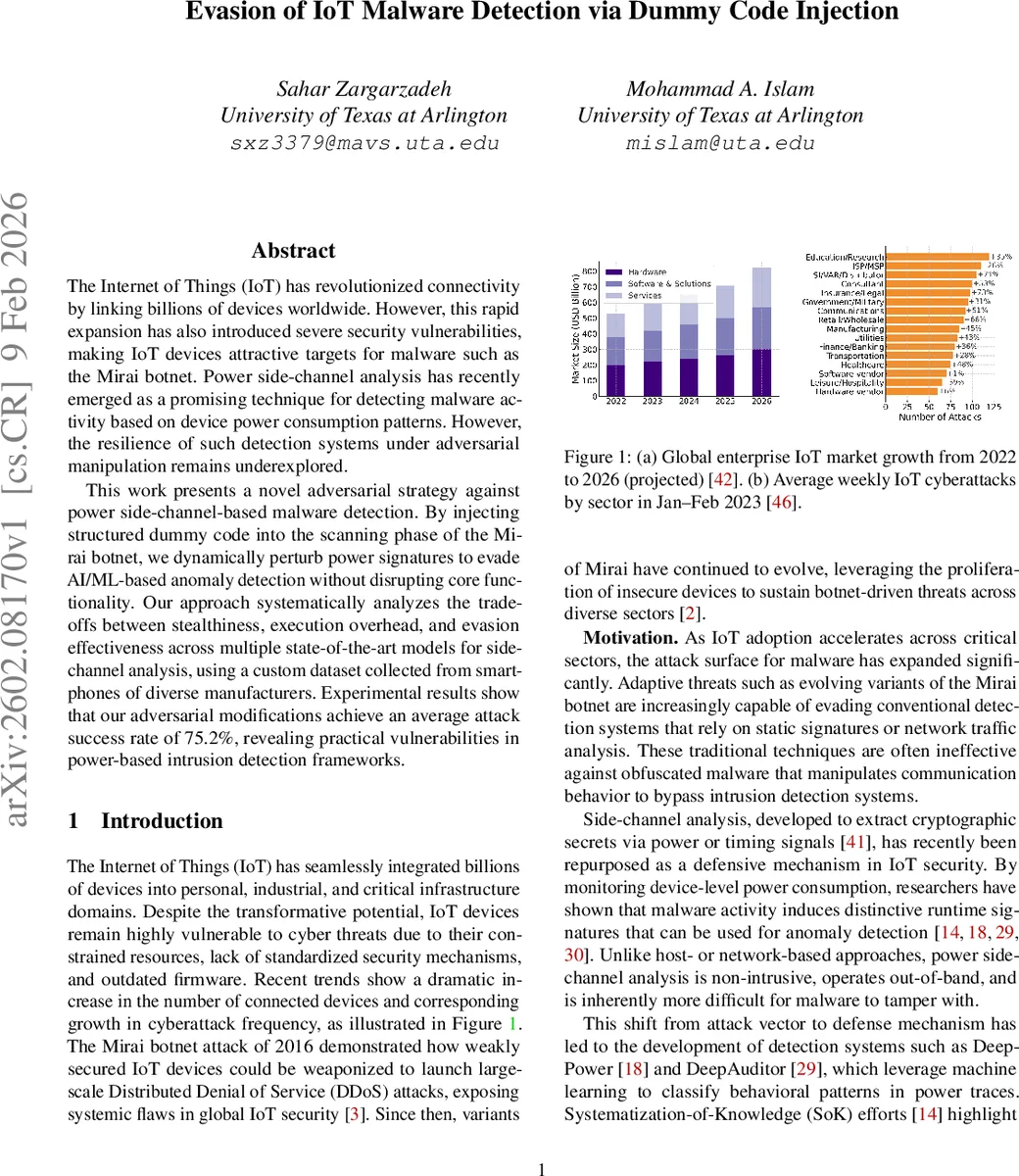

본 논문은 Mirai 봇넷의 스캔 단계에 구조화된 더미 코드를 삽입해 전력 사이드채널 신호를 교란함으로써 AI/ML 기반 악성코드 탐지 모델을 회피하는 방법을 제안한다. 스마트폰 4종 플랫폼에서 수집한 전력 데이터셋을 이용해 LSTM, BiLSTM, TCN 등 6개 딥러닝 모델을 평가했으며, 평균 75.2%의 공격 성공률을 달성하였다. 또한 스텔스성, 실행 오버헤드, 회피 성공률 간의 트레이드오프를 정량적으로 분석하였다.

상세 분석

이 연구는 전력 사이드채널을 이용한 악성코드 탐지 시스템이 갖는 근본적인 가정을 공격한다. 기존 탐지 모델은 Mirai와 같은 봇넷이 생성하는 고유한 전력 패턴, 특히 스캔 단계에서 나타나는 반복적인 전류 스파이크와 주기성을 특징으로 학습한다. 논문은 이러한 특징이 시간‑정렬에 크게 의존한다는 점을 이용해, 스캔 루틴에 의도적으로 설계된 더미 연산을 삽입함으로써 전력 파형을 미세하게 비동기화한다. 더미 코드는 무작위 길이의 루프, 조건문, 가벼운 산술 연산 등으로 구성되며, 실행 시간은 5~12 ms 정도로 제한해 기능적 부작용을 최소화한다.

SHAP(Shapley Additive Explanations)를 활용해 각 모델이 중요하게 여기는 시점과 전압 구간을 사전 분석하고, 그 영역에 맞춰 더미 코드를 배치한다는 점이 핵심이다. 이렇게 하면 모델이 학습한 “핵심 특징”이 의도적으로 희석되거나 왜곡되어, 정상적인 ‘Idle’ 혹은 ‘IoT Service’ 상태와 구분이 어려워진다. 실험에서는 스마트폰 3대(삼성, 샤오미, 구글 픽셀)에서 4가지 동작(Idle, IoT 서비스, 원본 Mirai, 변조 Mirai)으로 12시간 이상, 1 kHz 샘플링률의 전력 트레이스를 수집했다.

6개의 딥러닝 아키텍처(LSTM, BiLSTM, TCN, BiLSTM+CNN, CNN+Attention, AE+MLP)를 동일한 학습‑검증 프로세스로 훈련시킨 뒤, 변조된 Mirai 샘플을 투입하였다. 결과는 LSTM 기반 모델에서 78 % 이상의 회피율을 보였으며, CNN 기반 모델은 71 % 수준이었다. Pearson 상관분석과 Granger 인과관계 검증을 통해 회피 성공률이 더미 코드 실행 시간(오버헤드)과 높은 양의 상관관계를 가지는 동시에, 스텔스성(전력 변동량 평균)과는 음의 상관관계를 보임을 확인했다. 이는 공격자가 오버헤드와 스텔스성 사이에서 최적의 균형점을 찾을 수 있음을 의미한다.

또한, 회색‑박스(Gray‑box) 위협 모델을 가정했음에도 불구하고, 탐지 시스템의 파라미터나 임계값에 직접 접근하지 않고도 높은 회피율을 달성했다는 점은 현재 전력 기반 IDS가 모델‑불변적인 방어 메커니즘을 갖추지 못했음을 시사한다. 논문은 이러한 취약점을 보완하기 위해, 다중‑채널(전력·전압·EM) 융합, 랜덤화된 샘플링, 적응형 재학습 등을 제안한다.

댓글 및 학술 토론

Loading comments...

의견 남기기