지속적 적응형 침입 탐지를 위한 ACORN‑IDS 프레임워크

초록

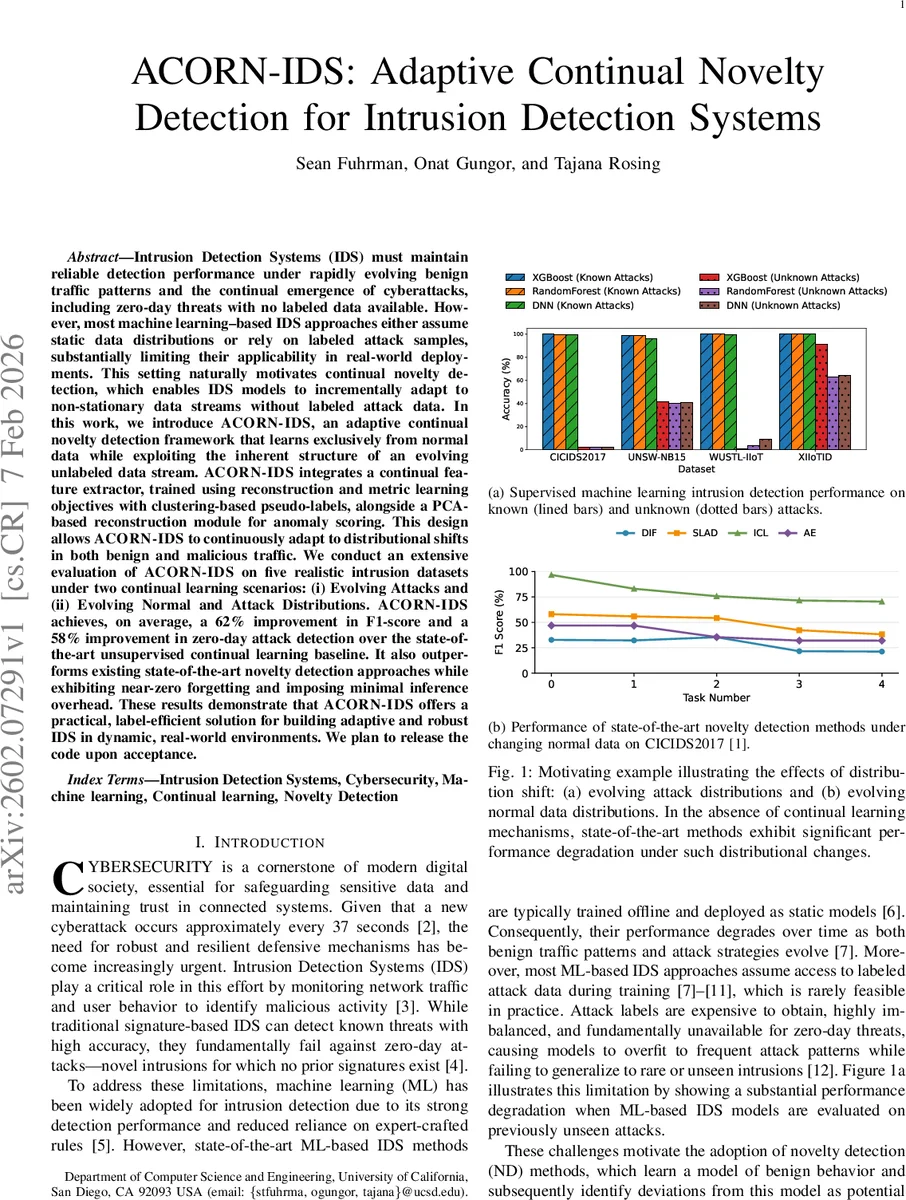

ACORN‑IDS는 정상 트래픽만으로 학습하고, 클러스터 기반 의사라벨과 재구성·메트릭 학습을 결합한 지속적 특징 추출기를 사용해 비정상 트래픽을 실시간으로 탐지한다. PCA 기반 재구성 오류를 이상점수로 활용하며, 정상·공격 데이터 분포가 지속적으로 변하는 환경에서도 거의 망각 없이 성능을 유지한다. 다섯 개 실제 침입 데이터셋에서 기존 최첨단 방법 대비 F1 점수가 평균 62 %, 제로‑데이 탐지율이 58 % 향상되었다.

상세 분석

본 논문은 침입 탐지 시스템(IDS)이 직면한 두 가지 핵심 문제, 즉 정상 트래픽의 시계열적 변동과 라벨이 없는 제로‑데이 공격의 지속적 등장에 주목한다. 이를 해결하기 위해 제안된 ACORN‑IDS는 ‘지속적 특징 추출기(Continual Feature Extractor, CFE)’와 ‘PCA 기반 재구성 모듈’이라는 두 축으로 구성된다. CFE는 자동 인코더와 디코더 구조를 갖추고, 재구성 손실과 트리플렛 마진 기반 메트릭 학습을 동시에 최적화한다. 특히, 무라벨 스트림 데이터에 대해 K‑Means 클러스터링을 수행해 의사라벨(pseudo‑label)을 부여하고, 이 라벨을 이용해 트리플렛 손실을 계산함으로써 각 작업(task) 간 임베딩 공간의 일관성을 유지한다. 이러한 설계는 새로운 정상 패턴이 등장해도 기존 임베딩을 급격히 변형시키지 않아 ‘catastrophic forgetting’을 방지한다.

PCA 기반 재구성 모듈은 소량의 청정 정상 데이터(X_clean)만을 사용해 학습되며, 이후 모든 입력에 대해 재구성 오류를 계산한다. 정상 데이터는 낮은 오류를, 비정상(공격) 데이터는 높은 오류를 보이게 함으로써 간단하면서도 효과적인 이상점수(anomaly score)를 제공한다. 중요한 점은 재구성 모듈이 지속적으로 업데이트되지 않음에도 불구하고, CFE가 지속적으로 진화하면서 특징 표현이 개선되므로 전체 시스템의 탐지 성능이 꾸준히 향상된다는 것이다.

실험 설계는 두 가지 지속적 학습 시나리오, ‘Evolving Attacks(EA)’와 ‘Evolving Normal and Attack Distributions(EN‑A)’를 정의하고, CICIDS2017, UNSW‑NB15, WUSTL‑IIoT, XIIoTID 등 다섯 개 실제 침입 데이터셋에 적용하였다. 각 작업마다 작은 청정 집합과 라벨이 없는 스트림을 구성하고, 작업 전후의 테스트 세트를 통해 F1 점수와 제로‑데이 탐지율을 측정했다. 결과는 기존 최첨단 비지도 지속적 학습 모델인 ADCN 대비 평균 F1 점수가 62 % 상승하고, 제로‑데이 탐지율이 58 % 개선되는 등 현저한 우위를 보였다. 또한, 메모리 기반 리플레이 전략을 사용해 과거 작업의 대표 샘플을 유지함으로써 거의 망각이 없는 성능을 달성했으며, 추론 시 오버헤드도 최소 수준에 머물렀다.

이러한 설계와 실험 결과는 ‘정상 데이터만으로 학습하고, 라벨이 없는 스트림에서 지속적으로 적응하는’ 진정한 의미의 지속적 신규 탐지(Continual Novelty Detection) 프레임워크가 가능함을 입증한다. 특히, 클러스터 기반 의사라벨링과 메트릭 학습을 결합한 CFE는 비정형 네트워크 트래픽의 복잡한 변화를 포착하면서도 기존 지식을 보존하는 데 핵심적인 역할을 한다.

댓글 및 학술 토론

Loading comments...

의견 남기기