5G와 B5G 무선접속채널을 노린 메시지1 재밍 공격 분석

초록

본 논문은 5G·B5G 시스템의 랜덤액세스채널(RACH)에서 Msg1(프리앰블) 재밍이 gNB의 잡음 임계값을 상승시켜 정상 UE의 접속 성공률을 저하시키는 메커니즘을 분석한다. OpenAirInterface 기반 테스트베드와 USRP 하드웨어를 이용해 Msg1 재밍 공격기를 구현하고, 제안한 재귀적 임계값 모델을 실험적으로 검증하였다. 공격 주기와 전력, gNB의 임계값 업데이트 파라미터(α,β,γ) 및 검출 마진(δ)이 접속 성공 확률에 미치는 영향을 정량화하였다.

상세 분석

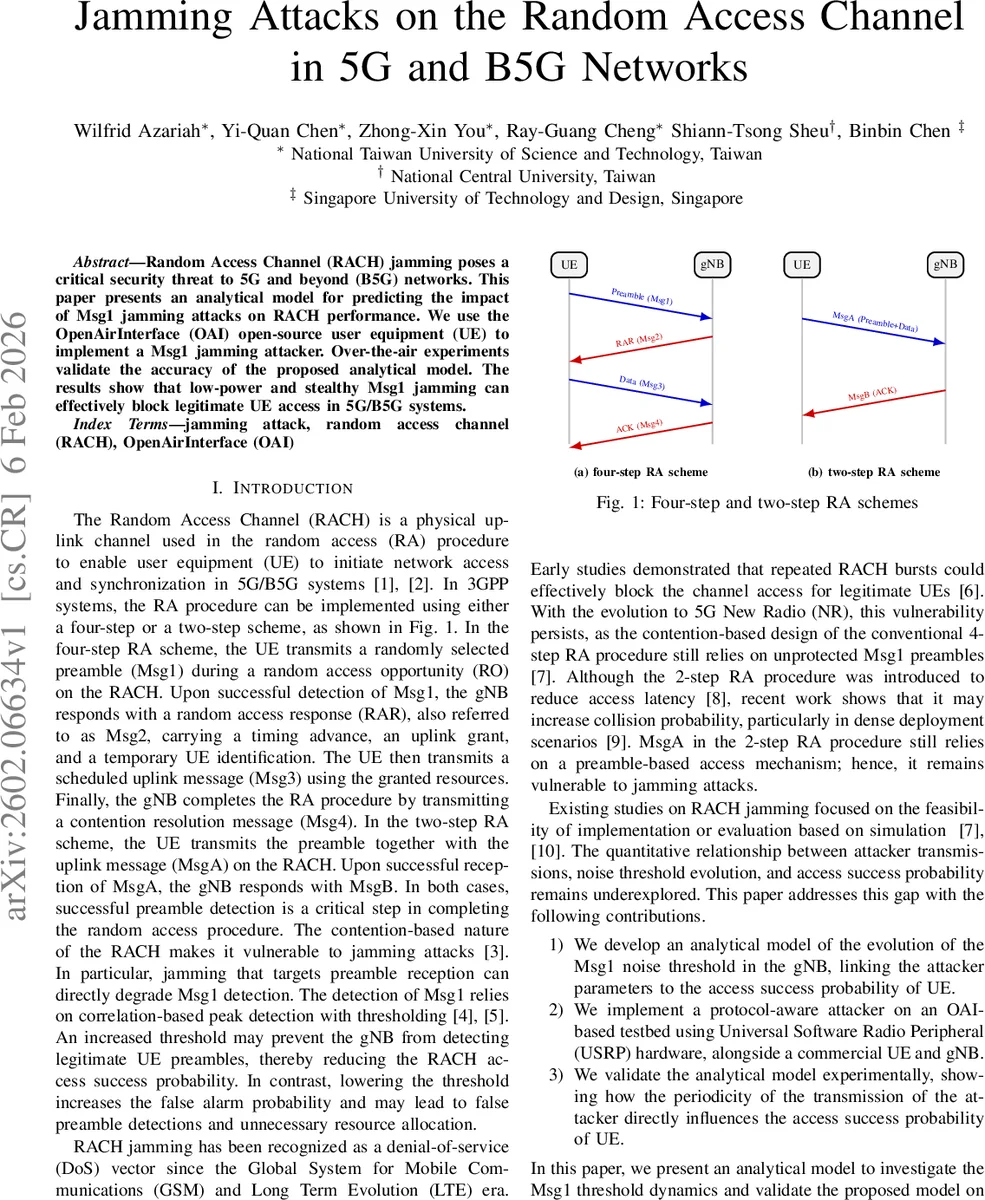

본 연구는 5G NR의 RACH 절차에서 가장 취약한 단계인 Msg1(프리앰블) 검출 과정을 목표로 하는 재밍 공격을 정량적으로 모델링하고, 실제 오픈소스 무선 스택인 OpenAirInterface(OAI)와 USRP B210을 활용한 실험으로 검증하였다. 논문은 먼저 gNB가 수신 전력을 기반으로 잡음 임계값(p_th) 를 재귀적으로 업데이트하는 수식을 제시한다. 여기서 α와 β는 현재와 직전 측정값에 대한 가중치, γ는 이전 임계값에 대한 기억 계수이며, OAI는 α=0, β∈(0,1), γ=1‑β 형태의 지수 평균 방식을 사용한다. 공격자는 일정 주기(T_a)마다 고출력 Msg1 신호(p_attacker)를 전송하여 p_measured,i 에 삽입하고, 이 신호가 지속되면 p_th는 기하급수적으로 상승해 최종적으로 (α+β)p_attacker/(1‑γ) 로 수렴한다. 따라서 γ가 1에 가까울수록 임계값이 오래 머무르며, β가 작을수록 임계값 상승 속도가 느려 정상 UE가 일시적으로 접근 성공할 여지를 만든다.

실험에서는 세 가지 공격 주기(T_a=1,2,16)를 설정하고, β 값을 0.24, 0.12, 0.06, 0으로 변조하였다. 결과는 모델이 예측한 대로 T_a가 짧을수록 p_th가 급격히 상승해 UE의 Msg1 전력(p_UE)보다 크게 되며, 접속 성공 확률 P_S가 급격히 감소함을 보여준다. β=0인 경우 임계값이 고정되어 공격 효과가 사라지지만, 실제 환경에서 잡음이나 다른 간섭에 대한 적응성이 상실되는 단점이 있다. 검출 마진 δ 역시 중요한 파라미터로, δ를 낮추면 정상 UE가 낮은 SNR에서도 검출될 수 있어 공격 효과가 완화되지만, 과도한 민감도는 허위 검출과 자원 낭비를 초래한다.

또한 srsRAN과 같은 메모리리스(given α=1, β=0, γ=0) 구현에서도 순간적인 p_measured 상승에 의해 p_th가 급증하면 일시적인 차단이 발생함을 확인하였다. 이는 임계값 업데이트 방식이 다르더라도 Msg1 재밍에 대한 근본적인 취약성은 존재함을 의미한다. 논문은 UE가 전송 전력을 제한받는 PRACH 전력 제어 규격 때문에 공격자가 낮은 전력으로도 충분히 서비스 거부(DoS) 효과를 낼 수 있음을 강조한다.

이러한 분석을 통해 연구자는 공격 주기와 전력, gNB의 임계값 업데이트 파라미터, 검출 마진 간의 트레이드오프를 정량화했으며, 향후 다중 프리앰블 동시 전송 공격 및 적응형 방어 메커니즘(예: 동적 γ 조정, 머신러닝 기반 잡음 추정) 개발의 필요성을 제시한다.

댓글 및 학술 토론

Loading comments...

의견 남기기