우주 텔레메트리용 경량 인증 암호화 설계

초록

**

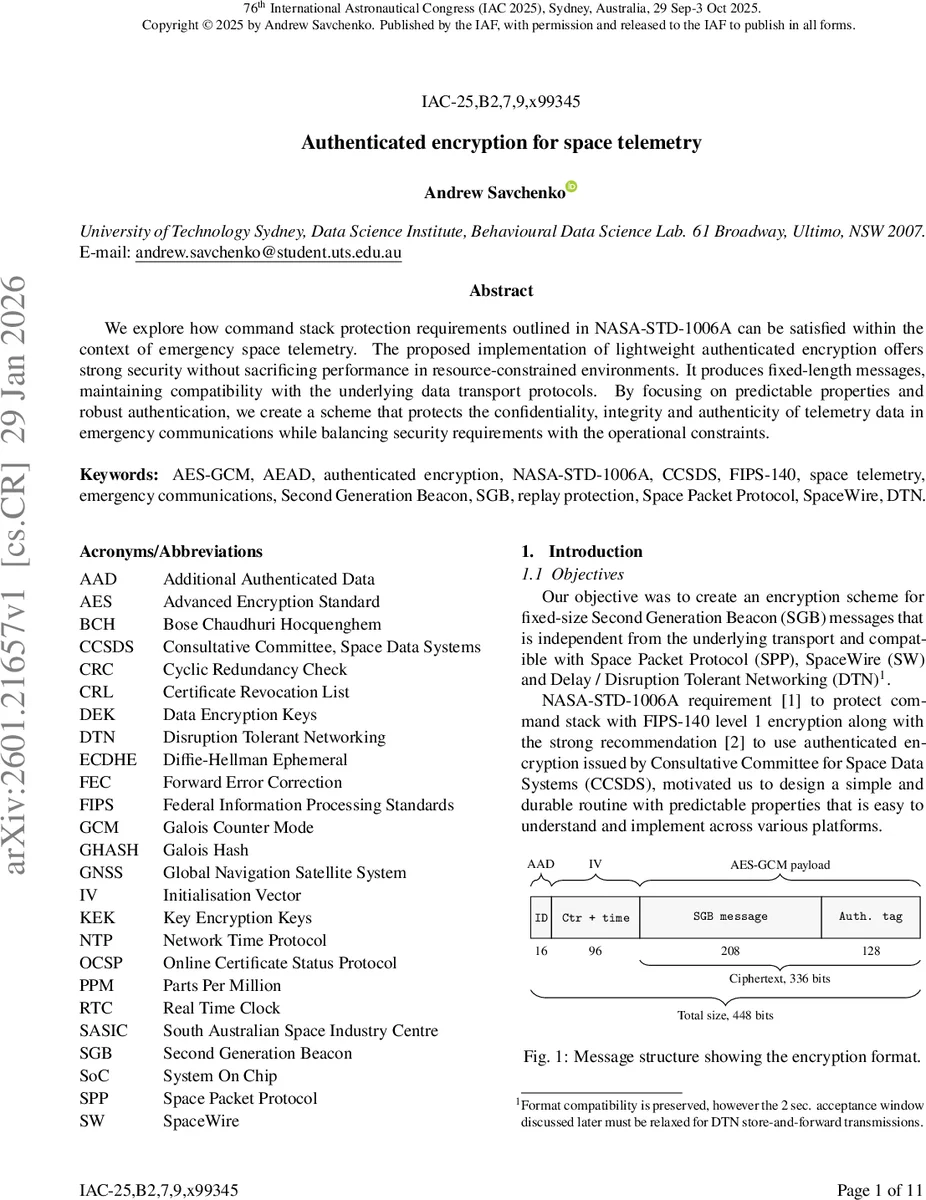

본 논문은 NASA‑STD‑1006A의 명령 스택 보호 요구사항을 충족하면서, 제한된 전력·연산 자원을 갖는 위성에서 긴급 텔레메트리를 안전하게 전송하기 위한 AES‑GCM 기반 경량 인증 암호화 방식을 제안한다. 96 bit IV(64 bit 타임스탬프 + 32 bit 카운터)를 이용해 고정 길이 448 bit 프레임을 구성하고, 2 초 수신 윈도우와 재전송 방지 로직을 통해 기밀성·무결성·인증을 보장한다.

**

상세 분석

**

이 논문은 우주 환경의 특수성을 고려한 실용적인 인증 암호화 설계라는 점에서 의미가 크다. 첫째, NASA‑STD‑1006A와 CCSDS 권고를 동시에 만족하도록 AES‑GCM을 선택했으며, 이는 이미 MAC‑Sec, TLS 1.3, IPsec 등에서 검증된 알고리즘이므로 보안성에 대한 신뢰도가 높다. 특히 하드웨어 AES 가속기를 활용해 전력 소모와 연산 사이클을 최소화한다는 점은 저전력 위성 플랫폼에 적합하다.

둘째, 96 bit IV를 타임스탬프(64 bit)와 카운터(32 bit)로 구성한 설계는 두 가지 장점을 제공한다. 타임스탬프는 1 Hz 전송에서도 수십억 년 동안 중복되지 않을 정도의 고유성을 보장하고, 카운터는 시스템 재시작 시에도 연속성을 유지하도록 설계돼 재전송 공격을 효과적으로 차단한다. 이러한 설계는 GCM이 96 bit nonce를 요구하는 표준을 그대로 따르면서도 구현 복잡성을 크게 낮춘다.

셋째, 메시지 구조는 AAD (2 byte 자산 ID), IV (12 byte), 암호문 (336 bit) 및 인증 태그 (128 bit)로 고정되어 있다. 고정 길이 프레임은 Space Packet Protocol(SPP), SpaceWire(SW), DTN 등 기존 전송 계층과의 호환성을 유지하면서도, 전송 지연과 도플러 효과를 고려한 상세한 시간·주파수 분석을 제공한다. 논문은 448 bit 프레임이 기존 250 bit SGB 프레임 대비 79 % 오버헤드를 갖지만, 전파 지연(≈3 ms)과 도플러 이동(≈0.8 kHz) 차이가 실질적인 통신 성능에 미치는 영향은 무시할 수준이라고 설득력 있게 증명한다.

넷째, 키 관리 측면에서 사전 공유된 대칭키만을 사용함으로써 PKI 기반 인증서 검증, CRL·OCSP 조회 등 복잡한 절차를 배제한다. 이는 긴급 상황에서 지상국과 위성 간의 연결이 차단되거나 전자기 방해가 발생할 경우에도 인증·복호화가 지속될 수 있게 한다. 다만, 대칭키만 사용하면 전방 비밀성(forward secrecy) 확보가 어려워, 키가 노출될 경우 과거 메시지의 복호화 위험이 존재한다는 점은 보완이 필요하다.

다섯째, 구현상의 세부 사항—예를 들어 빅‑엔디언 방식, 2 초 수신 윈도우, 재전송 방지 조건(R > R_last ∧ T_S > T_S_last)—은 실제 임베디드 코드로 옮기기 쉬운 명세를 제공한다. 또한, 하드웨어 AES 가속이 없는 경우에도 소프트웨어 구현이 가능하도록 연산량을 명시하고 있어, 다양한 플랫폼에 적용 가능하다.

종합하면, 이 논문은 우주 긴급 텔레메트리 전송에 필요한 보안 요구사항을 최소한의 연산·전력 비용으로 충족시키는 실용적인 설계를 제시한다. 향후 연구에서는 키 교환·전방 비밀성 확보를 위한 경량 공개키 메커니즘(예: ECC‑based Diffie‑Hellman)과, 다중 위성 간 키 관리 체계 확장을 탐색하면 더욱 견고한 시스템이 될 것이다.

**

댓글 및 학술 토론

Loading comments...

의견 남기기