IoT 디바이스 식별의 함정과 최적 실천법

초록

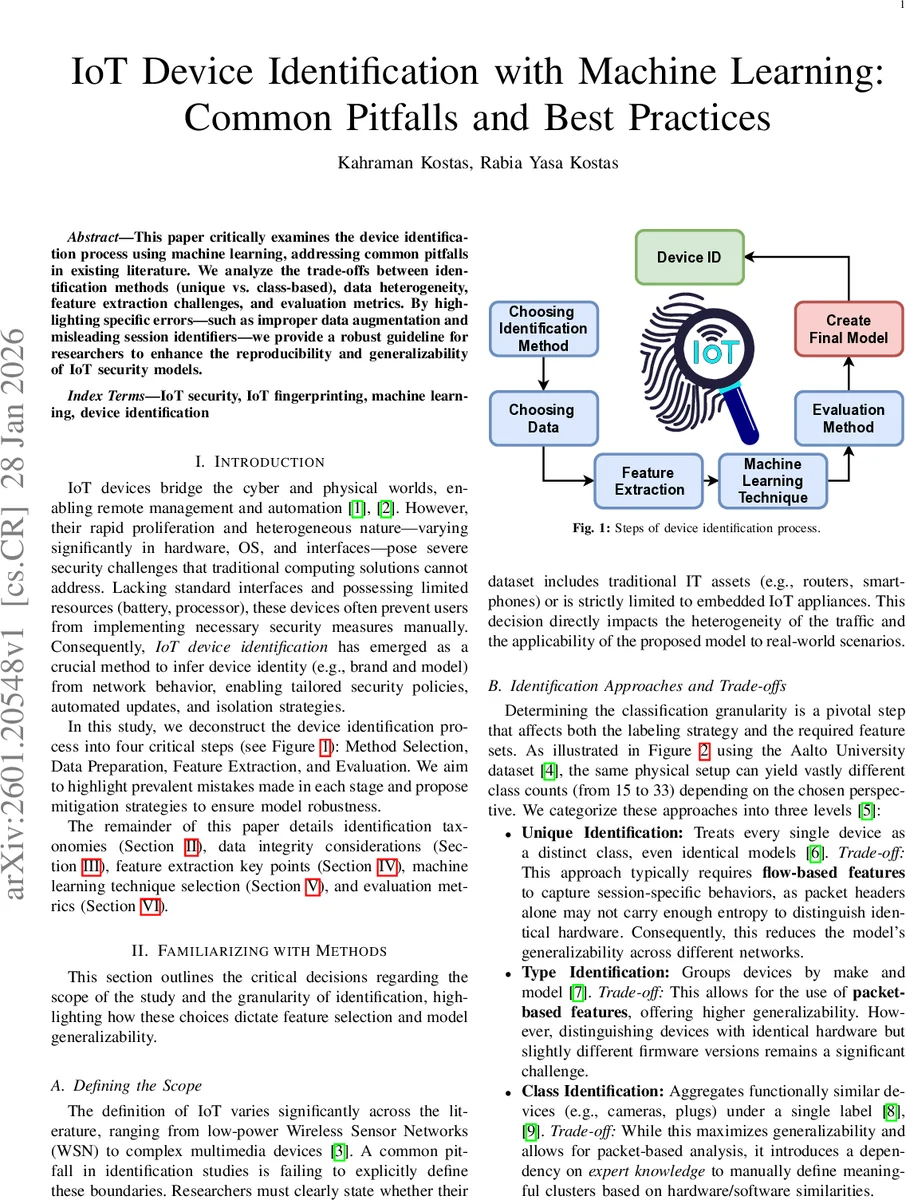

본 논문은 머신러닝 기반 IoT 디바이스 식별 과정에서 자주 발생하는 오류들을 체계적으로 분석하고, 데이터 수집·라벨링·특징 추출·모델 선택·평가 단계별로 실용적인 개선 방안을 제시한다. 특히 MAC·IP 등 식별자를 그대로 사용하거나, 데이터 증강을 잘못 적용해 학습·테스트 데이터가 섞이는 문제를 강조하며, 불균형 데이터에 대한 적절한 평가 지표(F1‑Macro) 사용을 권고한다.

상세 분석

논문은 IoT 디바이스 식별 파이프라인을 네 가지 핵심 단계(방법 선택, 데이터 준비, 특징 추출, 평가)로 나누어 각각의 함정을 상세히 파헤친다. 첫 번째 단계에서는 “Unique”, “Type”, “Class” 세 가지 식별 수준을 정의하고, 각 수준에 맞는 특징 집합(플로우 기반 vs. 패킷 기반)의 선택 중요성을 강조한다. Unique 식별은 동일 모델 간 미세한 동작 차이를 포착하기 위해 세션‑레벨 플로우 특징이 필요하지만, 이는 네트워크 환경에 민감해 일반화가 어려운 반면, Class 식별은 패킷 헤더만으로도 충분히 일반화 가능하지만 전문가의 도메인 지식에 의존한다는 트레이드오프가 존재한다.

두 번째 단계인 데이터 준비에서는 세 가지 데이터 출처(시뮬레이션, 실험실 테스트베드, 공개 데이터셋)의 장단점을 비교하고, 특히 실험실 데이터 수집 시 개인정보 보호와 라벨링 정확성 확보가 필수임을 지적한다. MAC 주소나 IP 주소를 라벨링에 그대로 사용하는 “Transfer Problem”을 사례로 들어, ZigBee‑to‑Ethernet 게이트웨이에서 발생하는 라벨 혼동을 경고한다. 또한, 카메라와 센서처럼 트래픽 양이 현저히 다른 디바이스들 사이의 클래스 불균형을 완화하기 위한 데이터 증강 방법을 제시하지만, 증강 전후에 반드시 학습·테스트 셋을 분리해야 데이터 누수를 방지할 수 있다고 강조한다.

특징 추출 파트에서는 원시 PCAP 파일을 처리할 때 Python 기반 라이브러리의 성능 한계를 지적하고, tshark 같은 C 기반 도구를 활용한 전처리 자동화를 권장한다. 가장 중요한 점은 “식별자(Identifier) 제거”이다. MAC, IP, 포트, 시퀀스 번호, 체크섬, 절대 타임스탬프 등은 모델이 디바이스 고유 행동이 아닌 네트워크 환경에 과도히 의존하도록 만들며, 이는 과적합을 초래한다. 따라서 이러한 필드를 마스킹하거나 완전히 제외하고, 필요 시 세션 간 완전한 분리를 보장해야 한다. 딥러닝을 이용한 원시 바이트 입력에서도 동일한 마스킹이 필요함을 강조한다.

모델 선택 섹션에서는 다중 클래스 문제를 One‑vs‑Rest 방식으로 분해하면 새로운 디바이스 추가 시 전체 재학습이 필요 없다는 모듈성 장점을 강조한다. 또한, 표형 데이터에 대해서는 트리 기반 모델(예: Random Forest, Gradient Boosting)이 학습 속도와 해석 가능성 면에서 딥러닝보다 우수할 수 있음을 실험적 근거와 함께 제시한다. 실시간 트래픽 처리 요구를 고려해 k‑NN이나 커널 SVM처럼 추론 비용이 높은 알고리즘은 배제하고, 모델의 투명성을 위해 결정 트리나 로지스틱 회귀와 같은 해석 가능한 방법을 우선시한다.

마지막 평가 파트에서는 정확도(Accuracy)가 클래스 불균형 상황에서 오해를 불러일으키는 대표적인 사례를 들어, 대신 per‑class Recall, Precision, 그리고 Macro‑averaged F1‑Score를 주요 지표로 사용할 것을 권고한다. 마이크로 평균은 다수 클래스에 편향되므로, 소수 디바이스의 성능을 정확히 드러내려면 매크로 평균이 필수적이다. 또한, 혼동 행렬을 시각화해 특정 제조사 간 혼동 패턴을 분석하고, 모델 개선 방향을 도출하는 방법을 제시한다. 전체적으로 논문은 각 단계에서 발생할 수 있는 실험 설계 오류와 데이터 누수 위험을 사전에 차단하는 체크리스트식 가이드를 제공함으로써, 재현 가능하고 실제 환경에 적용 가능한 IoT 보안 모델 구축을 목표로 한다.

댓글 및 학술 토론

Loading comments...

의견 남기기