사전 커밋 단계 자동 보안 코드 리뷰와 미성숙 취약점 탐지

초록

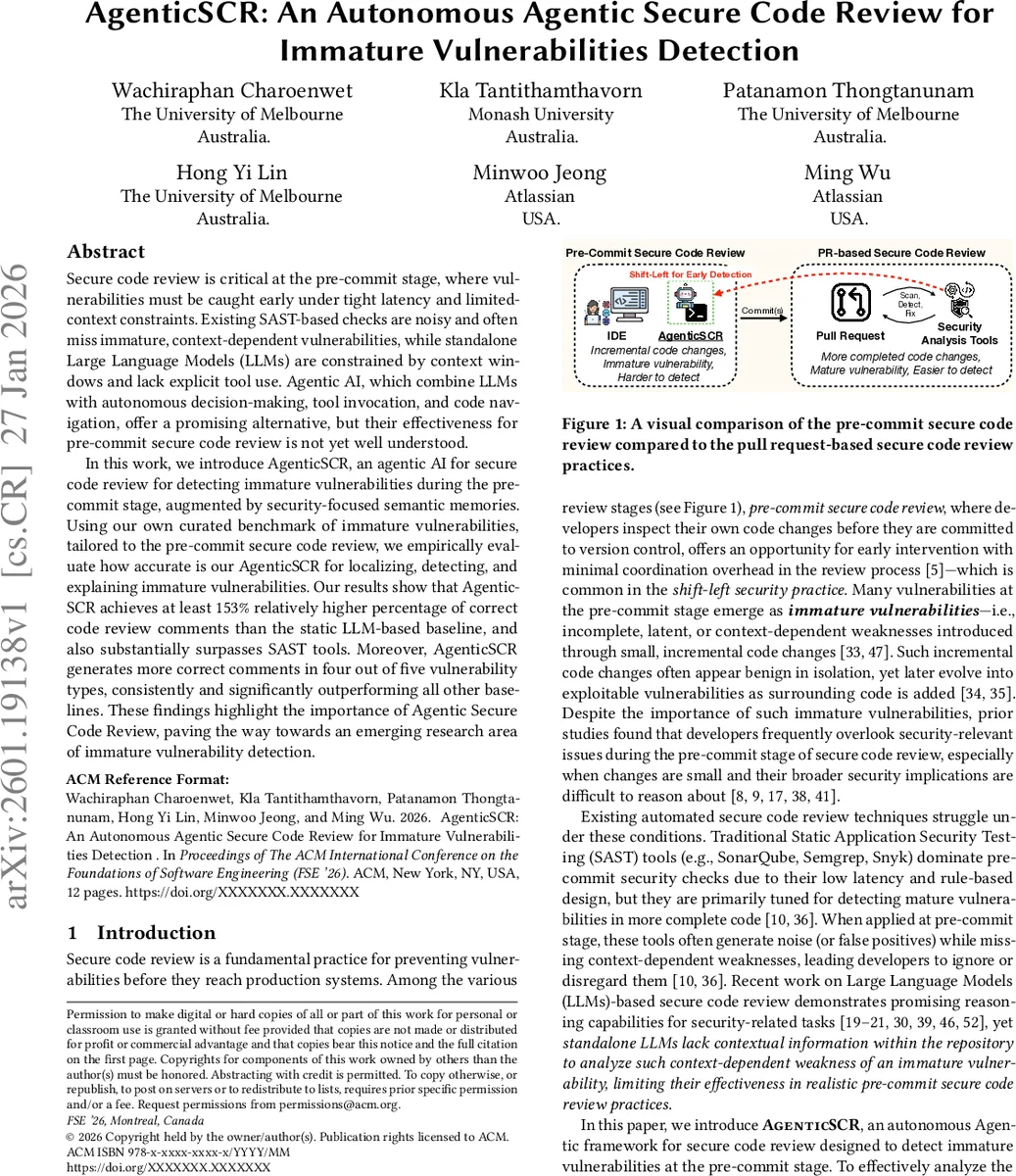

AgenticSCR은 LLM 기반 에이전트에 자동 의사결정·툴 호출·메모리 기능을 결합해 사전 커밋 시점의 미성숙 취약점을 라인 수준에서 탐지·설명한다. 자체 구축한 SCR‑Bench 벤치마크에서 정적 LLM 기반 방법보다 10.6% 절대 정확도 향상(153% 상대 향상)을 보였으며, 기존 SAST 도구보다 노이즈를 크게 줄였다.

상세 분석

본 논문은 사전 커밋(pre‑commit) 단계에서 발생하는 ‘미성숙’ 취약점을 정의하고, 이를 자동으로 탐지하기 위한 새로운 에이전트 기반 프레임워크인 AgenticSCR을 제안한다. 기존 정적 애플리케이션 보안 테스트(SAST) 도구는 규칙 기반으로 완전한 코드에 최적화돼 작은 변경만을 포함한 초기 코드에서는 높은 오탐률과 낮은 탐지율을 보인다. 반면 대형 언어 모델(LLM) 기반 단일 프롬프트 방식은 레포지토리 전체 컨텍스트를 활용하지 못하고, 토큰 제한으로 인해 전체 파일을 분석하기 어렵다. AgenticSCR은 이러한 한계를 극복하기 위해 두 종류의 서브에이전트(detector, validator)를 협업시킨다. detector는 변경된 파일·라인을 추출하고, 보안‑중심의 장기 의미 메모리(Static Application Security Testing 규칙)를 활용해 라인 수준 로컬라이제이션, 취약점 유형 예측, 설명을 생성한다. validator는 CWE 기반 검증 트리를 이용해 detector가 만든 결과를 필터링·재검증함으로써 노이즈를 최소화한다. 메모리 구조는 에피소드 기억과 의미 기억을 구분해, 이전 분석 결과를 재활용하고 새로운 탐색 단계에서 컨텍스트를 유지한다.

AgenticSCR의 작업 흐름은 (1) git diff 로 변경 파일·라인을 식별, (2) LLM(Claude)에게 해당 라인과 주변 코드, SAST 규칙을 제공해 초기 탐지, (3) validator가 CWE 규칙에 비추어 결과를 검증, (4) 최종 코멘트를 생성해 개발자에게 제공하는 순이다. 이 과정에서 도구 호출(git, grep, bash 등)이 명시적으로 관리되며, 정책 Π에 따라 작업 분해와 에이전트 스폰이 자동으로 이루어진다.

실험은 저자들이 직접 구축한 SCR‑Bench 데이터셋(레포지토리‑aware, 라인‑레벨 인간 주석)으로 수행되었다. 주요 평가지표는 로컬라이제이션 정확도, 코멘트 관련성, 취약점 유형 정확도이다. AgenticSCR은 전체 코멘트 중 17.5%가 모두 세 기준을 만족했으며, 이는 정적 LLM 기반 베이스라인(30)보다 10.6%p 절대적으로 높고, 전체 코멘트 수는 32% 수준으로 크게 감소했다. 특히 5가지 취약점 유형 중 4가지에서 가장 높은 정확도를 기록했다. Ablation 실험에서는 의미 메모리와 CWE 검증이 각각 독립적으로 기여함을 확인했으며, 두 메모리를 모두 적용했을 때 최적 성능을 달성했다.

이 논문은 (1) 사전 커밋 단계의 미성숙 취약점이라는 새로운 문제 정의, (2) 레포지토리 전체 컨텍스트와 보안 지식을 활용한 에이전트 기반 설계, (3) 공개 가능한 라인‑레벨 벤치마크 SCR‑Bench 제공이라는 세 가지 주요 공헌을 가진다. 또한, 보안‑특화 메모리와 검증 메커니즘이 에이전트 기반 코드 리뷰의 실용성을 크게 향상시킬 수 있음을 실증한다. 향후 연구는 도메인‑특화 스킬셋, 멀티‑에이전트 협업, 그리고 대규모 기업 환경에서의 실시간 적용을 탐색할 여지를 남긴다.

댓글 및 학술 토론

Loading comments...

의견 남기기