멀티모달 RAG 프라이버시 위험 종합 평가

초록

본 논문은 시각 중심 멀티모달 Retrieval‑Augmented Generation(mRAG) 파이프라인에서 발생할 수 있는 프라이버시 침해를 체계적으로 실험한다. 이미지의 존재 여부를 추론하는 멤버십 인퍼런스 공격(MIA)과 해당 이미지의 캡션을 탈취하는 이미지 캡션 추출 공격(ICR)을 설계하고, 원본 이미지와 회전·자르기·마스킹 등 다양한 변형 상황에서 공격 성공률을 측정한다. 실험 결과, 원본 이미지에 대해서는 F1 ≈ 0.99의 높은 성공률을 보이며, 변형 이미지에서도 0.60~0.96 수준으로 여전히 위험이 존재함을 확인한다. 또한 프롬프트 구성과 재검색·재정렬 파라미터가 공격 성공에 큰 영향을 미친다는 점을 밝혀, mRAG 시스템 설계 시 프라이버시 보호 메커니즘이 필수임을 강조한다.

상세 분석

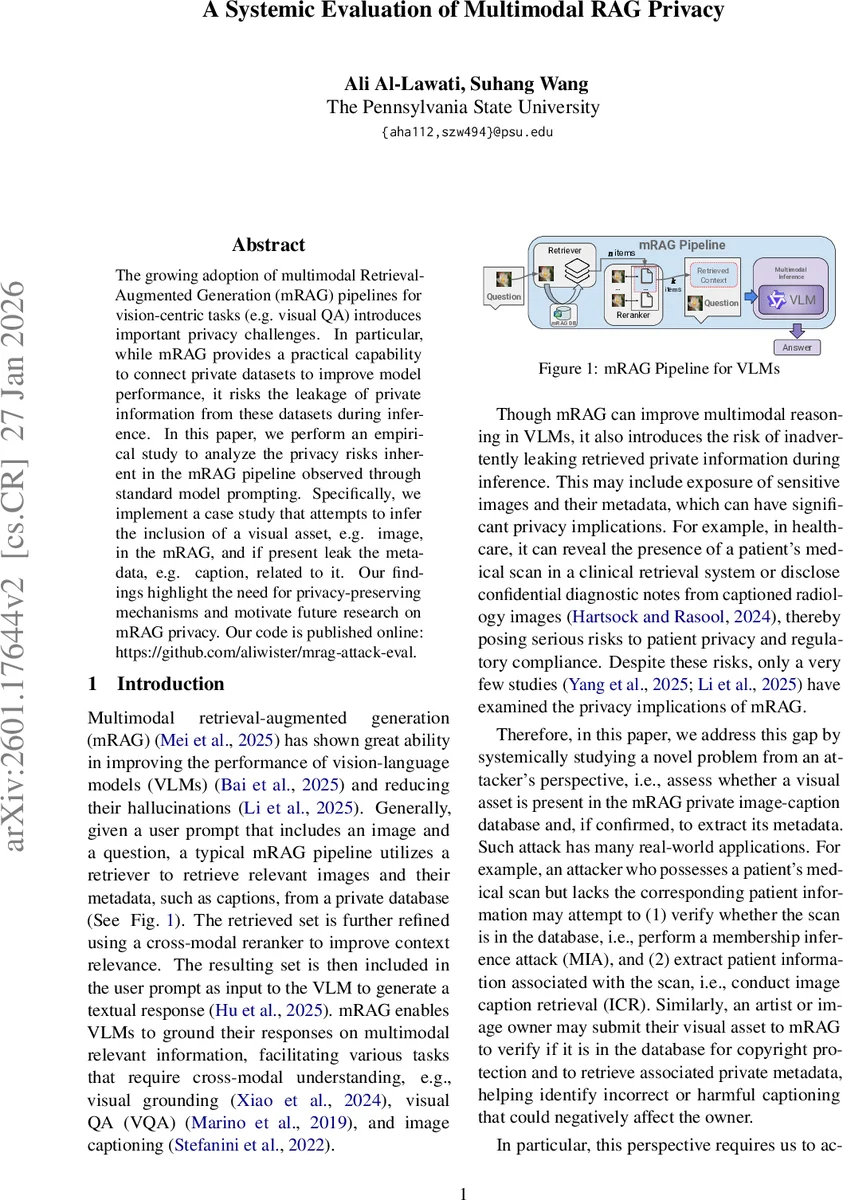

이 논문은 멀티모달 RAG, 특히 이미지와 텍스트 메타데이터를 결합해 비전‑언어 모델(VLM)의 응답을 강화하는 파이프라인의 프라이버시 취약성을 검증한다. 연구자는 두 가지 핵심 공격 시나리오를 정의한다. 첫 번째는 Membership Inference Attack(MIA)으로, 공격자는 자신이 보유한 이미지가 비공개 데이터베이스에 포함되어 있는지를 판단한다. 이를 위해 “입력 이미지가 검색된 컨텍스트에 포함되는가?”라는 간단한 텍스트 프롬프트를 사용해 VLM에게 직접 질의한다. 두 번째는 Image Caption Retrieval(ICR) 공격으로, 이미지가 데이터베이스에 존재한다는 전제 하에 해당 이미지와 연결된 캡션을 정확히 추출하도록 프롬프트를 설계한다.

실험 설계는 실제 mRAG 시스템을 모사한 파이프라인을 구축하고, CLIP 기반 이미지 인코더와 Jina‑Reranker를 활용해 상위 20개의 후보 이미지·캡션을 추출한 뒤, 상위 5개를 VLM에 전달한다. VLM로는 Qwen2.5‑VL, Cosmos‑Reason1, InternVL3.5 등 최신 멀티모달 모델을 사용하였다. 데이터셋은 의료 영상, 일반 이미지, 포켓몬 이미지 등 다양하게 구성했으며, 각 이미지에 대해 원본, 회전(90°, 180°), 중앙 자르기, 마스킹 등 네 가지 변형을 적용했다.

결과는 두드러졌다. 원본 이미지에 대한 MIA는 평균 F1 = 0.993으로 거의 완벽한 성공률을 보였으며, 변형 이미지에서도 평균 F1 = 0.60~0.96 사이의 높은 성공률을 유지했다. 특히 회전 변형에서는 F1 ≈ 0.60으로 감소했지만, 여전히 실용적인 위험 수준이다. ICR 공격 역시 원본 이미지에서는 정확히 캡션을 복원하는 비율이 0.75(일반 이미지)에서 0.41(의료 이미지)까지 다양했으며, 변형 이미지에서는 최대 72%까지 성능이 저하되었다.

흥미로운 부가 실험으로는 프롬프트 구조와 재검색·재정렬 파라미터가 공격 성공에 미치는 영향을 분석했다. 입력 이미지를 검색된 컨텍스트 앞에 배치하면 공격 성공률이 크게 감소했으며, 재정렬 단계가 존재할 경우 ICR 공격이 일정 부분 완화되었다. 그러나 후보 풀 크기가 커질수록(예: n = 40) 공격 성공률이 다시 상승하는 경향을 보였다. 이는 시스템 설계 시 후보 풀 규모와 이미지 순서가 프라이버시 위험을 조절하는 중요한 변수임을 시사한다.

한계점으로는 현재 실험이 텍스트‑전용 VLM에 국한되어 멀티모달 LLM(이미지·텍스트 동시 생성)에는 적용되지 않았으며, 공격자는 API 수준에서만 작동한다는 가정하에 평가했다. 또한, 방어 메커니즘에 대한 구체적인 구현보다는 현상 파악에 초점을 맞추었다. 향후 연구에서는 차등 프라이버시, 암호화된 검색, 그리고 이미지 변형에 강인한 프롬프트 설계 등을 통한 방어 전략을 체계화할 필요가 있다.

전반적으로 이 논문은 mRAG 파이프라인이 이미지 변형에도 불구하고 높은 프라이버시 침해 위험을 내포하고 있음을 실증적으로 입증했으며, 시스템 설계 단계에서 프라이버시‑우선 접근이 필수임을 강력히 주장한다.

댓글 및 학술 토론

Loading comments...

의견 남기기