학내 IoT 보안 통합 플랫폼 IoTEdu: 접근 제어·탐지·자동 대응

초록

**

IoTEdu는 브라질 대학 캠퍼스의 사물인터넷(IoT) 환경을 위해 설계된 오픈소스 통합 보안 솔루션이다. pfSense 방화벽, Zeek 네트워크 모니터링, FastAPI 기반 백엔드, Next.js 프론트엔드가 결합돼 디바이스 등록·접근 제어·실시간 위협 탐지·자동 차단을 하나의 워크플로우로 제공한다. 실험에서는 SQL‑Injection 공격을 시뮬레이션해 평균 28.6 초(탐지 12.1 초 + API 처리 16.8 초 + 차단 1 초 + 접속 차단 1.4 초) 안에 자동 차단을 성공했으며, 주요 병목은 순차적 API 처리와 가상화 환경의 네트워크 지연으로 확인되었다.

**

상세 분석

**

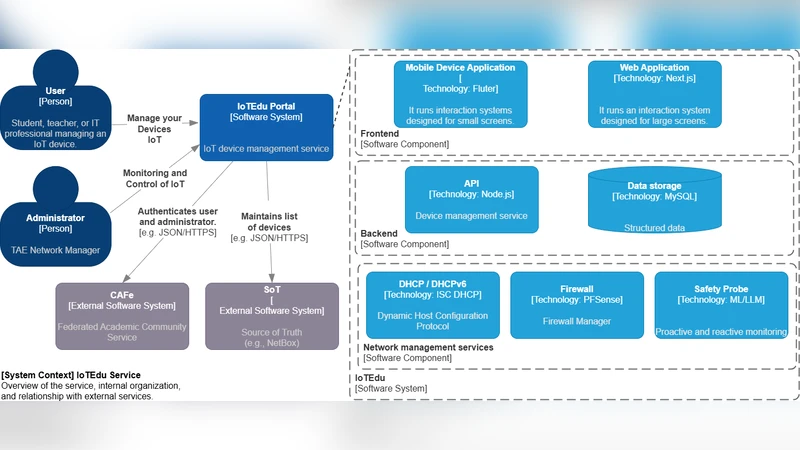

IoTEdu는 학내 IoT 네트워크의 특수성을 반영해 세 계층(프론트엔드, 백엔드, 네트워크 관리 서비스)으로 구성된 모듈식 아키텍처를 채택한다. 프론트엔드는 Next.js와 TypeScript 기반으로 사용자 역할(일반, 관리자, 슈퍼유저)에 따라 UI를 동적으로 제공하며, 인증은 OAuth2·SAML·JWT 복합 방식을 사용해 기존 대학 인증 인프라와 연동한다. 백엔드는 FastAPI 2.0 위에 구축돼 라우터별로 인증·디바이스·방화벽·사건 서비스를 분리하고, MySQL+SQLAlchemy+Pydantic으로 데이터 무결성과 스키마 검증을 강화한다.

핵심 연동 요소는 pfSense와 Zeek이다. pfSense는 REST API를 통해 별칭(alias), 필터링 규칙, DHCP 매핑을 자동으로 조작한다. Zeek는 네트워크 트래픽을 실시간 로그화하고, 의심스러운 패킷을 notice.log에 기록한다. ZeekService는 로그를 파싱해 IncidentService에 전달, 데이터베이스에 사건을 저장하고 심각도에 따라 자동 차단을 트리거한다. 차단 명령은 즉시 pfSense에 전달돼 1 초 이내에 방화벽 규칙이 적용된다.

성능 평가에서는 가상화된 단일 노트북 환경에서 10회 반복 실험을 수행했다. 탐지 시간(TtD)은 11~14 초로 Zeek의 패킷 분석 속도가 안정적임을 보여준다. API 처리 시간은 16.8 초로 가장 큰 지연 요인이며, 이는 인증·디바이스 검증·pfSense 연동·데이터베이스 커밋 등 6단계 순차 작업 때문이다. 차단 자체는 1 초, 네트워크 차단 감지까지 1.4 초가 소요돼 전체 평균 응답 시간은 28.6 초다.

리소스 사용량 분석에서는 전체 메모리 사용량이 215 MB 수준으로 가벼우며, CPU 부하도 개별 서비스당 639 %에 머물러 계산 성능은 충분히 확보돼 있다. 주요 병목은 네트워크 레이턴시와 I/O이며, 특히 호스트와 pfSense VM 간 통신 지연(평균 25 ms, 최대 237 ms)과 Wi‑Fi 링크 변동(2327 ms)이 전체 응답 시간에 크게 기여한다.

한계점으로는 현재 pfSense와 Zeek에 종속된 인프라 요구, 가상화 환경에서의 테스트 한계, 그리고 자동 차단 정책이 정적 규칙에 기반해 동적 위협에 대한 세밀한 대응이 부족한 점을 들 수 있다. 향후 작업에서는 비동기 처리 도입, 서비스 간 메시지 큐(예: RabbitMQ) 활용, 머신러닝 기반 이상 탐지 모델 통합, 그리고 대규모 디바이스 수천 대를 지원하는 확장성 테스트가 필요하다. 또한, 다기관 간 위협 정보 공유를 위한 표준화된 인터페이스와 Zero‑Trust 원칙을 적용한 세분화된 마이크로세그멘테이션을 구현하면 학내 IoT 보안 수준을 한층 끌어올릴 수 있다.

**

댓글 및 학술 토론

Loading comments...

의견 남기기