LSPFuzz 언어 서버 버그 탐지

초록

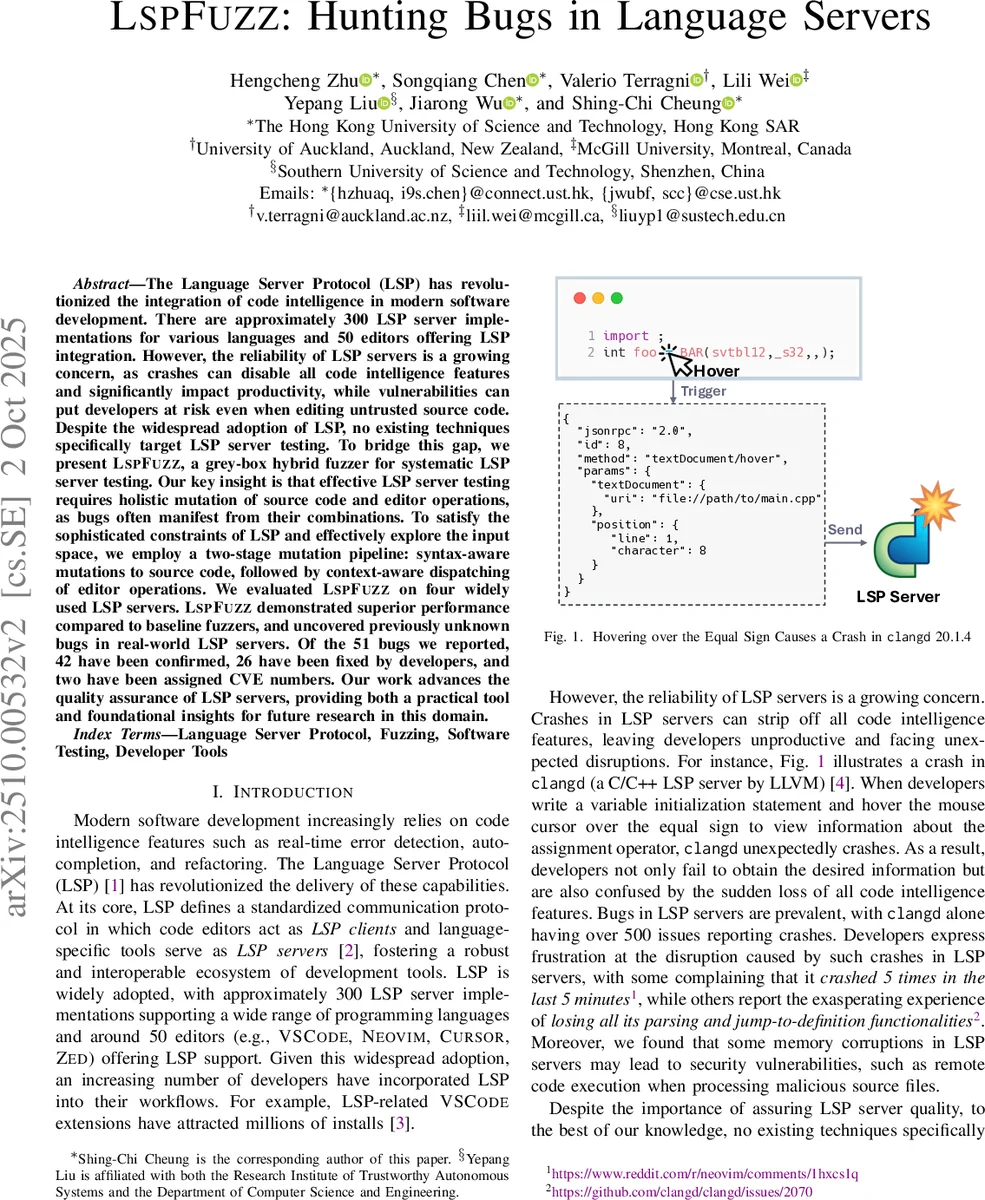

LSPFuzz는 소스 코드와 편집기 동작을 동시에 변이시키는 두 단계 파이프라인을 이용해 LSP 서버의 크래시와 메모리 오류를 효율적으로 찾아내는 회색‑박스 하이브리드 퍼저이다. 4개의 주요 LSP 서버에 적용해 51개의 버그를 발견했으며, 그 중 42개가 확인, 26개가 수정, 2개는 CVE로 지정되었다.

상세 분석

이 논문은 LSP(Server‑Client) 구조가 가진 고유한 테스트 난이도를 정확히 짚어낸다. 첫 번째 난관은 “조합적 입력 제약”이다. LSP 요청은 파일 URI와 정확한 문자 위치 등 서로 의존적인 필드를 요구한다. 기존의 바이너리 퍼저나 문법 기반 퍼저는 이러한 제약을 무시하고 무작위 데이터를 생성해도 대부분 파싱 단계에서 바로 차단된다. LSPFuzz는 이를 극복하기 위해 두 단계 변이 파이프라인을 설계했다. 첫 단계에서는 TREE‑SITTER 기반의 문법 트리를 활용해 구문‑의식적인 변이를 수행한다. 비단 무작위 삽입·삭제가 아니라, 비터미널 노드를 선택해 동일 비터미널 타입의 서브트리로 교체함으로써 언어의 구조적 일관성을 유지한다. 이렇게 생성된 소스 코드는 “부분적으로 올바른” 혹은 “불완전한” 상태를 포함해 LSP 서버가 실시간으로 부분 분석을 수행하도록 만든다.

두 번째 단계는 “컨텍스트‑인식 편집기 동작 디스패치”이다. 변이된 소스 코드에 대해 LSP 서버가 제공하는 다양한 기능(hover, completion, definition, formatting 등)을 자동으로 호출한다. 여기서 핵심은 위치 민감성을 고려해, AST 혹은 토큰 정보를 활용해 유효한 심볼 위치를 추출하고, 그 위치에 대해 여러 종류의 요청을 순차·병렬로 전송한다. 또한 서버 응답을 실시간으로 관찰해 새로운 제어 흐름(예: 특정 오류 처리 경로)이 탐지되면 해당 테스트 케이스를 코퍼스에 보강한다. 이러한 피드백 루프는 회색‑박스 접근법으로, 서버 내부의 커버리지 정보를 활용해 변이 방향을 조정한다는 점에서 기존의 블랙‑박스 퍼저와 차별된다.

논문은 네 개의 대표적인 LSP 서버(Clangd, Sorbet 등)에 LSPFuzz를 적용해 10회 반복 실험을 수행했다. 평균 54.1개의 고유 크래시를 발견했으며, 코드 커버리지는 기존 퍼저 대비 2.45배에서 142.9배까지 향상되었다. 특히, “소스 코드 다양성”과 “편집기 동작 다양성”이 동시에 충족될 때 발생하는 복합 버그(예: 변수 초기화 구문에 대한 hover 요청)들을 효과적으로 포착했다. 두 단계 파이프라인이 없었다면 이러한 버그는 거의 탐지되지 않았을 것으로 추정된다. 또한, 발견된 버그 중 일부는 메모리 손상으로 이어져 원격 코드 실행(RCE) 가능성을 내포했으며, 이에 대해 두 건은 CVE로 공식 지정되었다. 연구진은 LSPFuzz와 실험 데이터를 공개함으로써 향후 LSP 생태계 전반에 걸친 품질 보증 연구의 기반을 마련하고 있다.

댓글 및 학술 토론

Loading comments...

의견 남기기