클라우드 보안 운영을 위한 고려사항

초록

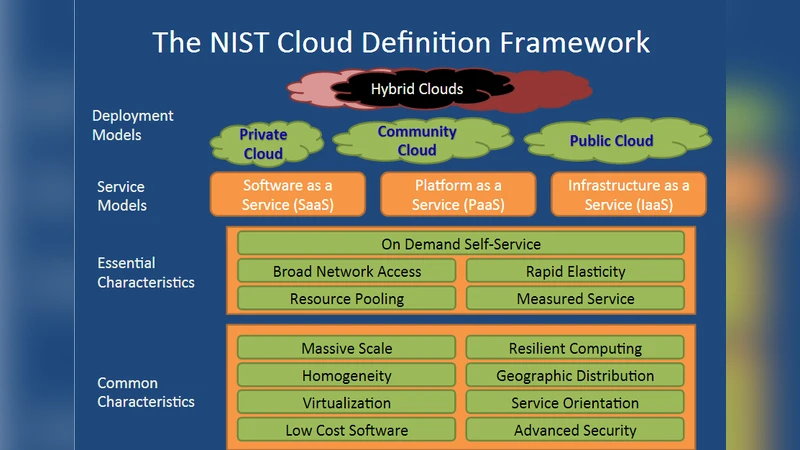

본 논문은 클라우드 환경에서 정보 보안을 확보하기 위한 핵심 요구사항과 위험 요소를 정리하고, ISO 27001, OWASP 등 국제 표준과 베스트 프랙티스를 활용한 대응 방안을 제시한다. 퍼블릭·프라이빗·하이브리드 모델별 보안 특성을 비교하고, SaaS·PaaS·IaaS 계층별 위협 모델링과 보안 운영 프로세스를 상세히 논의한다.

상세 분석

클라우드 보안 운영을 논의함에 있어 가장 먼저 강조되는 점은 ‘공유 책임 모델(Shared Responsibility Model)’이다. 클라우드 서비스 제공자(CSP)는 물리적 인프라와 가상화 레이어의 보안을 담당하지만, 고객은 데이터 암호화, 접근 제어, 애플리케이션 보안 등 상위 계층에 대한 책임을 진다. 논문은 이 모델을 기반으로 퍼블릭, 프라이빗, 하이브리드 각각의 배포 모델이 갖는 위험 프로파일을 정량화한다. 퍼블릭 클라우드에서는 멀티테넌시와 네트워크 경계가 흐려지는 특성 때문에 사이드채널 공격, 데이터 유출, 서비스 거부(DoS) 위협이 빈번히 발생한다. 반면 프라이빗 클라우드에서는 내부 위협과 구성 오류가 주요 위험 요인으로 부각된다. 하이브리드 환경은 두 모델의 복합 위험을 동시에 관리해야 하므로, 통합 로그 수집·분석과 일관된 정책 적용이 필수적이다.

보안 표준 적용 측면에서는 ISO 27001의 ISMS(Information Security Management System) 프레임워크를 클라우드 운영에 맞게 확장한다. 위험 평가 단계에서 클라우드 특유의 ‘동적 확장성’과 ‘자동화된 배포 파이프라인’을 고려해, 자산 식별, 위협 식별, 취약점 스캔을 CI/CD 파이프라인에 통합한다. OWASP Top 10은 전통적인 웹 애플리케이션 보안뿐 아니라 API 보안, 컨테이너 이미지 취약점 등 클라우드 네이티브 환경에 맞게 재해석된다. 특히 ‘인젝션’과 ‘인증·세션 관리’ 문제가 마이크로서비스 간 통신에서 gRPC, REST, GraphQL 등 다양한 프로토콜로 확대됨을 지적한다.

Secure SDLC(Software Development Life Cycle)와 DevSecOps를 결합한 운영 모델이 제시된다. 설계 단계에서 ‘보안 설계 검토(Security Design Review)’를 수행하고, 코드 단계에서는 정적·동적 분석 도구를 자동화한다. 배포 단계에서는 컨테이너 보안 스캐너와 IaC(Infrastructure as Code) 검증 도구를 활용해 인프라 설정 오류를 사전에 차단한다. 운영 단계에서는 실시간 위협 탐지, 행동 기반 이상 탐지, 자동화된 인시던트 대응 워크플로우를 구축한다.

마지막으로, 클라우드 보안 운영의 성숙도 모델을 제시한다. 초기 단계는 ‘수동적 로그 수집’에 머무르지만, 고도화 단계에서는 ‘보안 자동화·오케스트레이션(SOAR)’과 ‘위협 인텔리전스 피드’를 연계해 사전 예방형 보안 체계를 구현한다. 이러한 모델은 조직이 보안 투자 대비 효과를 정량화하고, 지속적인 개선 사이클을 유지하도록 돕는다.

댓글 및 학술 토론

Loading comments...

의견 남기기