클라우드 애플리케이션을 위한 이동 표적 방어: 자동 재생성과 공격면 동적 변형

본 논문은 클라우드 환경에서 제로데이 공격에 대비하기 위해 인프라와 애플리케이션 레이어를 지속적으로 재생성·변형하는 이동 표적 방어(MTD) 메커니즘을 제안한다. 가상 머신을 주기적으로 교체해 침입자를 퇴출하고, 마이크로서비스 컨테이너의 언어·이미지를 동적으로 바꿔 공격면을 98% 이상 자동으로 바꾸어 재사용 공격을 무력화한다. AWS, GCE, Azure, OpenStack에서 두 개의 대표적인 마이크로서비스 애플리케이션을 실험한 결과, 침입…

저자: Kennedy A. Torkura, Christoph Meinel, Nane Kratzke

클라우드 애플리케이션은 서비스 엔드포인트와 더불어 다양한 취약점을 외부에 노출한다. 기존 보안 접근 방식은 방어벽을 강화하고 취약점 패치를 통해 위험을 차단하려 하지만, 제로데이 공격처럼 사전 방어가 불가능한 경우에는 효과가 제한적이다. 본 논문은 이러한 한계를 극복하기 위해 ‘이동 표적 방어(Moving Target Defense, MTD)’ 개념을 클라우드 인프라와 애플리케이션 레이어에 동시에 적용한 ‘면역 시스템’을 제안한다. 이 시스템은 두 가지 핵심 메커니즘으로 구성된다.

1. **인프라 레이어 – 가상 머신 재생성(Cell Regeneration)**

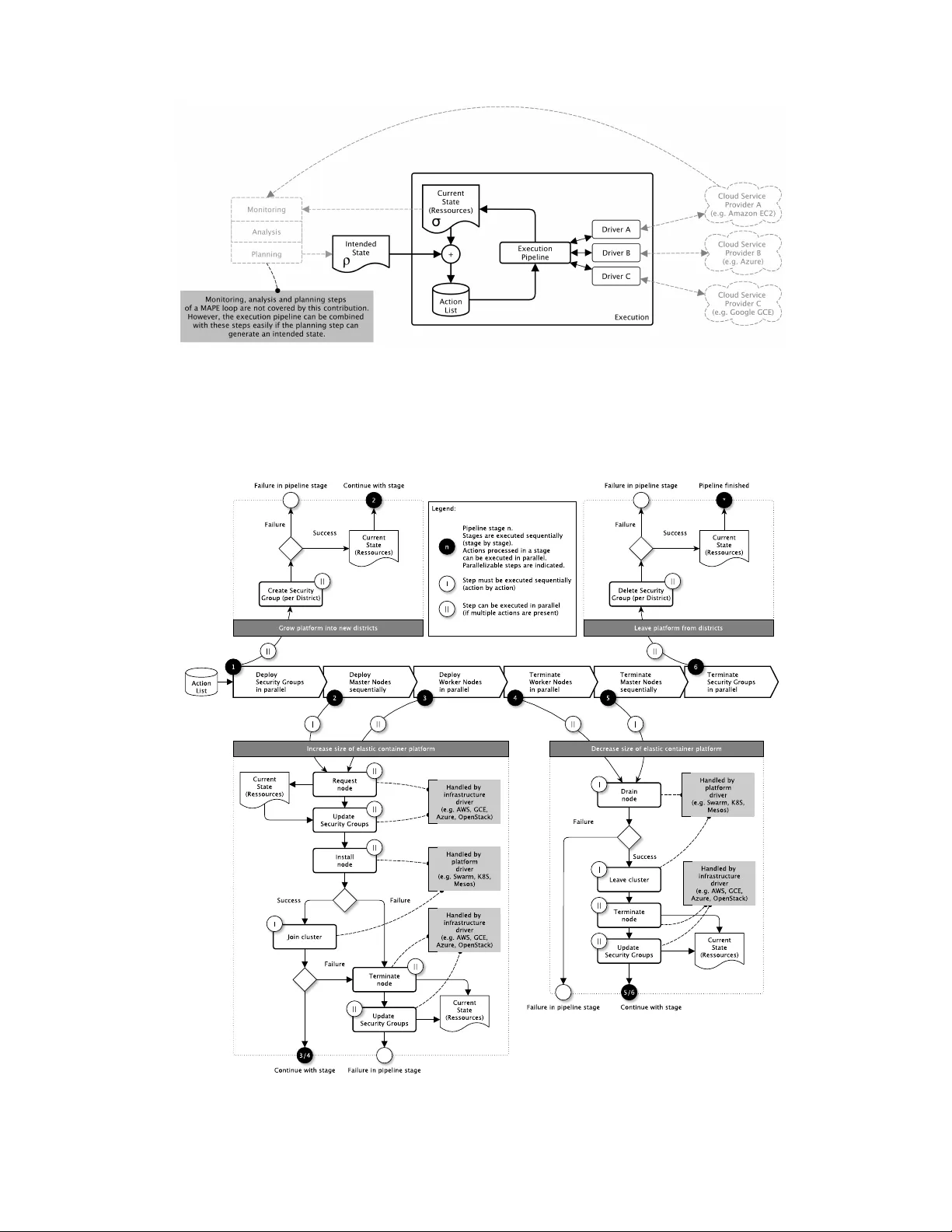

- Kubernetes, Docker Swarm, Apache Mesos와 같은 탄력적 컨테이너 오케스트레이션 플랫폼은 ‘설계상 실패’를 전제로 자동 복구·스케일링 기능을 제공한다. 논문은 이 기능을 활용해 의도 상태(ρ)와 현재 상태(σ)를 비교하고, 차이가 발생하면 노드 수를 일시적으로 증가시킨 뒤 다시 원래 수로 감소시키는 과정을 반복한다. 즉, ‘노드 추가 → 노드 삭제’ 순서로 가상 머신을 교체함으로써 침입자가 이미 획득한 시스템 접근 권한을 물리적으로 소거한다.

- 실험에서는 AWS, Google Compute Engine, Azure, 그리고 자체 OpenStack 환경에서 두 개의 대표적인 마이크로서비스 기반 ‘sock‑shop’ 애플리케이션을 대상으로 재생성 시간을 측정했다. 평균 재생성 소요 시간은 AWS 81초, GCE 175초, Azure 600초, OpenStack 126초였으며, 이는 하루에 여러 차례 수행해도 비용·리소스 측면에서 크게 부담되지 않는다.

- 재생성 주기를 1일 1회에서 1시간 1회까지 조정할 수 있으며, 재생성 간격이 짧을수록 침입자가 시스템에 머무를 수 있는 ‘무감지 시간’이 분 단위로 제한된다.

2. **애플리케이션 레이어 – 공격면 동적 변형**

- 마이크로서비스는 컨테이너 이미지와 실행 코드 두 단계로 구성된다. 논문은 이 두 레이어를 동시에 변형함으로써 공격면을 지속적으로 바꾸는 전략을 제시한다. 구체적으로는 서비스별 프로그래밍 언어를 교체하고, 해당 언어에 맞는 베이스 이미지와 의존성을 재구성한다. 이후 CI/CD 파이프라인을 통해 새로운 이미지가 자동으로 배포된다.

- 이러한 변형은 기존에 수집된 취약점 정보, API 경로, 인증 토큰 등 메타데이터가 무효화되게 하여, 공격자가 사전에 만든 자동화 스크립트가 동일하게 동작하지 않게 만든다. 실험 결과, 전체 공격면 중 98% 이상을 자동으로 변형할 수 있었으며, 이는 공격자가 동일한 공격을 재현하는 것을 사실상 불가능하게 만든다.

3. **보안 효과와 사이버 공격 라이프사이클 매핑**

- 논문은 M‑Trends 보고서의 사이버 공격 라이프사이클 모델을 인용해, 초기 정찰·침투 단계는 기존 방어와 동일하게 진행되지만, 권한 상승·수평 이동 단계에서 재생성·변형 메커니즘이 작동한다. 공격자는 지속적인 노드 교체와 애플리케이션 변형으로 인해 발각·퇴출될 확률이 급격히 상승한다. 특히 포렌식 흔적을 은폐하려는 ‘포렌식 회피’ 단계에서 공격자는 이미 사라진 노드에 대한 로그나 파일을 활용할 수 없게 된다.

- 실험 데이터는 침입자가 시스템에 머무는 평균 기간이 수일에서 수주에 이르는 기존 상황과 대비해, 제안된 시스템에서는 몇 분에서 몇 시간 수준으로 감소함을 보여준다.

4. **제한점 및 향후 연구 방향**

- **서비스 연속성**: 레거시 혹은 상태 저장이 강한 서비스(레벨 0·1)는 노드 재생성 시 서비스 중단 위험이 크다. 따라서 이러한 서비스는 별도 복제·마이그레이션 전략이 필요하다.

- **CI/CD 부하**: 이미지와 코드 변형을 빈번히 수행하면 빌드·배포 파이프라인에 추가적인 부하가 발생한다. 빌드 캐시 활용, 증분 배포 등 최적화가 요구된다.

- **클라우드 제공자 차이**: VM 생성·삭제 지연이 제공자마다 크게 차이 난다(특히 Azure는 600초). 재생성 주기와 비용‑보안 트레이드오프를 고려한 동적 정책이 필요하다.

- **공격자 적응**: 공격자는 재생성 주기를 탐지하고, 짧은 시간 창 내에 악성 코드를 전파하거나, 재생성 직후 즉시 새로운 침투 시도를 할 수 있다. 이를 방어하기 위해 재생성 주기를 무작위화하거나, 재생성 시점에 추가적인 무결성 검증(예: TPM 기반 attestation)을 결합할 수 있다.

- **멀티클라우드 일관성**: 다중 클라우드 환경에서 동일한 재생성·변형 정책을 적용하려면 공통 API와 정책 엔진이 필요하다. 향후 연구는 클라우드 중립적인 MTD 프레임워크와 비용 모델링을 제시할 필요가 있다.

**결론**

본 논문은 클라우드 네이티브 마이크로서비스 환경에서 인프라와 애플리케이션을 동시에 ‘움직이는 표적’으로 전환함으로써 제로데이 공격에 대한 비대칭 불확실성을 제공한다. 실험을 통해 재생성 메커니즘이 실제 클라우드 제공자에서 수십 초에서 수분 정도의 지연으로 구현 가능함을 입증했으며, 애플리케이션 레이어 변형을 통해 98% 이상의 공격면을 자동으로 바꿀 수 있음을 보였다. 이러한 접근은 기존 방어가 ‘벽을 높이는’ 전략에 머무는 한계를 넘어, 공격자가 침입하더라도 지속적인 퇴출·무력화를 보장하는 새로운 보안 패러다임을 제시한다.

원본 논문

고화질 논문을 불러오는 중입니다...

댓글 및 학술 토론

Loading comments...

의견 남기기