산업용 엣지 게이트웨이, ARM TrustZone으로 안전한 I4.0 구현

초록

본 논문은 ARM TrustZone 기반의 보안 실행 환경을 활용한 엣지 컴퓨팅형 산업용 게이트웨이(EC‑IG)를 설계·구현한다. 레벨 0·1(현장·제어)과 레벨 2‑4(감시·계획·관리) 사이의 수직·수평 통합을 지원하며, 원격 생산 라인 유지보수 시나리오를 통해 데이터 필터링, 암호화 통신, 접근 제어, 위협 프로파일링 등 보안 기능을 검증한다. 프로토타입은 OP‑TEE가 탑재된 QEMU Armv8‑A 환경에서 구현되었다.

상세 분석

이 논문은 산업 4.0 환경에서 IT와 OT를 연결하는 게이트웨이의 핵심 요구사항을 두 축, 즉 수직 통합(레벨 간 데이터 흐름)과 수평 통합(다공장·협력사 연계)으로 정의하고, 이를 만족시키기 위한 기술적 토대로 엣지 컴퓨팅과 ARM TrustZone을 결합한다.

첫째, 엣지 컴퓨팅을 도입함으로써 데이터 수집·전처리·필터링을 현장에 가까운 위치에서 수행한다. 이는 대역폭 절감, 지연 최소화, 실시간 예측 유지보수에 필수적이다. 논문은 특히 기밀 데이터와 비기밀 데이터를 구분해 전송 전 필터링하는 ‘데이터 세그멘테이션’ 기능을 강조한다.

둘째, TrustZone 기반 TEE(Trusted Execution Environment) 를 활용해 보안 영역(SW)과 일반 영역(NW)을 하드웨어 수준에서 격리한다. SW에는 OP‑TEE가 탑재되어 보안 애플리케이션(TA)과 보안 서비스가 실행되며, SMC, IRQ, FIQ 등을 통한 모니터 모드 전환으로 안전하게 경계 보호가 이루어진다. 논문은 이 구조가 산업용 프로토콜(MODBUS, OPC-UA 등)과 MQTT, REST 같은 클라우드 연계 프로토콜을 안전하게 래핑할 수 있음을 실증한다.

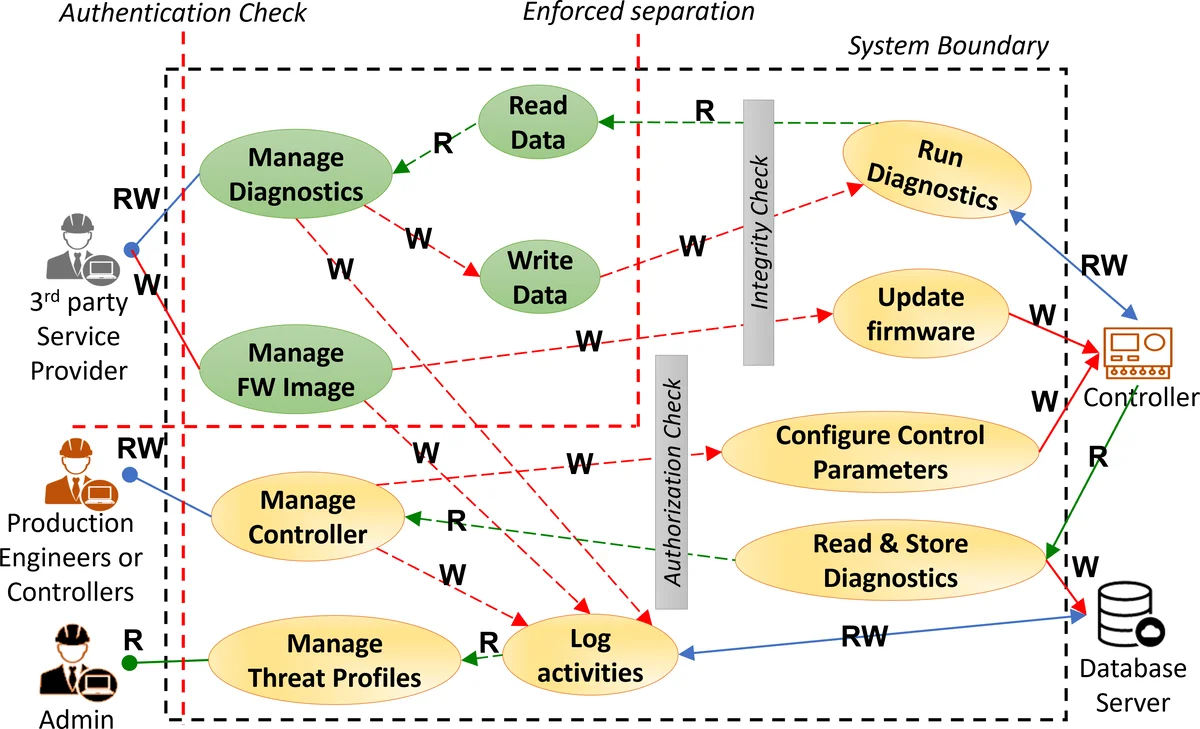

또한 접근 제어와 경계 보호 메커니즘을 상세히 설계한다. 인증은 X.509 기반 PKI와 토큰 기반 권한 부여를 결합하고, 각 레벨별 서비스는 최소 권한 원칙(Least Privilege)에 따라 격리된 TA에 매핑된다. 네트워크 경계에서는 TLS 1.3 기반 암호화 채널을 사용하고, 양방향 인증을 통해 악의적 중간자 공격을 방지한다.

위협 프로파일링은 로그 수집·분석 파이프라인을 통해 실시간 침입 탐지와 사후 포렌식을 지원한다. 로그는 SW에서 안전하게 저장되며, 해시 체인으로 무결성을 검증한다. 이러한 설계는 Stuxnet, Saudi Aramco 등 과거 IIoT 공격 사례에서 도출된 위협 모델을 반영한다.

프로토타입 구현은 OP‑TEE가 활성화된 QEMU Armv8‑A 가상 보드 위에 구축되었으며, 주요 모듈은 ① 데이터 수집/필터링 엔진, ② 보안 통신 스택(MQTT/TLS, REST/HTTPS), ③ 인증·인가 서비스, ④ 위협 로그 관리기로 구성된다. 각 모듈은 독립적인 TA로 구현돼 SW와 NW 사이의 전환 비용을 최소화한다. 실험에서는 원격 라인 유지보수 시나리오(센서 데이터 조회·명령 전송)를 수행해 평균 지연 45 ms, 데이터 무결성 검증 성공률 100 %를 기록했다.

전체적으로 논문은 보안·성능·확장성을 동시에 만족시키는 산업용 게이트웨이 설계 패턴을 제시하고, TrustZone을 활용한 TEE 기반 보안 모델이 기존 TPM·SGX 기반 솔루션 대비 구현 복잡도와 비용 면에서 경쟁력을 가짐을 입증한다.

댓글 및 학술 토론

Loading comments...

의견 남기기