개별 패킷 특성은 IoT 침입 탐지 모델의 일반화에 큰 위험 요소

초록

본 논문은 단일 패킷에서 추출한 개별 패킷 특성(IPF)이 IoT 네트워크 침입 탐지에 높은 정확도를 보이지만, 데이터셋 설계상의 정보 누수와 낮은 데이터 복잡성으로 인해 실제 환경에서 일반화되지 못함을 실증한다. 흐름 기반·윈도우 기반 특성의 필요성을 강조한다.

상세 분석

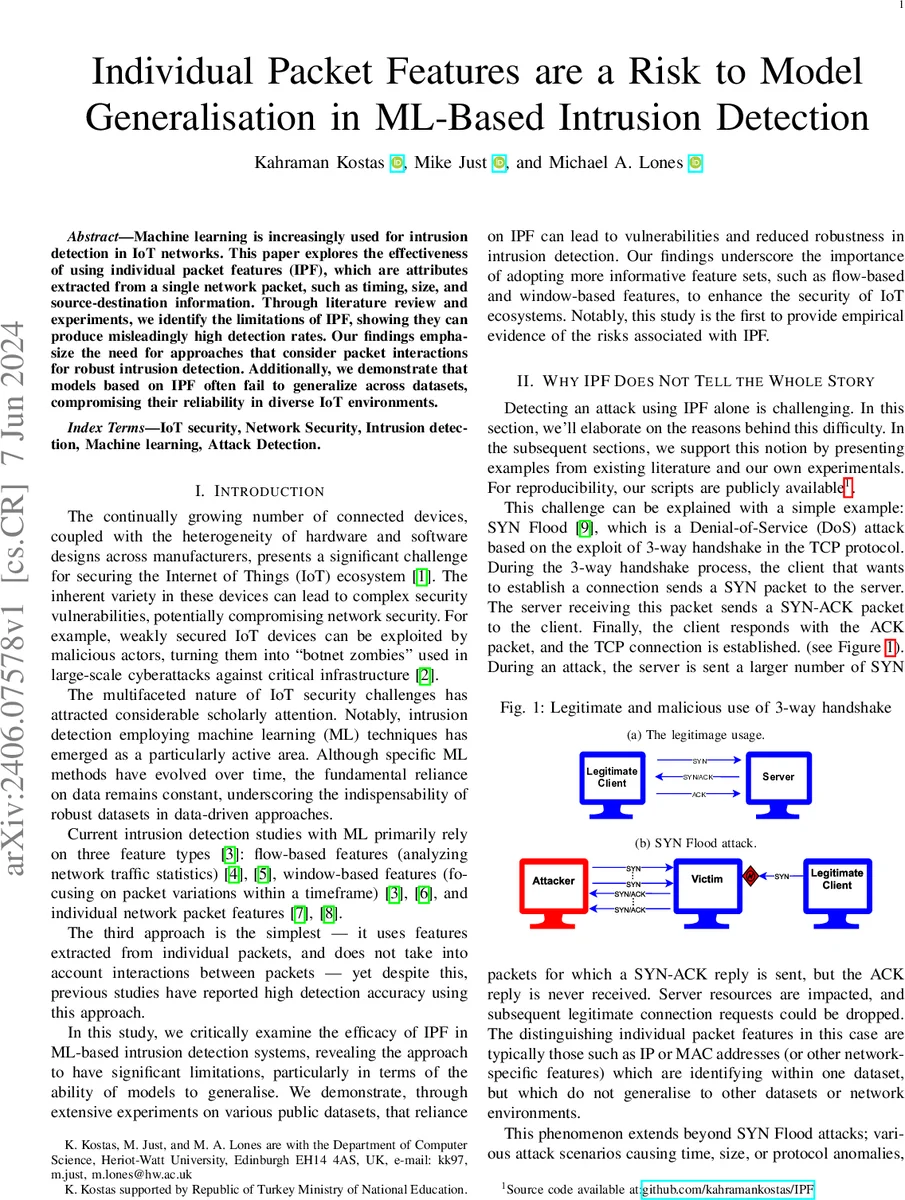

이 연구는 최근 IoT 보안 분야에서 머신러닝 기반 침입 탐지에 널리 사용되는 개별 패킷 특성(IPF)의 한계를 체계적으로 분석한다. 먼저 2019‑2023년 사이 발표된 68편의 논문 중 10편이 IPF만을 사용했으며, 대부분 99% 이상의 정확도와 F1 점수를 보고한 점을 지적한다. 그러나 이러한 성과는 데이터셋 구성 방식에 내재된 정보 누수(info‑leakage)와 과도히 단순한 데이터 복잡성에 기인한다. 구체적으로, 여러 연구가 동일 공격에 대해 하나의 CSV 파일만 제공하고, 학습‑테스트 분할 시 세션이나 흐름을 고려하지 않아 IP 주소, 포트, 시퀀스 번호와 같은 식별자가 학습과 테스트 모두에 존재한다. 이는 모델이 실제 공격 패턴이 아닌 식별자를 기반으로 분류하도록 만들며, 다른 네트워크 환경에서는 전혀 작동하지 않는다. 저자들은 공개 IoT‑NID 데이터셋을 활용해 두 세션을 병합한 뒤 10‑fold 교차검증(CV)과 세션별 학습‑테스트 분리를 비교하였다. CV에서는 식별자 기반 특성이 높은 정확도를 보였지만, 세션을 완전히 구분했을 때 동일 특성은 거의 무용지물이 된다. 또한, HTTP Flood와 같은 공격은 패킷 크기와 같은 매우 단순한 특성만으로도 데이터셋 내부에서는 완벽한 탐지가 가능했지만, 이는 공격 패턴이 데이터셋에 과도하게 고정돼 있기 때문이다. 실험 결과는 두 가지 주요 위험을 강조한다. 첫째, 식별자 누수는 모델이 실제 네트워크 동작을 학습하지 못하게 하여 일반화 실패를 초래한다. 둘째, 낮은 데이터 복잡성은 과소평가된 모델 복잡도를 야기해, 실제 환경에서의 변동성을 포착하지 못한다. 이러한 문제를 해결하기 위해 저자들은 흐름 기반(패킷 흐름 통계) 및 윈도우 기반(시간 구간 내 변동) 특성을 활용할 것을 제안한다. 이러한 특성은 패킷 간 상호작용을 포착하므로, 식별자에 의존하지 않고 공격 행동을 모델링할 수 있다. 논문은 또한 기존 연구에서 IPF 사용 시 흔히 간과되는 데이터 전처리 단계—식별자 제거, 세션 기반 분리, 교차 검증 설계—를 상세히 검토하고, 재현 가능성을 높이기 위해 코드와 스크립트를 공개하였다. 전반적으로, 이 논문은 IPF에 대한 과도한 신뢰가 IoT 보안 시스템의 실효성을 저해할 수 있음을 경고하고, 보다 견고한 특성 설계와 평가 프로토콜을 채택해야 함을 설득력 있게 제시한다.

댓글 및 학술 토론

Loading comments...

의견 남기기