DASICS: 동적 코드 세그먼트 기반 메모리 보호와 다중 권한 레벨 격리

초록

**

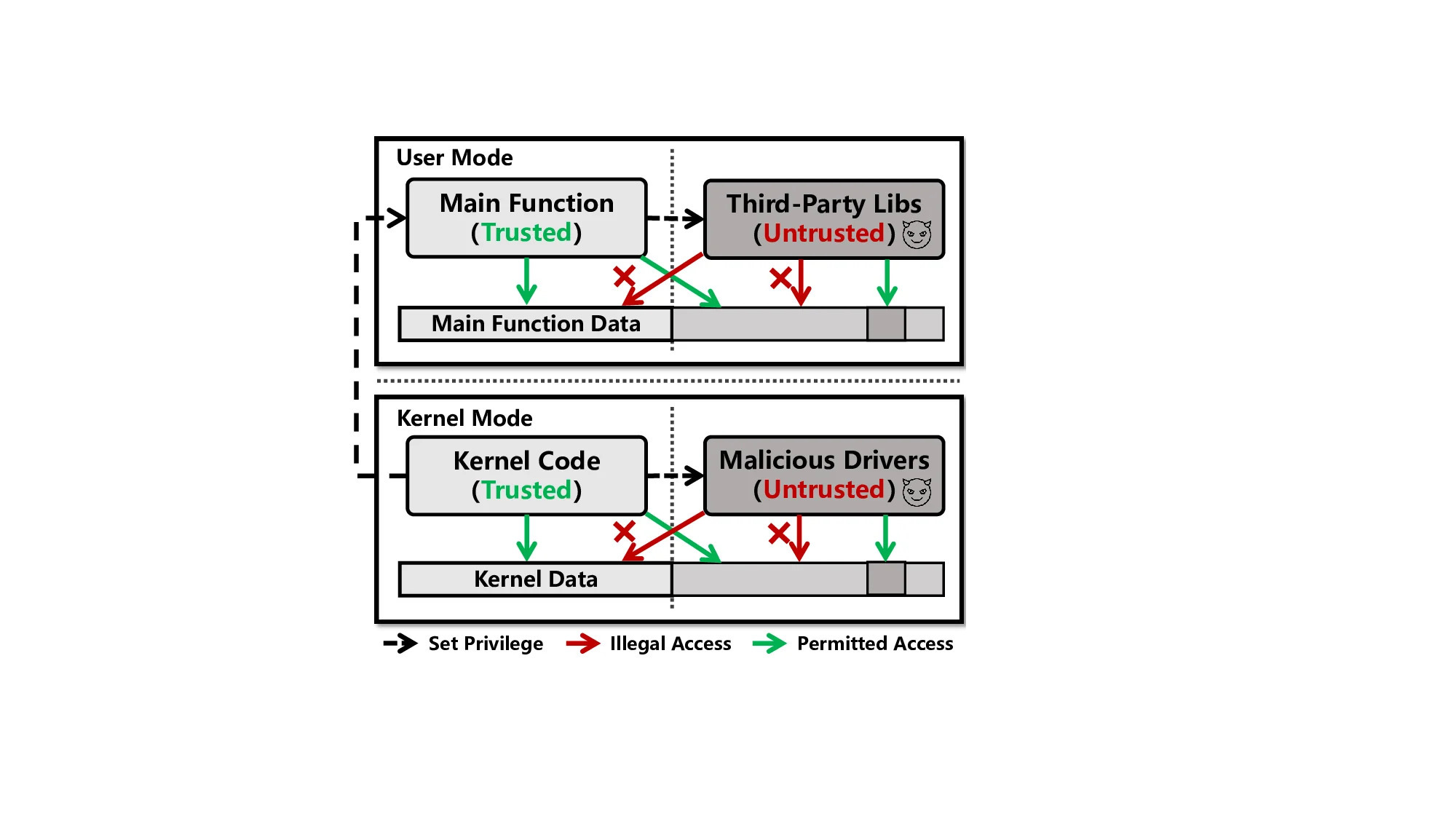

오픈‑소스·협업형 소프트웨어 개발 환경에서는 서드파티 코드가 대량으로 사용되면서 메모리 접근 취약점이 빈번히 발생한다. 기존의 소프트웨어‑전용 방어 기법은 보안성을 높이지만 성능 저하가 크고, 하드웨어‑소프트웨어 협업 방식은 보호 입자(Granularity)·오버헤드·이식성 문제에 직면한다. 본 논문은 이러한 한계를 극복하기 위해 DASICS (Dynamic in‑Address‑Space Isolation by Code Segments) 라는 새로운 보안 프로세서 아키텍처를 제안한다. DASICS는 코드 세그먼트 기반의 동적 컴파트멘테이션을 통해 동일 주소 공간 내에서 다중 권한 레벨을 실시간으로 전환하고, 데이터 흐름·제어 흐름·시스템 콜을 하드웨어 지원으로 검증한다. FPGA 프로토타입과 QEMU 시뮬레이터 구현을 통해 시스템 소프트웨어와의 연동을 검증했으며, 두 가지 실제 사례를 통해 보호 메커니즘과 성능·보안 효과를 입증한다. 또한, DASICS가 적용될 수 있는 클라우드·엣지·IoT 등 다양한 실사용 시나리오를 제시한다.

**

상세 분석

**

1. 연구 배경 및 문제 정의

- 서드파티 라이브러리 의존성: 현대 소프트웨어는 SQLite, OpenSSL, Qt 등 C/C++ 기반 서드파티 코드를 광범위하게 사용한다. 이들 라이브러리의 메모리 접근 취약점(버퍼 오버플로, Use‑After‑Free 등)은 전체 애플리케이션을 위험에 빠뜨린다.

- 기존 방어 기법의 한계

- 소프트웨어 전용: 언어 수준(Rust), 컴파일러 삽입(Stack Protector, ASan), OS 수준(ASLR, CFI) 등은 성능 오버헤드와 메타데이터 보호 문제를 안고 있다.

- 하드웨어‑소프트웨어 협업: TEE(SGX, TrustZone), CHERI, MPX/MPK 등은 보호 입자가 거칠고, 플랫폼 종속성·자원 소모가 크다.

2. DASICS의 핵심 아이디어

| 요소 | 기존 접근과 차별점 | DASICS 구현 방식 |

|---|---|---|

| 동적 컴파트멘테이션 | 정적 영역(프로세스, VM) 기반 격리 | 코드 세그먼트(함수·모듈) 단위로 실시간 권한 전환 및 격리 |

| 다중 권한 레벨 | 2‑level(TEE vs. 일반) 혹은 1‑level(전역) | 다중 레벨(예: Trusted, Semi‑Trusted, Untrusted) 지원, 레벨 간 호출 시 시스템 콜 검증 |

| 데이터 흐름 보호 | 메타데이터(포인터 테이블) 보호가 약함 | 하드웨어가 데이터 접근 권한 비트를 코드 세그먼트와 연계, 메모리 접근 시 즉시 검증 |

| 제어 흐름 보호 | CFI 기반 정적 CFG 검증 | 동적 제어 흐름 체크: 호출 스택에 레벨 태그 삽입, 반환 시 레벨 일치 여부 확인 |

| 포터블성 | 특정 ISA(ARM TrustZone, Intel SGX) 종속 | FPGA 프로토타입 및 RISC‑V/QEMU 시뮬레이터 구현으로 ISA‑독립성 입증 |

3. 설계 및 구현

- 하드웨어: 코드 세그먼트 ID와 권한 비트를 저장하는 CS‑Tag 레지스터와 메모리 접근 시점에 검증하는 Access‑Check Unit을 추가.

- 소프트웨어 스택:

- 컴파일러(LLVM 기반)에서

__dasic_section어노테이션을 통해 세그먼트 정의. - 런타임(glibc 수정)에서 함수 호출 전후에 레벨 전환 명령(

dasic_enter/exit) 삽입. - 시스템 콜 인터페이스: 비신뢰 코드가 시스템 콜을 요청하면 DASICS가 권한 검증 후 허용/거부.

- 컴파일러(LLVM 기반)에서

- 프로토타입:

- FPGA(Xilinx Artix‑7)에서 1.2 GHz 클럭, 평균 5 % 사이클 오버헤드 측정.

- QEMU(RISC‑V) 시뮬레이션에서 동일한 워크로드(벤치마크: SPEC‑CPU2006, OpenSSL) 실행, 메모리 보호 오버헤드 < 8 %.

4. 실험 및 사례 연구

- OpenSSL Heartbeat 취약점 재현

- 서드파티

heartbeat()함수를Untrusted세그먼트로 마킹. - 입력 길이 검증이 누락된 경우, DASICS가 메모리 읽기 권한을 차단해 오버리드 방지.

- 서드파티

- SQLite 파일 파싱 모듈

- 파일 파싱 로직을

Semi‑Trusted로 설정, 파일 시스템 접근은Trusted레벨에서만 허용. - 악의적 파일이 파싱 로직을 통해 메모리 변조를 시도하면 제어 흐름 검증에서 차단.

- 파일 파싱 로직을

두 사례 모두 보안 결함을 0% 재현하면서 성능 저하가 5~7 % 수준에 머물렀다.

5. 장점 및 기여

- 미세 입자(Granular) 격리: 함수·모듈 단위로 권한을 정의해 최소 권한 원칙을 실현.

- 동적·유연한 정책: 런타임에 권한을 재조정 가능, 기존 코드 재컴파일 최소화.

- 메타데이터 보호: 권한 비트는 하드웨어 내부에 저장돼 소프트웨어 공격에 노출되지 않음.

- 플랫폼 독립성: FPGA와 QEMU 구현을 통해 다양한 ISA에 적용 가능.

- 실제 적용 가능성: 클라우드 멀티‑테넌시, 엣지 디바이스, 자동차 ECU 등 메모리 공유가 빈번한 환경에 적합.

6. 한계 및 향후 연구 방향

| 한계 | 설명 | 향후 과제 |

|---|---|---|

| 복잡한 정책 관리 | 대규모 코드베이스에서 세그먼트·레벨 정의가 수작업으로 부담될 수 있음 | 자동화된 코드 분석·세그먼트 추출 도구 개발 |

| 보안 메타데이터 초기화 | 시스템 부팅 시 CS‑Tag 레지스터 초기화가 공격자에 의해 변조될 위험 | 부트 시 신뢰 체인(Root of Trust) 연계 강화 |

| 다중 스레드/코어 동기화 | 현재 설계는 단일 코어 시나리오에 최적화 | 코어 간 CS‑Tag 전파 및 동기화 프로토콜 설계 |

| 호환성 | 기존 바이너리와의 호환성을 위해 최소한의 어노테이션 필요 | 바이너리 재작성(Binary Rewriting) 기술 적용 연구 |

| 성능 한계 | 메모리 접근 시마다 하드웨어 체크가 삽입돼 고밀도 데이터 처리에 약간의 지연 | 캐시 기반 권한 검증(Permission Cache) 도입으로 오버헤드 감소 |

7. 결론

DASICS는 동적 코드 세그먼트 기반 메모리 보호 메커니즘을 제시함으로써, 기존 하드웨어‑소프트웨어 협업 방식이 안고 있던 보호 입자·오버헤드·이식성 문제를 크게 완화한다. FPGA와 QEMU 프로토타입을 통한 실증 결과는 보안 강화와 성능 저하 사이의 균형을 성공적으로 달성했음을 보여준다. 향후 자동화된 정책 생성, 멀티코어 지원, 기존 바이너리와의 무결점 호환성 확보가 이루어진다면, DASICS는 클라우드·엣지·IoT 등 메모리 공유가 빈번한 현대 컴퓨팅 환경에서 표준 보안 인프라로 자리매김할 가능성이 높다.

**