안드로이드 악성앱 커뮤니티 탐지와 진화 분석

초록

본 논문은 안드로이드 기반 모바일 사이버‑물리 시스템(MCPS)에서 악성 애플리케이션 간의 관계를 정적 특징 기반 그래프로 모델링하고, ε‑그래프와 k‑NN 그래프를 결합한 E‑N 알고리즘으로 완전하고 잡음이 적은 연결망을 구축한다. 이후 Infomap 커뮤니티 탐지 기법을 적용해 악성앱의 잠재적 군집을 도출하고, 3996개 샘플에 대한 실험에서 Rand 지수 94.93%, 정확도 79.53%를 달성하였다.

상세 분석

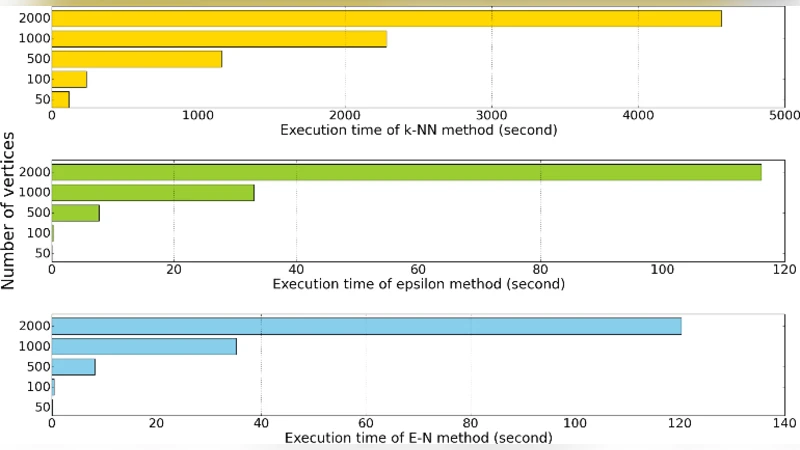

이 연구는 악성 안드로이드 앱을 정적 분석을 통해 추출한 대규모 특징 집합으로 프로파일링하고, 이들 특징을 기반으로 앱 간 유사성을 정량화한다. 기존의 ε‑그래프 방식은 거리 임계값 ε 이하인 노드만 연결해 그래프가 희소해지는 문제를, k‑NN 방식은 고차원 공간에서 근접 이웃을 과도하게 연결해 노이즈를 유발하는 문제를 각각 가지고 있다. 논문은 이 두 방법의 장점을 결합한 E‑N 알고리즘을 제안한다. 먼저 전체 데이터에 대해 ε‑그래프를 적용해 기본적인 연결 구조를 만든 뒤, 연결이 부족한 노드에 대해 k‑NN을 보완적으로 적용해 누락된 엣지를 채운다. 이렇게 구성된 그래프는 밀도와 연결성 모두를 만족하면서도 불필요한 엣지를 최소화한다.

그래프가 완성되면, 정보 흐름 기반 커뮤니티 탐지 알고리즘인 Infomap을 사용한다. Infomap은 무작위 워크가 그래프를 탐색할 때 발생하는 엔트로피 압축을 최소화하는 방식으로, 자연스럽게 고밀도 서브그래프(커뮤니티)를 식별한다. 이 과정에서 악성 앱들의 행동 패턴, 권한 요구, API 호출 등 정적 특징이 유사한 앱들이 동일 커뮤니티에 모이게 된다.

실험에서는 3996개의 악성 앱 샘플을 10개의 라벨(예: 광고형, 정보 탈취형, 루트킷 등)로 사전 분류하고, 제안된 방법으로 얻은 커뮤니티와 라벨 간의 일치도를 평가했다. Rand 통계량 94.93%와 정확도 79.53%는 기존 K‑means, DBSCAN, Spectral Clustering 등 전통적 군집화 기법보다 현저히 높은 수치이며, 특히 라벨이 혼재된 경계 영역에서 E‑N 그래프가 잡음 억제에 크게 기여함을 확인했다.

또한, 시간에 따른 커뮤니티 변화를 추적함으로써 악성 앱의 진화 경로를 시각화하였다. 새로운 변종이 기존 커뮤니티에 편입되거나, 기존 커뮤니티가 분열·합병되는 패턴을 통해 악성 코드 개발자의 전략을 파악할 수 있다. 이러한 진화 분석은 실시간 위협 인텔리전스와 사전 방어 메커니즘 설계에 유용하게 활용될 수 있다.

결론적으로, 정적 특징 기반 그래프 구축에 E‑N 알고리즘을 적용하고, Infomap을 통한 커뮤니티 탐지를 결합함으로써 악성 안드로이드 앱의 구조적 관계와 진화 양상을 효과적으로 파악할 수 있음을 입증하였다.

댓글 및 학술 토론

Loading comments...

의견 남기기