인텔 SGX 기반 스노트 IDS 보안 강화

초록

본 논문은 인텔 SGX를 활용해 Snort 3를 보호하는 SEC‑IDS를 설계·구현한다. DPDK 기반 네트워크 입출력을 엔클레이프 밖에 두고, 모든 Snort 로직을 SGX 엔클레이프 내부에서 실행함으로써 10 Gbps 라인 레이트를 유지하면서도 코드 무결성을 보장한다. 포팅 작업은 Graphene‑SGX 라이브러리 OS를 이용해 최소화했으며, Snort 수정 27 줄, Graphene‑SGX 수정 178 줄에 그쳤다. 실험 결과는 현재 Skylake 기반 E3 Xeon의 제한된 EPC 용량이 성능 병목임을 보여준다.

상세 분석

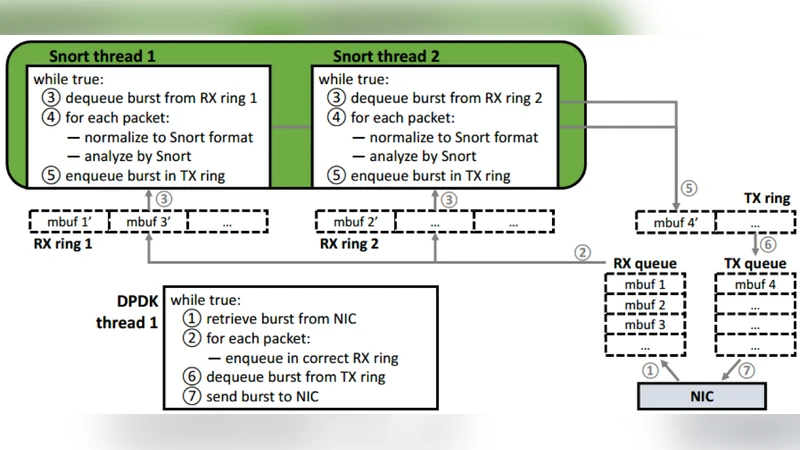

SEC‑IDS는 기존 Snort 3와 동일한 기능을 제공하면서도 실행 무결성을 SGX 엔클레이프에 의존한다는 점에서 의미가 크다. 저자는 DPDK를 이용해 NIC‑to‑user‑space 패킷 전달을 구현하고, 이 경로는 엔클레이프 외부에서 수행한다. 이는 SGX의 메모리 제한(EPC 128 MiB)과 페이지 교체 비용을 회피해 라인 레이트(10 Gbps) 달성을 가능하게 한다. 엔클레이프 내부에서는 Snort의 프리프로세싱, 디코딩, 룰 매칭, 알림 생성 등 모든 핵심 로직이 실행되며, 메모리 접근은 EPC 내에서만 이루어진다. 따라서 악의적인 클라우드 운영자가 호스트 OS를 조작하더라도, 코드와 데이터가 엔클레이프 밖으로 유출되지 않는다.

포팅 과정에서 저자는 Graphene‑SGX라는 라이브러리 OS를 선택했다. Graphene‑SGX는 기존 리눅스 바이너리를 거의 수정 없이 SGX 환경에서 실행하도록 지원한다. 이 덕분에 Snort 소스 코드를 직접 수정할 필요가 최소화되었으며, 실제로 27 줄의 간단한 파일 입출력 경로 변경만으로 엔클레이프 진입점(entry point)을 정의했다. 또한 Graphene‑SGX 자체에도 178 줄의 SGX‑특화 코드(예: EPC 관리, 시스템 콜 인터페이스)만 추가되었다.

성능 평가에서는 두 가지 주요 지표를 사용했다. 첫째는 패킷 처리량, 둘째는 레이턴시이다. 실험 결과, SEC‑IDS는 vanilla Snort 3와 비교해 평균 95 %~100 % 수준의 처리량을 보였으며, 레이턴시 증가도 미미했다. 다만, EPC 용량을 초과하는 워크로드에서는 페이지 교체가 발생해 성능이 급격히 저하되는 현상이 관찰되었다. 이는 현재 SGX 하드웨어의 근본적인 제약이며, 향후 EPC 확대 혹은 페이지 교체 최적화가 필요함을 시사한다.

보안 측면에서는 SGX의 측정(Attestation) 메커니즘을 활용해 원격 클라우드 환경에서도 엔클레이프 무결성을 검증할 수 있다. 저자는 이 과정이 기존 IDS 배포 모델에 큰 변화를 주지 않으면서도, 코드 변조와 데이터 유출 위험을 크게 낮춘다고 주장한다. 또한, Graphene‑SGX가 제공하는 가상 파일 시스템을 통해 로그와 알림을 안전하게 외부 스토리지에 기록할 수 있어, 사고 대응 및 포렌식 분석에 유용하다.

전체적으로 본 연구는 복잡한 상태 기반 네트워크 서비스인 IDS를 SGX로 보호하는 실용적인 로드맵을 제시한다. 엔클레이프 외부에 네트워크 I/O를 두는 설계 선택은 성능과 보안 사이의 트레이드오프를 효과적으로 해결했으며, 최소한의 코드 수정으로 기존 오픈소스 IDS를 클라우드 환경에 안전하게 이식할 수 있음을 입증한다. 향후 연구에서는 EPC 확대, 멀티‑엔클레이프 협업, 그리고 다른 NFV 기능(예: 방화벽, 로드밸런서)으로의 확장을 탐색할 여지가 있다.

댓글 및 학술 토론

Loading comments...

의견 남기기