마이크로아키텍처 누수 제어 모델: 형식 보안 계약의 새로운 패러다임

초록

이 논문은 하드웨어‑소프트웨어 보안 계약을 형식화하기 위해 ‘Leakage Containment Models(LCM)’을 제안한다. 기존 메모리 일관성 모델(MCM)의 공리적 어휘를 확장해 마이크로아키텍처 수준의 누수를 정의하고, 이를 기반으로 정적 분석 도구 CLOC과 Alloy 기반 SUBROSA 툴킷을 구현한다. 실험은 Spectre V1·V4와 libsodium 등 실제 코드에 적용해 높은 탐지율과 자동 수정을 입증한다.

상세 분석

본 연구는 마이크로아키텍처가 야기하는 사이드·코버트 채널을 정량적으로 모델링하고, 이를 보안 계약에 직접 연결하는 최초의 시도를 제시한다. 핵심 아이디어는 기존에 잘 정립된 메모리 일관성 모델(MCM)의 공리적 정의를 차용해, 프로그램의 건축적(architectural) 의미론과 마이크로아키텍처 의미론을 구분한다는 점이다. 건축적 의미론은 ISA 수준에서 관찰 가능한 메모리 흐름을, 마이크로아키텍처 의미론은 캐시, 파이프라인, 사양 외부의 미세한 상태 변화를 포괄한다.

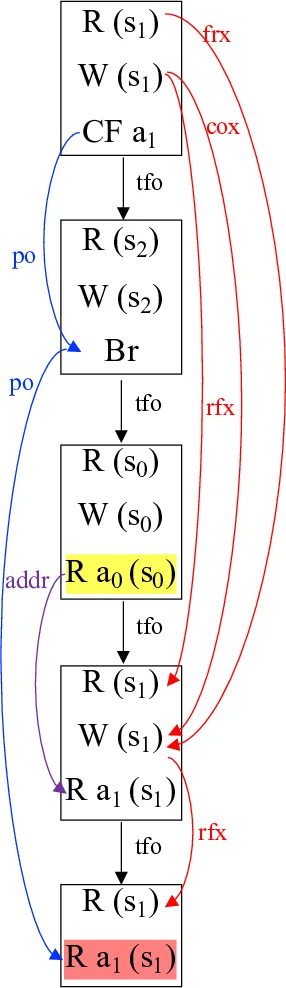

LCM은 두 의미론 사이에 불일치가 발생할 경우 이를 “누수 가능성”으로 정의한다. 구체적으로, 이벤트 구조(event structure)와 실행 증인(execution witness) — rf, co, fr 관계 — 를 이용해 후보 실행(candidate execution)을 구성하고, 일관성(predicate) 검증을 통해 건축적 실행이 마이크로아키텍처 실행과 일치하는지를 판단한다. 이때, ppo, dep, fence 등 기존 MCM에서 사용되는 관계를 그대로 활용함으로써, 기존 검증 도구와의 호환성을 확보한다.

논문은 이론적 정의를 바탕으로 두 가지 실증 연구를 수행한다. 첫째, Spectre V1·V4와 같은 대표적인 트랜지언트 공격 시나리오를 LCM 정의에 매핑해, 해당 공격이 마이크로아키텍처 흐름의 불일치에서 비롯된다는 것을 보였다. 둘째, LCM 기반 정적 분석 도구 CLOC을 구현해 자동으로 스펙트럼 취약점을 탐지하고, 필요한 경우 fence 삽입을 통해 자동 수리한다. CLOC은 15개의 Spectre V1, 14개의 Spectre V4 벤치마크와 libsodium 라이브러리를 분석했으며, 모두 높은 탐지 정확도와 실용적인 수리 비용을 기록했다.

또한, LCM을 메타모델링하고 검증하기 위해 SUBROSA 툴킷을 Alloy 위에 구축했다. 이는 연구자들이 새로운 마이크로아키텍처 특성을 모델에 추가하거나, 기존 계약을 검증·수정하는 작업을 손쉽게 수행하도록 지원한다.

이러한 접근은 기존 보안 계약이 “관측 가능한 명령어 흐름”에만 초점을 맞추고 하드웨어 세부 구현을 추상화함으로써 발생하던 한계를 극복한다. LCM은 하드웨어 설계 단계에서부터 계약을 생성·검증할 수 있게 하여, 하드웨어와 소프트웨어 사이의 보안 경계를 명확히 정의한다. 다만, 현재는 메모리 시스템 중심의 누수에 초점을 맞추었으며, 전력·전자기 방출 등 비메모리 채널에 대한 확장은 향후 과제로 남는다.

댓글 및 학술 토론

Loading comments...

의견 남기기