시스템 상태 추출을 위한 플러그인 샌드박스 보안 확장

초록

플러그인을 게스트 내부가 아닌 커널 기반 샌드박스에서 실행해 데이터 수집 시스템을 보호하고, 컨테이너 환경에서도 적용 가능함을 실증하였다.

상세 분석

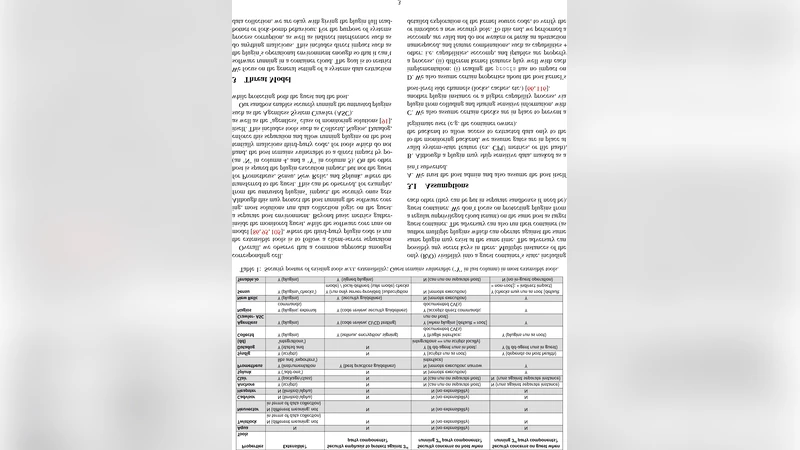

이 논문은 기존 데이터 수집 에이전트가 서드파티 플러그인을 직접 게스트 프로세스로 로드하는 방식의 보안 취약점을 지적한다. 플러그인이 악의적인 코드를 포함하면 게스트 커널 전체가 위험에 노출되며, 침해 사고 시 증거 수집 자체가 방해받을 수 있다. 저자들은 이러한 문제를 해결하기 위해 리눅스 커널이 제공하는 네임스페이스, cgroup, seccomp, 파일시스템 마운트 옵션 등 기존 기능을 조합해 경량 샌드박스를 설계한다. 핵심 아이디어는 플러그인 프로세스를 별도 PID 네임스페이스와 마운트 네임스페이스에 격리하고, cgroup을 이용해 CPU·메모리 사용을 제한하며, seccomp‑bpf 필터로 시스템 콜을 최소화하는 것이다. 이렇게 하면 플러그인이 시스템 콜을 남용하거나 파일 시스템을 탈취하려 해도 커널 레벨에서 차단된다. 또한 샌드박스 내부에 제한된 가상 파일 시스템을 제공해 플러그인이 필요한 시스템 정보(예: /proc, /sys)만 읽을 수 있게 하고, 쓰기 권한은 완전히 차단한다. 구현은 기존 커널을 그대로 사용하므로 별도 패치가 필요 없으며, 컨테이너 기반 게스트에 적용했을 때 플러그인 로드와 실행이 기존 에이전트와 동일한 인터페이스를 유지한다. 보안 평가에서는 대표적인 권한 상승 및 정보 유출 익스플로잇을 샌드박스 안에서 실행했을 때 모두 격리됨을 확인했으며, 성능 테스트에서는 플러그인 실행 오버헤드가 5~10% 수준에 머물러 실용성을 입증했다. 이 접근법은 데이터 수집, 모니터링, 포렌식 등 다양한 시스템 상태 추출 도구에 적용 가능하며, 서드파티 확장성을 유지하면서도 강력한 격리 보장을 제공한다는 점에서 의미가 크다.

댓글 및 학술 토론

Loading comments...

의견 남기기