신뢰할 수 있는 시스템 서비스 제공을 위한 Aurora 아키텍처

초록

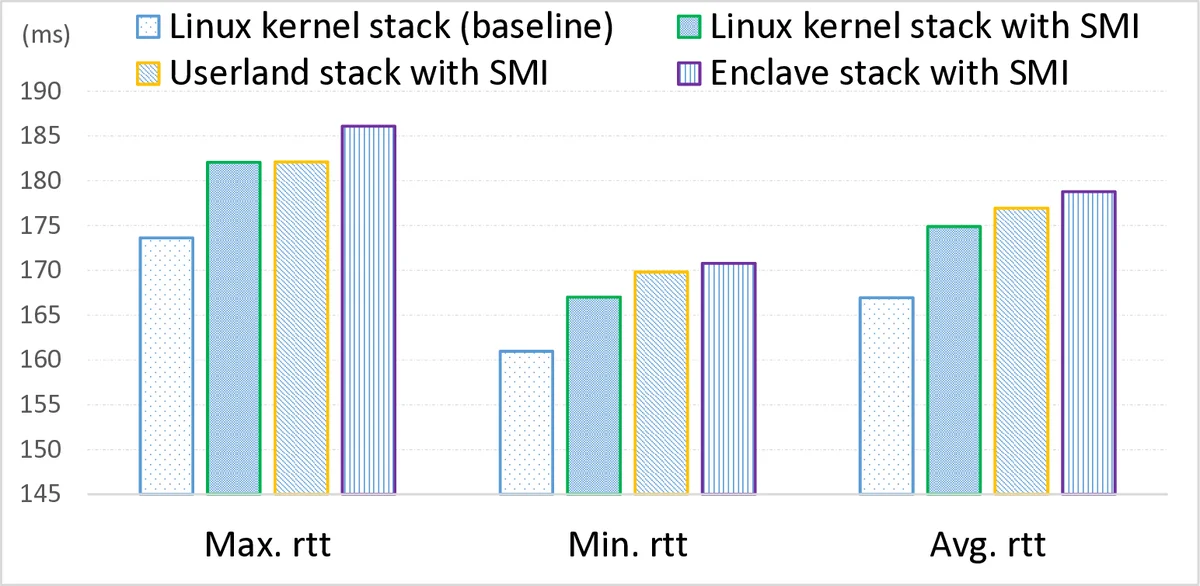

본 논문은 Intel SGX 기반 보호 실행 환경에서 신뢰할 수 없는 운영체제 위에 동작하는 엔클레이브가 시계, 네트워크 등 핵심 시스템 서비스를 안전하게 이용하도록 하는 Aurora라는 새로운 아키텍처를 제안한다. SMM(Supervisor Mode)과 SGX를 결합해 보안 채널을 구축하고, 이를 통해 고정밀 시계와 엔드‑투‑엔드 암호화 네트워크 서비스를 제공한다. SQLite와 OpenSSL에 적용한 실험 결과, 마이크로초 수준의 정확도를 갖는 시계와 1 ms 수준의 네트워크 오버헤드를 확인하였다.

상세 분석

Aurora는 기존 SGX가 제공하는 메모리 격리만으로는 충분하지 않은 시스템 콜 기반 I/O 의존성을 보완하기 위해, x86 아키텍처에서 가장 높은 권한 레벨인 System Management Mode(SMM)를 활용한다. BIOS 단계에서 신뢰할 수 있는 SMI 핸들러를 SMRAM에 로드하고, 이 핸들러를 “SMM Supervisor(SSV)”라 명명한다. SSV는 장치 인터럽트를 가로채고, 자체적으로 경량 드라이버를 실행해 하드웨어에 직접 접근한다. 이때 SGX 엔클레이브와 SSV 사이에는 공유 메모리 기반 FIFO와 대칭키 암호화를 이용한 보안 세션이 형성되어, 요청·응답 메시지가 외부 OS에 노출되지 않는다.

시계 서비스 구현에서는 다섯 종류의 하드웨어 타이머를 지원하고, 타이머 레지스터 값을 직접 읽어 마이크로초 단위의 절대 시간을 제공한다. 기존 SGX가 제공하는 1 s 단위의 신뢰 시계와 달리, Aurora는 타이머 오버플로우와 레이턴시를 보정하기 위한 보정 로직을 포함한다. 네트워크 서비스는 일반적인 NIC 드라이버를 SMM 내부에 포팅하고, 패킷 송수신을 SSV가 직접 처리하도록 설계하였다. 이를 위해 인터럽트 라우팅 테이블을 재구성해 NIC 인터럽트를 먼저 SSV가 받게 하고, 이후 필요한 경우 IPI를 통해 OS 혹은 특정 엔클레이브에 전달한다.

보안 측면에서 Aurora는 세 가지 핵심 메커니즘을 적용한다. 첫째, 원격 측정을 통해 SGX 엔클레이브의 정체성을 검증하고, 인증된 엔클레이브만이 SSV와 보안 채널을 맺을 수 있다. 둘째, SSV 자체는 BIOS에 의해 서명된 코드만이 SMRAM에 로드되도록 가정하며, 실행 중에는 OS가 SMM에 접근할 수 없도록 설계한다. 셋째, 모든 메시지는 EPC와 SMRAM 내부에서 각각 AES‑GCM 등 상수 시간 암호화 방식을 사용해 암호화·복호화되므로, 중간자 공격이나 타이밍 분석에 대한 노출을 최소화한다.

성능 최적화로는 이벤트 기반 알림, “exit‑less” 인터럽트 처리, 그리고 SMI 호출 배치를 통해 컨텍스트 전환 비용을 감소시켰다. 실험에서는 SQLite에 마이크로초 정확도의 시계 서비스를 연결했을 때, 타임스탬프 기반 트랜잭션 정합성이 크게 향상되었으며, OpenSSL에 네트워크 TSS를 적용했을 때 전체 TLS 핸드쉐이크 지연이 약 1 ms 수준으로 제한되었다. 이는 기존 SGX 기반 라이브러리(OS 의존 타임스탬프와 비보안 네트워크 스택) 대비 현저한 개선이다.

전체적으로 Aurora는 SGX와 SMM이라는 두 개의 하드웨어 격리 메커니즘을 조합함으로써, 신뢰할 수 없는 OS 위에서도 엔클레이브가 직접 하드웨어 자원을 안전하게 이용하도록 하는 새로운 패러다임을 제시한다. 다만, BIOS와 SMM 코드가 신뢰할 수 있는 공급망을 통해 제공된다는 전제와, SMM이 DoS 공격에 의해 비활성화될 경우 서비스가 중단될 수 있다는 제한점도 존재한다.

댓글 및 학술 토론

Loading comments...

의견 남기기