IoT 물리 채널 취약점 자동 탐지와 방어

초록

IoTSeer는 스마트 홈 앱의 소스 코드를 물리 실행 모델(PeM)로 변환하고, 이를 통합한 복합 물리 실행 모델(CPeM)을 구축한다. 새로운 의도·비의도 물리 채널 라벨링 정책을 적용해 모델 위에서 위증 검증(위증)으로 물리 채널 취약점을 효율적으로 탐지한다. 실제 가정 실험에서 16개의 실제 위협을 발견했으며, 기존 연구 대비 오탐을 크게 줄였다.

상세 분석

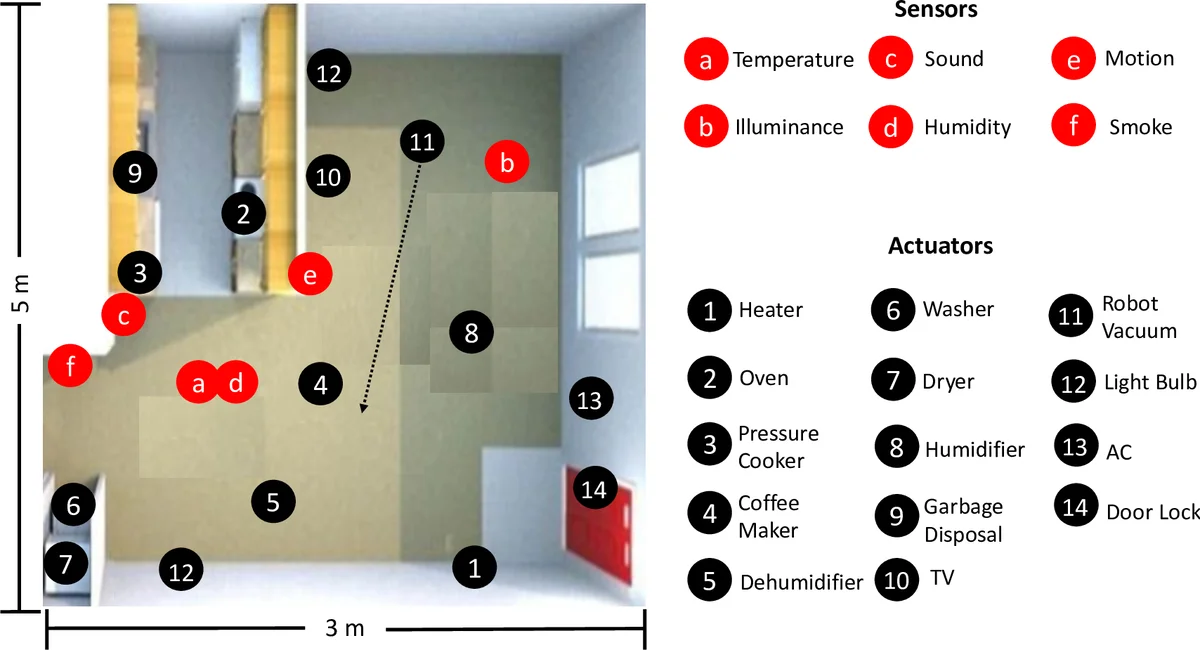

본 논문은 스마트 홈에서 발생하는 물리적 채널 상호작용을 정량화하고 검증하는 새로운 프레임워크 IoTSeer를 제시한다. 기존 연구는 앱 코드만을 분석하거나 사전 정의된 물리 채널 매핑에 의존해 과도한 근사 혹은 누락 문제를 야기했지만, IoTSeer는 정적 분석을 통해 각 앱의 센서 이벤트와 액추에이터 명령을 추출하고 이를 물리 실행 모델(PeM)로 변환한다. PeM은 명령‑센서 간의 연속·이산 동작을 함수 f(X) 형태로 기술하며, 실제 디바이스 트레이스를 30분 정도 수집해 파라미터를 보정한다. 여러 앱의 PeM을 결합한 복합 물리 실행 모델(CPeM)은 스마트 홈 전체의 물리적 동작을 하나의 그래프 구조로 표현한다. 여기서 저자는 의도된 물리 채널과 비의도 채널을 라벨링하는 정책을 정의하고, 메트릭 시간 논리(MTL) 기반의 최적화‑가이드 위증(falsification) 기법을 적용해 CPeM 상에서 정책 위반 여부를 자동으로 판단한다. 설계 단계에서 제시된 네 가지 도전 과제(C1‑C4)—정확한 물리 상호작용 모델링, 비의도 상호작용 고려, 런타임 불확실성 해소, 디바이스 배치 민감도—를 모두 해결함으로써, 기존 시스템이 놓치던 미세한 물리 채널 영향을 포착한다. 실험 결과, 14개의 액추에이터와 6개의 센서, 39개의 앱이 설치된 실제 가정에서 16개의 고유 위반을 발견했으며, 기존 방법은 2개만 탐지하고 18개의 오탐을 발생시켰다. 또한, 새로운 디바이스가 추가·제거·이동될 때도 모델 파라미터를 재수집하면 즉시 적응한다는 장점을 보인다. 전체 검증 시간은 평균 21초에 불과해 실시간 보안 정책 적용이 가능함을 입증한다.

댓글 및 학술 토론

Loading comments...

의견 남기기