N‑1 신뢰 전력계통의 가짜 데이터 주입 공격 취약성 평가

본 논문은 대규모 전력계통에서 가짜 데이터 주입(FDI) 공격이 실제 전력 흐름에 미치는 영향을 평가한다. 공격‑방어 2단계 선형계획(ADBLP)을 구성하고, 실무에서 사용되는 실시간 비상대응(RTCA)과 보안제약 경제 dispatch(SCED)를 방어측 모델에 포함한다. 수정된 Benders 분해 알고리즘을 제안해 2000버스 규모의 합성 텍사스 시스템에 적용했으며, 지능형 FDI 공격이 N‑1 신뢰조건 하에서도 사후 비상 상황에서 라인 과부…

저자: Zhigang Chu, Jiazi Zhang, Oliver Kosut

본 논문은 현대 전력계통이 사이버‑물리 시스템으로 전환됨에 따라 발생하는 보안 위협을 정량적으로 평가하고, 특히 N‑1 신뢰조건을 만족하도록 설계된 대규모 계통에서 가짜 데이터 주입(FDI) 공격이 물리적 파괴력을 가질 수 있음을 입증한다.

1. **서론 및 배경**

전력계통은 SCADA와 EMS를 통해 실시간 측정, 상태 추정, 비상대응(RTCA), 그리고 보안제약 경제 dispatch(SCED) 과정을 수행한다. 이러한 사이버 계층은 효율성을 높이지만, 악의적인 공격자가 측정 데이터를 변조하면 상태 추정이 오염되고, 이후 최적화 단계에서 잘못된 결정을 내리게 된다. 기존 연구는 주로 작은 IEEE 테스트베이스에 대해 DC‑OPF를 방어측 모델로 사용했으며, 공격자는 제한된 정보만을 가정했다. 그러나 실제 운영에서는 RTCA를 통해 모든 N‑1 비상 상황을 시뮬레이션하고, 그 결과를 SCED에 보안제약으로 반영한다.

2. **시스템 및 공격 모델**

측정 모델은 비선형 함수 h(x)와 가우시안 잡음 e를 포함한다. 관측 불가능한 공격은 a = h(x+c)−z 형태로 정의되며, 공격자는 특정 버스 집합(서브그래프) 내에서만 측정을 변조한다. 이때 전체 부하는 변하지 않으며, 부하 재분배가 발생한다. 공격자는 시스템 토폴로지, 라인 파라미터, 부하, 발전기 비용·제한·상태 등을 완전히 알고 있다고 가정한다(최악의 경우).

3. **공격‑방어 2단계 선형계획(ADBLP) 구성**

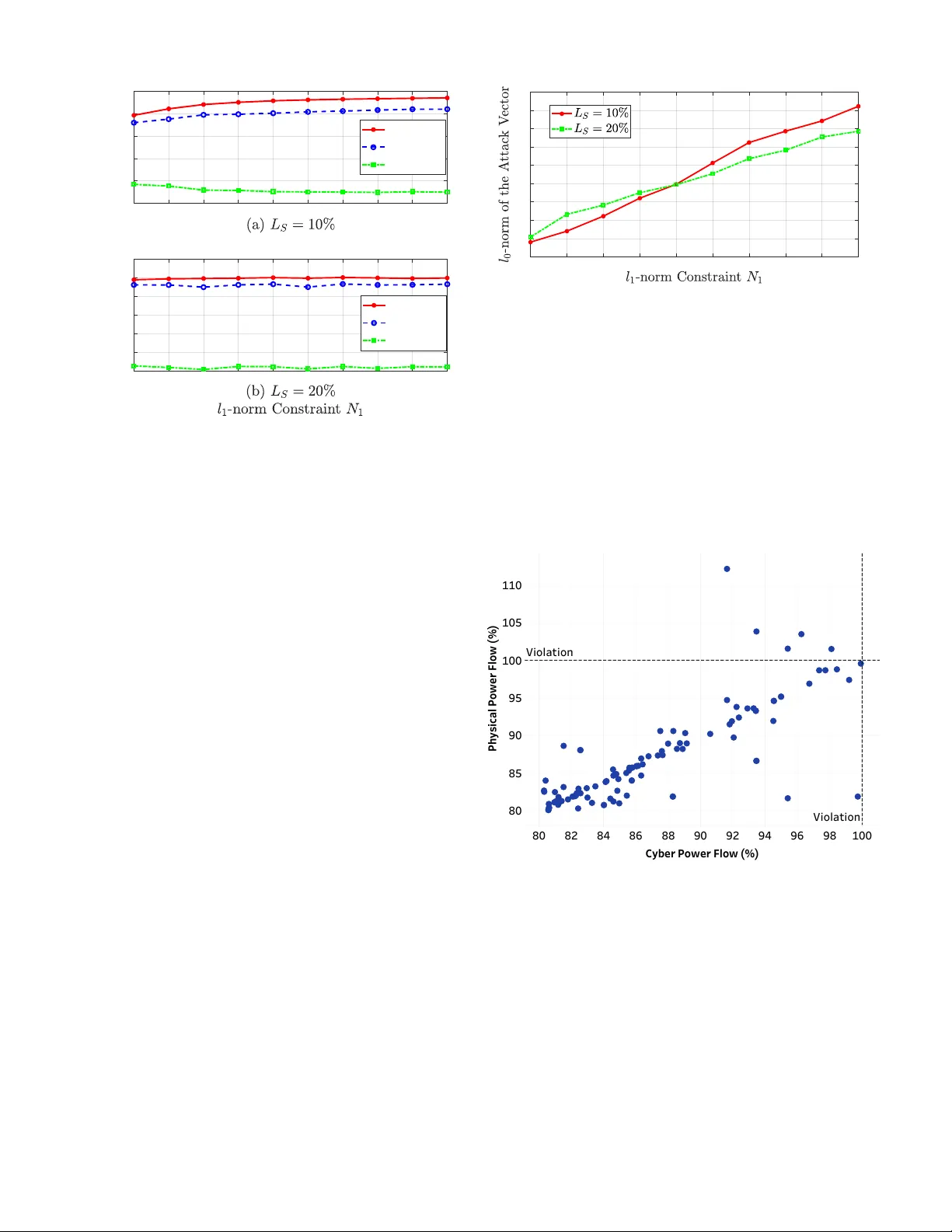

- **1단계(공격자)**: 목표 라인 l과 특정 비상 상황 kt에 대해 물리적 전력 흐름 P_{l,kt}를 최대화한다. 목표식에 작은 l1‑norm 패널티 σ를 추가해 공격 규모를 제한한다.

- **제약**: 공격 벡터 c의 l1‑norm 제한(N1), 각 버스별 부하 변동 비율 제한(L_S), 그리고 공격자 자원 제한(kc ≤ N1) 등을 포함한다.

- **2단계(방어자, SCED)**: 비용 최소화(발전비 C_G·P_G + 예비비 C_R·R_G)를 목표로 하며, 전력 균형, 라인 흐름(PTDF/OTDF/LODF), 라인 한계, 발전기 램프·예비·출력 제한 등을 모두 선형 제약식으로 모델링한다. RTCA에서 도출된 비상제약은 SCED에 보안제약으로 직접 포함된다.

4. **수학적 변환 및 해결 방법**

전통적인 KKT 기반 MILP 변환은 방어자 문제의 이중조건을 이진 변수로 변환해야 하므로, 대규모 계통에서는 변수 수가 폭증해 계산이 불가능해진다. 이를 극복하기 위해 저자는 **수정된 Benders 분해(MBD)** 알고리즘을 제안한다.

- **마스터 문제**: 공격자 변수 u(=c)와 목표식만 포함한다.

- **서브 문제**: 방어자 SCED를 고정된 u에 대해 해결하고, 그 이중값(λ)을 이용해 마스터에 Benders 컷을 생성한다.

- **반복**: 서브 문제의 최적해와 이중값을 통해 새로운 컷을 추가하고, 마스터 문제를 재해결한다. 수렴 시 전체 ADBLP의 최적해를 얻는다.

이 방법은 이진 변수 없이 순수 선형 프로그램만을 반복적으로 풀어, 2000버스 규모에서도 수십 회의 반복으로 수렴한다.

5. **시뮬레이션 설정 및 결과**

- **테스트베이스**: 2000버스, 6000선으로 구성된 합성 텍사스 시스템.

- **공격 시나리오**: 특정 라인 l을 목표로 설정하고, 비상 상황 kt(특정 라인 차단)를 선택. 공격자는 l1‑norm ≤ 5% 수준의 작은 변조만으로도 목표 라인의 사후 전력 흐름을 허용 한계(단시간 등급)를 초과하도록 만든다.

- **결과 분석**: 공격 전후 SCED 재배치 결과를 비교하면, 발전기 출력이 평균 2~3%만 변동해도 라인 흐름이 10~15% 정도 증가한다. 특히, 비상 상황에서 보안제약이 완화되어 라인 과부하가 급격히 발생한다. 이는 기존 N‑1 신뢰성 검증이 사이버 공격에 의해 무력화될 수 있음을 보여준다.

6. **논의 및 향후 과제**

- **공격자 지식 가정**: 실제 공격자는 모든 파라미터를 완전히 알기 어려우나, 국가 수준의 위협이나 내부자 위협을 고려하면 가능성이 배제되지 않는다.

- **보안 강화 방안**: 측정 데이터 무결성 검증(다중 센서, 암호화), RTCA/SCED 파라미터 랜덤화, 비상제약 다중화(예: 보조 예비 전력) 등을 제안한다.

- **알고리즘 확장성**: MBD는 다른 형태의 방어자 문제(예: AC‑SCED, 비선형 제약)에도 적용 가능하도록 확장 연구가 필요하다.

결론적으로, 본 연구는 대규모 전력계통에서 N‑1 신뢰조건을 유지하면서도 사이버 공격에 의해 물리적 과부하가 발생할 수 있음을 정량적으로 입증하고, 수정된 Benders 분해를 통한 효율적인 최적화 방법을 제시함으로써 전력 시스템 보안 설계에 중요한 참고 자료를 제공한다.

원본 논문

고화질 논문을 불러오는 중입니다...

댓글 및 학술 토론

Loading comments...

의견 남기기