효율적인 로직 암호화 평가를 위한 모델과 지표

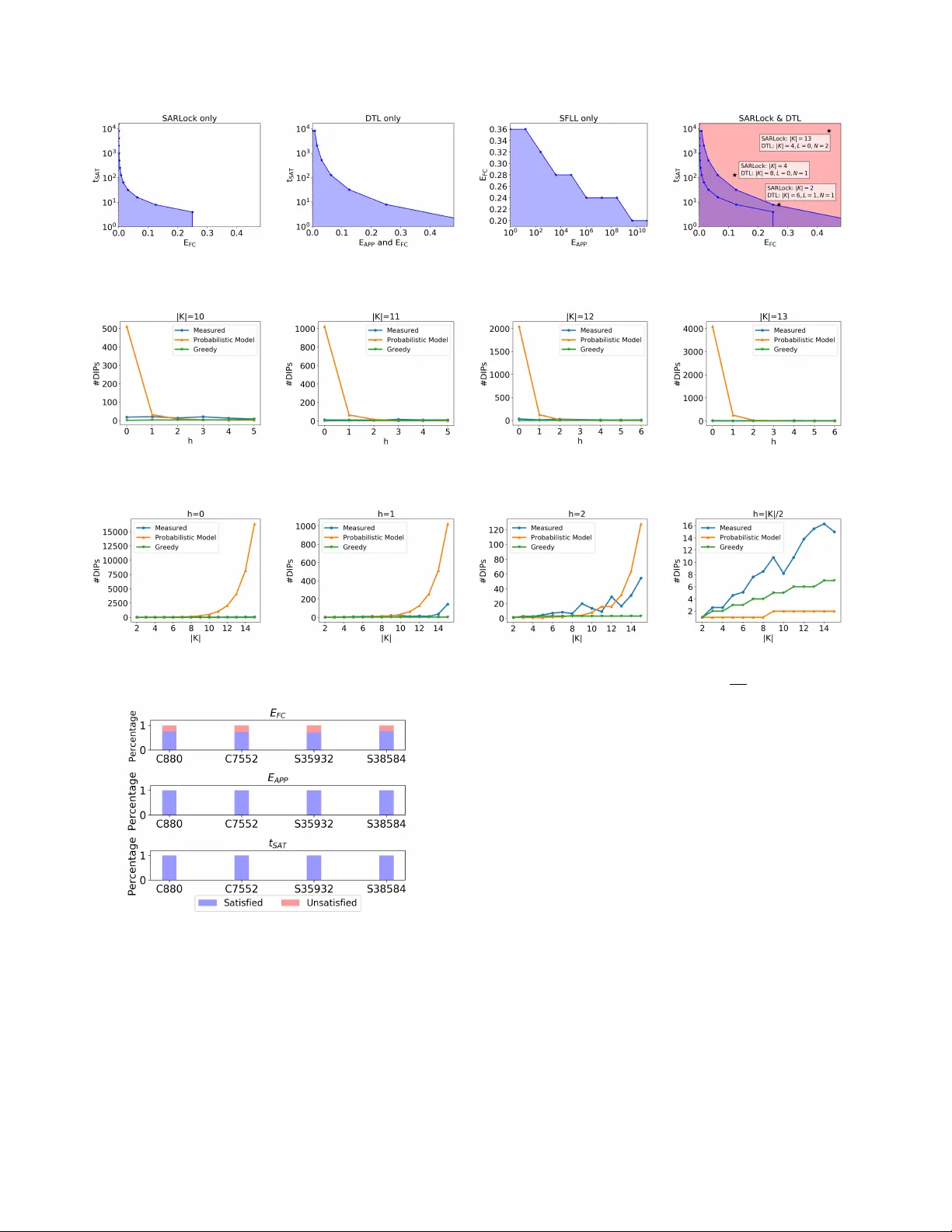

본 논문은 기존 로직 암호화 기법들을 하나의 일반화된 기능 모델로 통합하고, 기능 손상도, SAT 공격 저항성, 근사 SAT 저항성, 제거 공격 저항성 등 네 가지 보안 지표를 정의한다. 제시된 모델을 SARLock, SFLL, DTL, FLL 네 가지 최신 기법에 적용해 정확한 보안·오버헤드 트레이드오프를 빠르게 예측함으로써 기존 방법보다 예측 오차를 절반 이하로 감소시켰다.

저자: Yinghua Hu, Vivek V. Menon, Andrew Schmidt

본 논문은 로직 암호화 기술이 지난 10년간 급격히 발전했음에도 불구하고, 보안 수준을 정량적으로 평가하고 설계 트레이드오프를 체계화할 통일된 기준이 부족하다는 문제점을 지적한다. 이를 해결하기 위해 저자들은 먼저 로직 암호화의 일반적인 기능 모델을 정의한다. 기존 기법들은 회로에 키 입력 K와 추가 논리 블록을 삽입해 원본 함수 f(i)를 변형시키는 방식인데, 논문은 이를 f′(i,k)=f(i)⊕δ(i,k) 형태로 수식화한다. 여기서 δ(i,k)는 특정 암호화 기법에 따라 달라지는 플립 신호이며, 파라미터 집합 Q에 의해 완전히 기술된다. 이 모델은 XOR, XNOR, AND‑tree, OR‑tree 등 다양한 구조를 하나의 프레임워크 안에 포함시켜, 서로 다른 기법을 동일한 수학적 틀에서 비교할 수 있게 한다.

다음으로 논문은 보안 특성을 정량화하기 위한 네 가지 지표를 제안한다.

1. **Functional Corruptibility (E_FC)** – 전체 입력‑키 조합 중 오류가 발생한 비율. 이는 공격자가 잘못된 키를 사용할 때 회로가 얼마나 잘못 동작하는지를 나타내며, 보안성의 기본 척도이다.

2. **SAT Attack Resilience (t_SAT)** – SAT 기반 키 복구 공격이 성공하기 위해 필요한 구분 입력 패턴(DIP)의 최소 개수. 이 값이 클수록 공격자가 모든 가능한 키를 배제하는 데 필요한 반복 횟수가 늘어나므로 보안성이 높다.

3. **Approximate SAT Resilience (E_APP)** – 근사 SAT 공격이 종료될 때 남는 최소 오류율. 실제 공격자는 완전 복구보다 충분히 낮은 오류율만 얻어도 회로를 활용할 수 있기 때문에, 이 지표는 실용적인 방어 수준을 평가한다.

4. **Removal Attack Resilience (E_REM)** – 암호화 로직을 물리적으로 제거했을 때 남는 보호 정도. 이는 키 관련 회로를 식별하고 배제하는 공격에 대한 저항성을 측정한다.

각 지표는 수학적 정의와 함께, 기존 연구에서 사용된 확률적 모델 대신 최악 상황을 가정한 보수적 모델을 채택한다. 예를 들어, SAT 공격의 경우 입력 패턴이 균등하게 탐색된다고 가정하는 대신, 실제 공격자가 탐색할 수 있는 최소 DIP 수를 직접 계산한다. 이는 예측 정확도를 크게 향상시킨다.

논문은 이 모델과 지표를 네 가지 최신 로직 암호화 기법—SARLock, SFLL‑HD⁰, Diversified Tree Logic (DTL), Fault‑based Logic Locking (FLL)—에 적용한다. 각 기법에 대해 파라미터(l, n, L, N, h 등)를 명시하고, 위 네 지표를 닫힌 형태로 도출한다.

- **SARLock**은 한 점 함수(one‑point function)를 사용해 키와 입력이 정확히 일치할 때만 오류가 발생한다. 결과적으로 E_FC와 E_APP은 1/2ˡ 로 매우 낮으며, t_SAT은 min(n·2ˡ, 2ⁿ) 로 키 크기에 따라 지수적으로 증가한다. 제거 공격에 대해서는 플립 신호를 우회하면 원본 회로가 완전히 복구되므로 E_REM=0이다.

- **DTL**은 SARLock의 AND‑tree 구조에서 일부 게이트를 XOR, OR, NAND 등으로 교체해 다중 점 함수를 만든다. 교체된 레이어 L과 개수 N에 따라 온셋 크기가 2^{2L‑1}·N 로 확대되며, 이에 따라 E_FC와 E_APP이 증가한다. t_SAT은 2ˡ·(2^{2L‑1})^N 로 계산되며, 교체가 많을수록 SAT 저항성이 크게 향상된다.

- **SFLL‑HD⁰**은 특정 하위 집합 h에 대해 플립 신호를 다중화한다. E_FC≈h/2ˡ, t_SAT≈exp(l)/2ʰ 등 복잡한 형태를 가지며, 높은 오류율과 동시에 강력한 SAT 저항성을 제공한다.

- **FLL**은 오류율을 0.3~0.5 구간으로 설계해, E_FC와 t_SAT 사이에 실용적인 균형을 만든다.

제안된 모델의 정확성을 검증하기 위해 저자들은 ISCAS 85/89 벤치마크 회로들을 대상으로 실제 암호화와 시뮬레이션을 수행했다. 모델 기반 예측값과 실험값을 비교한 결과, 평균 예측 오차는 기존 확률 모델 대비 2배 이상 감소했으며, 특히 DTL과 SFLL에서 큰 차이를 보였다. 또한 복합 암호화(예: SARLock+SFLL) 시나리오에서도 각 기법의 개별 지표를 합성해 전체 보안 수준을 빠르게 추정할 수 있음을 확인했다.

논문의 주요 기여는 다음과 같다.

1. **통합 기능 모델**: 모든 기존 로직 암호화 기법을 하나의 수식으로 표현해 설계자들이 새로운 기법을 기존 프레임워크에 쉽게 매핑할 수 있게 함.

2. **통일된 보안 지표**: 기능 손상도, SAT 저항성, 근사 SAT 저항성, 제거 공격 저항성 네 가지를 정의해, 서로 다른 보안 목표를 정량적으로 비교 가능하게 함.

3. **빠르고 정확한 평가 도구**: 모델 기반 예측으로 설계 단계에서 보안·오버헤드 트레이드오프를 신속히 분석할 수 있어, 설계 반복 비용을 크게 절감함.

마지막으로 저자들은 향후 연구 방향으로 전력·면적 오버헤드와 결합한 다목적 최적화, 동적 물리 공격(전력 분석, 전자기 방출)까지 포함하는 확장 모델, 그리고 복합 암호화 전략을 자동으로 탐색하는 설계 자동화 툴 개발을 제시한다. 이러한 확장은 현재 제시된 정량적 프레임워크를 기반으로 하여, 하드웨어 보안 설계 전반에 걸친 의사결정 지원 시스템으로 발전할 가능성을 열어준다.

원본 논문

고화질 논문을 불러오는 중입니다...

댓글 및 학술 토론

Loading comments...

의견 남기기