데이터 흐름 기반 STPA‑Sec 확장으로 정보 보안 취약점 체계적 탐색

초록

본 논문은 기존 STPA‑Sec의 한계를 보완하기 위해 데이터 흐름 구조를 도입한 STPA‑DFSec 방법론을 제안한다. 차량 블루투스 디지털 키 사례에 적용해 원래 방법과 비교 분석함으로써, 정보‑중심 시스템에서 보다 구체적인 데이터‑관련 취약점을 도출하고, 다른 STPA‑계열 기법과의 통합 가능성을 입증한다.

상세 분석

STPA‑Sec는 시스템‑이론적 사고를 통해 안전‑보안 제약을 도출하지만, 전통적인 제어‑루프 모델에 머물러 데이터 교환 자체를 충분히 고려하지 못한다는 비판을 받아왔다. 논문은 이를 해결하기 위해 “Functional Interaction Structure(FIS)”라는 데이터 흐름 기반 모델을 도입한다. FIS는 각 기능을 입력·알고리즘·출력으로 정의하고, 환경·전제조건을 명시함으로써 데이터가 어떻게 변형·전달되는지를 명확히 보여준다. 이를 바탕으로 “Insecure Function Behaviors(IFB)”를 식별하는데, 기존 STPA‑Sec의 “Unsafe Control Actions”와 유사한 네 가지 가이드워드(NECV, ECV, TI 등)를 데이터 관점에 맞게 재정의한다.

핵심 기여는 다음과 같다. 첫째, 손실(Loss) 정의를 CIA 삼위일체와 ISO 26262, J3061 등 표준을 종합해 일반화하고, 손실‑목표 매트릭스를 제공함으로써 보안 목표 설정을 체계화한다. 둘째, FIS를 통해 데이터 흐름을 최초 설계 단계부터 모델링함으로써, 데이터 무결성·기밀성·가용성 위협을 조기에 포착한다. 셋째, IFB 템플릿을 활용해 “실행되지 않음에 의한 취약”, “실행에 의한 취약”, “시점 문제” 등 구체적인 취약 시나리오를 도출한다.

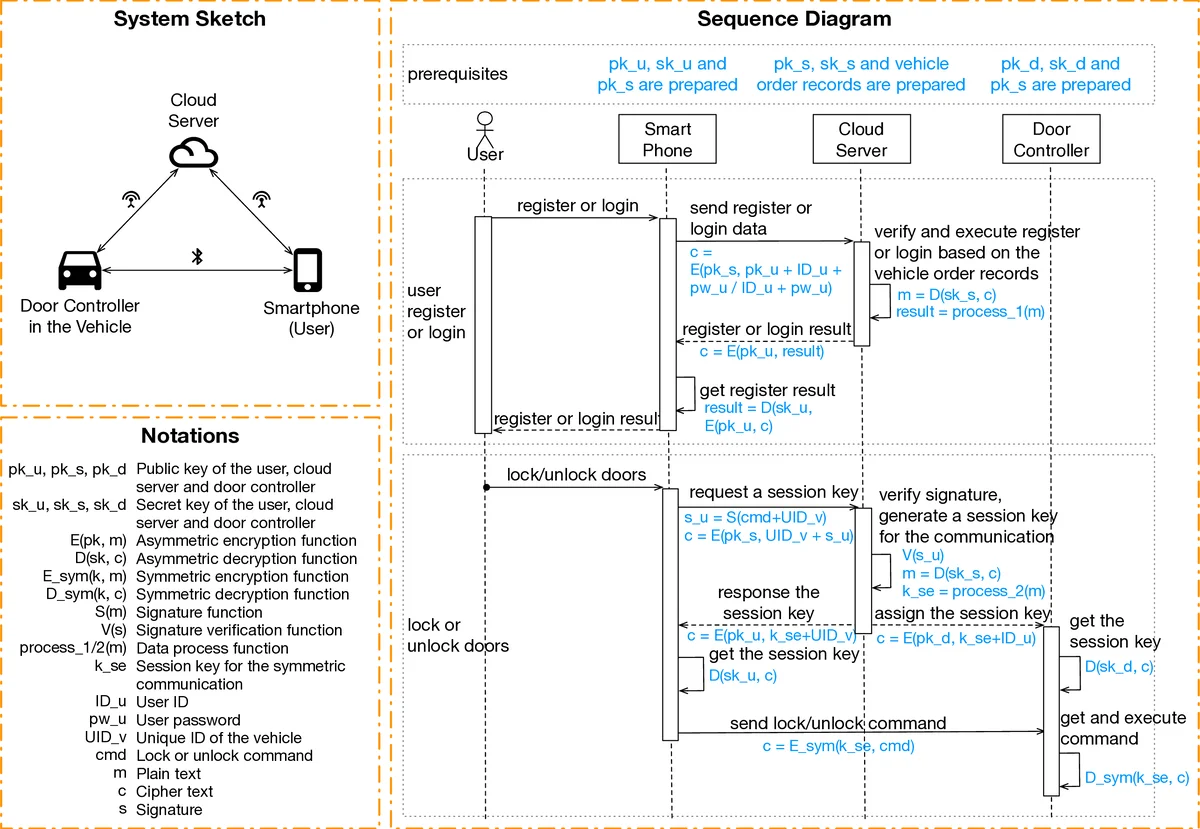

실증 사례인 차량 블루투스 디지털 키 시스템에 두 방법을 적용한 결과, 기존 STPA‑Sec는 주로 제어‑액션 기반의 물리적 위험(예: 인증 절차 누락)만을 식별한 반면, STPA‑DFSec는 키 교환 과정에서의 암호키 노출, 인증 토큰 재전송 공격, 블루투스 채널의 스니핑 등 데이터‑중심 취약점을 추가로 발견했다. 또한 두 접근법 간 매핑을 통해 손실‑제약‑시나리오가 어떻게 서로 연결되는지 구조화된 관계도를 제시한다.

마지막으로 논문은 STPA‑DFSec가 다른 STPA‑계열(예: STPA‑SafeSec, STPA‑Priv)과 동일한 프레임워크를 공유하므로, 다학제 설계 단계에서 보안·안전·프라이버시를 통합적으로 다루는 공동 모델링이 가능함을 강조한다. 이는 복합 사이버‑물리 시스템에서 보안 요구사항을 조기에 반영하고, 설계 변경 비용을 최소화하는 실용적 가치를 제공한다.

댓글 및 학술 토론

Loading comments...

의견 남기기