텔레메디신 보안을 위한 암호화 구현 전략

초록

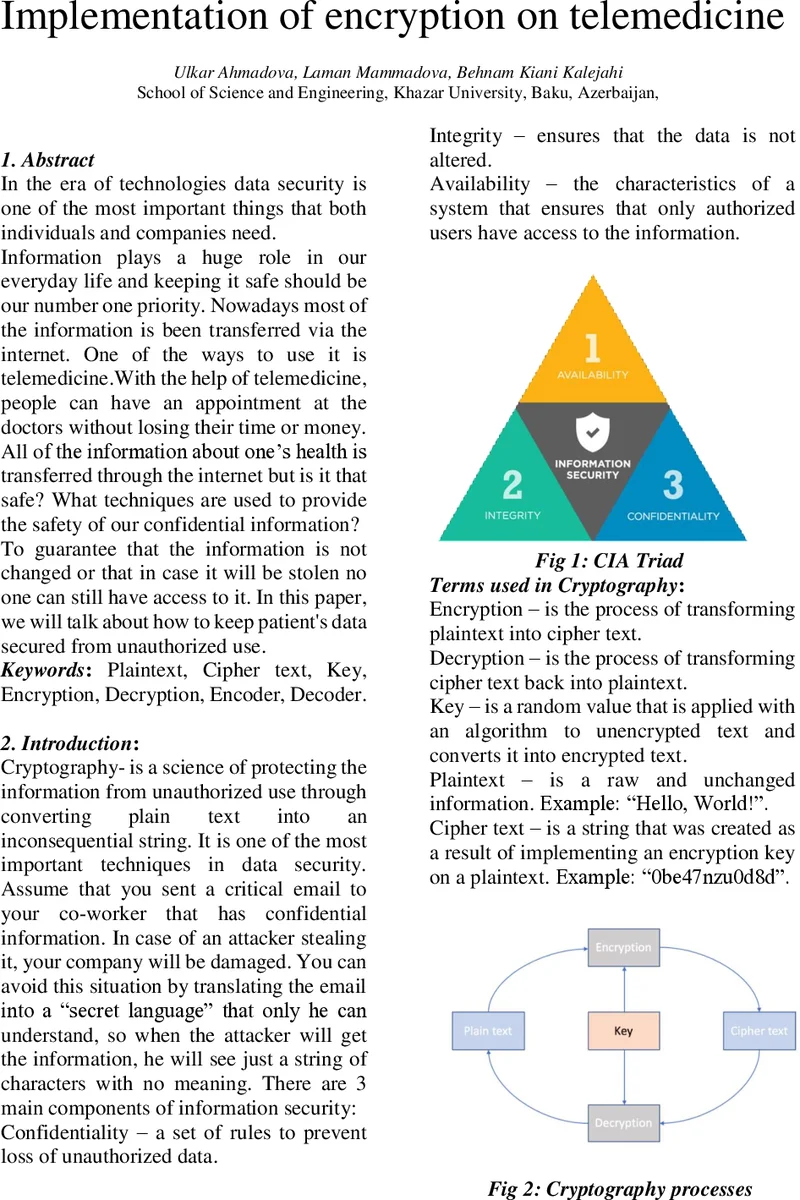

본 논문은 텔레메디신 환경에서 환자 데이터의 기밀성·무결성을 확보하기 위해 대칭·비대칭 암호화 기법을 비교·분석하고, 대칭 암호화(AES)와 디지털 서명 기반 비대칭 인증을 결합한 하이브리드 방식을 제안한다.

상세 분석

본 논문은 암호학 기본 개념을 서술하고, 대칭 암호화와 비대칭 암호화의 특징을 비교한 뒤 텔레메디신 시스템에 적용 가능한 방안을 모색한다. 먼저, DES·3DES·AES와 같은 대표적인 대칭 알고리즘을 소개하면서 블록 암호와 스트림 암호의 차이를 설명한다. DES는 56비트 키와 16라운드 구조로 설계돼 현재는 브루트포스 공격에 취약하다는 점을 정확히 지적했지만, 구현상의 상세 파라미터(예: S‑박스, 초기·최종 퍼뮤테이션)와 성능 비교 수치를 제시하지 않아 실무 적용 시 판단 근거가 부족하다. 3DES는 키 길이를 168비트로 늘려 보안을 강화했지만, 라운드 수가 48으로 늘어나면서 연산량이 급증한다는 점을 강조한다. 여기서는 하드웨어 가속 여부와 소프트웨어 최적화 방법을 논의하지 않아 실제 시스템 설계 시 고려해야 할 요소가 누락되었다.

AES 파트에서는 128·192·256비트 키와 라운드 수 차이를 정확히 기술하고, SubBytes·ShiftRows·MixColumns·AddRoundKey 네 단계의 구조를 언급한다. 다만, 사이드채널 공격(전력 분석, 타이밍 공격)에 대한 위험성을 제시했지만, 대응 방안(예: 마스크 기법, 상수 시간 구현)이나 최신 AES‑NI 명령어 활용에 대한 논의가 빠져 있다.

비대칭 암호화 섹션에서는 RSA와 DSA를 중심으로 키 생성, 암호화·복호화 흐름을 서술한다. RSA 키 생성 과정에서 φ(n)와 e, d의 관계를 제시했으나, 실제 보안 수준을 좌우하는 최소 키 길이(2048비트 이상)와 소수 생성 알고리즘(밀러‑라빈 테스트 등)에 대한 언급이 없다. 또한, “사이클 공격”이라고 표현한 내용은 실제 암호학 용어와 맞지 않으며, 혼동을 초래한다. DSA와 디지털 서명 스킴(배치, 포워드‑시큐어, 프록시, 블라인드) 소개는 흥미롭지만, 각 스킴의 구체적인 프로토콜 흐름과 보안 모델을 제시하지 않아 실용성을 평가하기 어렵다.

텔레메디신 적용 부분에서는 환자 측 데이터베이스와 원격 의료진 간의 데이터 전송을 가정하고, 대칭 암호화가 처리 속도 면에서 유리하다는 결론을 내린다. 그러나 키 관리 문제(키 교환·갱신·폐기)와 다중 환자·다중 의료진 환경에서의 키 스케일링 방안이 구체적으로 제시되지 않았다. 제안된 “대칭 암호화 후 디지털 서명” 방식은 데이터 무결성과 인증을 동시에 제공할 수 있으나, 서명 검증을 위한 공개키 인프라(PKI) 구축 비용과 인증서 관리 절차가 논의되지 않았다.

전반적으로 논문은 암호화 알고리즘의 기본 원리와 텔레메디신에의 적용 가능성을 개괄적으로 제시하지만, 실무 구현을 위한 상세 설계 지표(키 길이 선택 기준, 암호화 속도 벤치마크, 네트워크 지연 영향)와 최신 보안 위협(양자 컴퓨팅 대비 포스트‑양자 암호) 등에 대한 논의가 부족하다. 따라서 본 논문을 토대로 실제 시스템을 설계하려면 추가적인 성능 평가와 키 관리·인증 인프라 설계가 필수적이다.

댓글 및 학술 토론

Loading comments...

의견 남기기