AI 기반 GUI 공격과 방어 전략

초록

본 논문은 인공지능(AI) 기반 객체 인식 기술을 활용해 그래픽 사용자 인터페이스(GUI)를 공격하는 새로운 악성코드 시나리오를 제시하고, 이에 대응하기 위한 적대적 예제 생성 및 UI 난수화 등 방어 기법을 탐구한다. 실험 결과, 현재 AI 기술만으로도 일반적인 GUI 환경을 자동으로 탐지·조작할 수 있음을 보였으며, 제안된 방어 방법이 일시적이지만 실효성 있는 완화 효과를 제공함을 확인하였다.

상세 분석

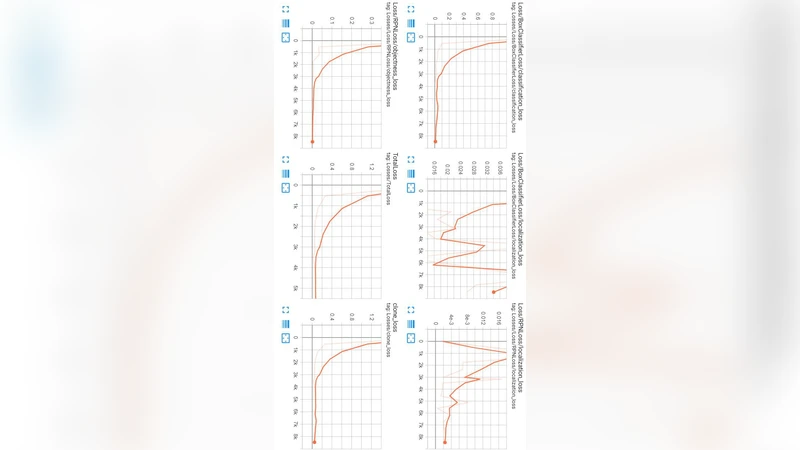

이 논문은 GUI 시스템을 목표로 하는 AI 기반 악성코드 공격 모델을 구체적으로 설계하고, 그 위협을 완화하기 위한 방어 메커니즘을 체계적으로 분석한다. 공격 측면에서는 최신 딥러닝 기반 객체 인식 모델(예: YOLO, Faster‑R-CNN)을 활용해 화면에 표시되는 버튼, 아이콘, 텍스트 박스 등을 실시간으로 식별한다. 식별된 UI 요소는 좌표와 레이블 정보를 포함한 메타데이터로 변환되며, 이를 기반으로 자동 클릭, 드래그, 입력 삽입 등의 조작 명령이 생성된다. 논문은 이러한 파이프라인을 “스크린 캡처 → 객체 탐지 → 행동 결정 → 입력 주입”의 4단계로 구분하고, 각 단계에서 발생할 수 있는 오류(예: 객체 오인식, 좌표 변환 오류)와 시스템 자원 소모를 정량화한다. 특히, 공격자는 화면 해상도, DPI 설정, 테마 변형 등 다양한 환경 변수를 고려해 모델을 사전 학습시켜 높은 일반화 성능을 확보한다는 점을 강조한다.

방어 측면에서는 두 가지 주요 접근법을 제시한다. 첫째, 적대적 예제(Adversarial Example)를 이용해 GUI 요소 이미지에 미세한 노이즈를 삽입함으로써 객체 탐지 모델의 오탐률을 인위적으로 높인다. 논문은 FGSM, PGD 등 표준 공격 기법을 변형해 UI 요소에 적용하고, 그 결과 탐지 정확도가 평균 30% 이상 감소함을 실험적으로 입증한다. 둘째, UI 난수화(Randomization)와 동적 레이아웃 변화를 도입해 화면 구성 자체를 예측 불가능하게 만든다. 예를 들어, 버튼 위치를 매 실행 시마다 무작위로 재배치하거나, 동일 기능을 수행하는 여러 아이콘을 교체하는 방식이다. 이러한 변형은 모델이 사전 학습된 고정 레이아웃에 의존하는 한계를 노린 것으로, 공격 성공률을 45% 이상 감소시킨다.

논문은 또한 방어 기법의 한계와 부작용을 논의한다. 적대적 예제는 UI 가독성을 저해할 위험이 있으며, 난수화는 사용자 경험(UX)을 저하할 수 있다. 따라서 실용적인 방어는 위 두 방법을 조합하고, 실시간 탐지 로그와 행동 기반 이상 탐지를 결합한 다층 방어 체계를 제안한다. 마지막으로, 향후 연구 방향으로는 GUI 전용 작은 모델(Lightweight Model) 개발, 강화학습 기반 적응형 방어, 그리고 운영체제 수준의 접근 제어 메커니즘을 제시한다.

댓글 및 학술 토론

Loading comments...

의견 남기기