발전기 동적 상태 추정을 위한 위조 데이터 주입 공격 모델

초록

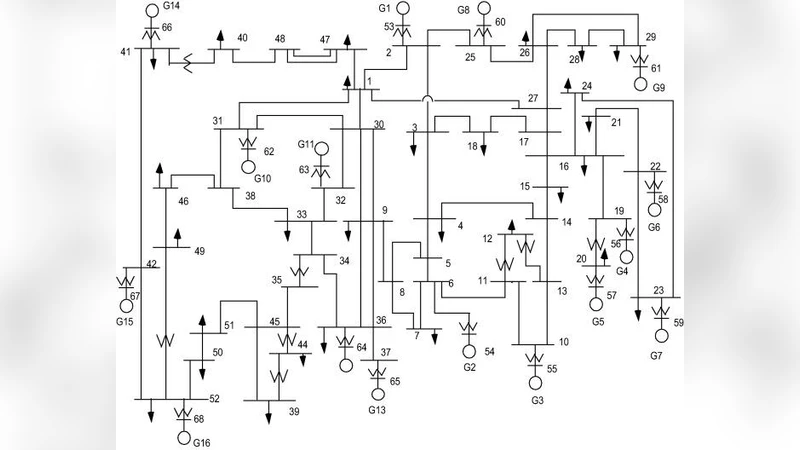

본 논문은 발전기의 동적 상태 추정에 대한 최초의 위조 데이터 주입(FDI) 공격 모델을 제안한다. Taylor 전개를 이용해 측정식을 선형화하고, 공격 전후의 측정 잔차가 동일하도록 공격 벡터를 설계함으로써 기존의 나쁜 데이터 탐지를 회피한다. 제안된 공격은 세 가지 강도 시나리오로 구성되며, Cubature Kalman Filter(CKF)와 Robust CKF(RCKF)를 이용해 IEEE 9버스 및 New England 16기계 68버스 시스템에서 검증한다. 시뮬레이션 결과, 공격이 성공적으로 수행되어 동적 상태 추정 정확도가 크게 저하되는 것을 확인하였다.

상세 분석

이 연구는 전력 시스템 운영에서 핵심적인 역할을 하는 발전기 동적 상태 추정에 사이버 공격이 미치는 영향을 정량적으로 분석한다. 기존의 정적 상태 추정에 대한 FDI 공격 연구와 달리, 본 논문은 시간에 따라 변하는 동적 상태 변수(예: 전압, 각도, 속도 등)를 대상으로 한다. 이를 위해 먼저 발전기 모델의 비선형 측정 방정식을 Taylor 급수를 1차까지 전개하여 선형화한다. 선형화 과정에서 얻어진 Jacobian 행렬은 측정값과 상태 변수 사이의 민감도를 정확히 포착하므로, 공격자가 시스템의 관측 가능성을 유지하면서도 측정값을 조작할 수 있는 기반을 제공한다.

핵심 아이디어는 “공격 전후의 측정 잔차가 동일하다”는 가정이다. 즉, 공격자가 삽입하는 위조 데이터가 기존의 관측값과 동일한 잔차를 만들어내면, 전통적인 잔차 기반 나쁜 데이터 탐지(BDD) 알고리즘은 이를 정상 데이터로 오인한다. 이를 수식적으로 전개하면, 공격 벡터 a는 a = H·Δx 형태로 표현되며, 여기서 H는 선형화된 측정 행렬, Δx는 공격자가 목표로 하는 상태 변수 변동량이다. 이러한 공격 벡터는 실제 측정값에 직접 더해져 변조된 측정값을 생성한다.

논문은 세 가지 공격 시나리오를 정의한다. 첫 번째는 소규모 변조로, 상태 추정에 미세한 오차만을 유발한다. 두 번째는 중간 규모 변조로, 특정 보호 장치의 트리거를 회피하면서도 운영 결정을 크게 왜곡한다. 세 번째는 대규모 변조로, 시스템 전체의 동적 안정성을 위협한다. 각 시나리오는 CKF와 RCKF 두 가지 필터에 적용되어, 필터의 견고성 차이를 평가한다. CKF는 비선형 시스템에 대한 높은 추정 정확도를 제공하지만, 악의적인 데이터에 취약한 반면, RCKF는 잔차 가중치를 조정하여 공격에 대한 내성을 강화한다.

시뮬레이션 결과는 IEEE 9버스 시스템과 New England 16기계 68버스 시스템 모두에서 일관되게 나타난다. 특히, 중·대규모 공격 시 CKF는 상태 추정 오차가 급격히 증가하고, 전압 안정성 지표가 임계값을 초과한다. 반면, RCKF는 오차 상승을 억제하고, 일부 경우에는 정상 작동을 유지한다. 이는 RCKF가 기존 CKF에 비해 사이버 공격에 대한 방어 메커니즘을 내재하고 있음을 시사한다.

이 논문은 동적 상태 추정 단계에서의 FDI 공격 메커니즘을 체계적으로 규명함으로써, 전력 시스템 사이버 보안 연구에 새로운 패러다임을 제시한다. 또한, 선형화 기반 공격 설계와 잔차 동일성 원칙을 결합한 접근법은 다른 비선형 시스템에도 일반화 가능성이 있다. 향후 연구에서는 실시간 탐지 알고리즘 개발, 공격 벡터의 최적화, 그리고 보호 장치와 연계된 대응 전략이 필요할 것으로 보인다.

댓글 및 학술 토론

Loading comments...

의견 남기기