클라우드 기반 이미지 탐지기의 적대적 공격 실험 연구

초록

본 논문은 구글, AWS, 바이두 등 주요 클라우드 서비스가 제공하는 이미지 탐지 API를 대상으로, 전혀 내부 정보를 알 수 없는 블랙박스 환경에서 의미론적 분할을 활용한 네 가지 공격 기법을 제안한다. 실험 결과, 이미지 처리 기반 공격은 거의 100%의 성공률을 보였으며, 의미론 기반 공격도 90% 이상의 높은 우회율을 기록한다. 또한 방어 방안을 논의하며, 클라우드 제공자에게 취약점 보고를 수행하였다.

상세 분석

이 연구는 클라우드 기반 이미지 탐지 서비스가 기존 이미지 분류기보다 복합적인 파이프라인(객체 검출, 이미지 세그멘테이션, 인간 판단 등)을 포함하고 있어, 기존의 블랙박스 공격 기법을 그대로 적용하기 어렵다는 점을 정확히 짚어낸다. 저자들은 먼저 ‘이미지 처리(IP) 공격’, ‘단일 픽셀(SP) 공격’, ‘주제 기반 로컬 탐색(SBLS) 공격’, ‘주제 기반 경계(SBB) 공격’이라는 네 가지 공격 시나리오를 설계했으며, 이때 핵심적인 전제는 의미론적 세그멘테이션 모델(FCN)을 이용해 이미지 내 핵심 객체(예: 사람, 얼굴)를 정확히 식별하고, 해당 영역에만 최소한의 변형을 가함으로써 탐지 모델의 판단을 교란한다는 것이다.

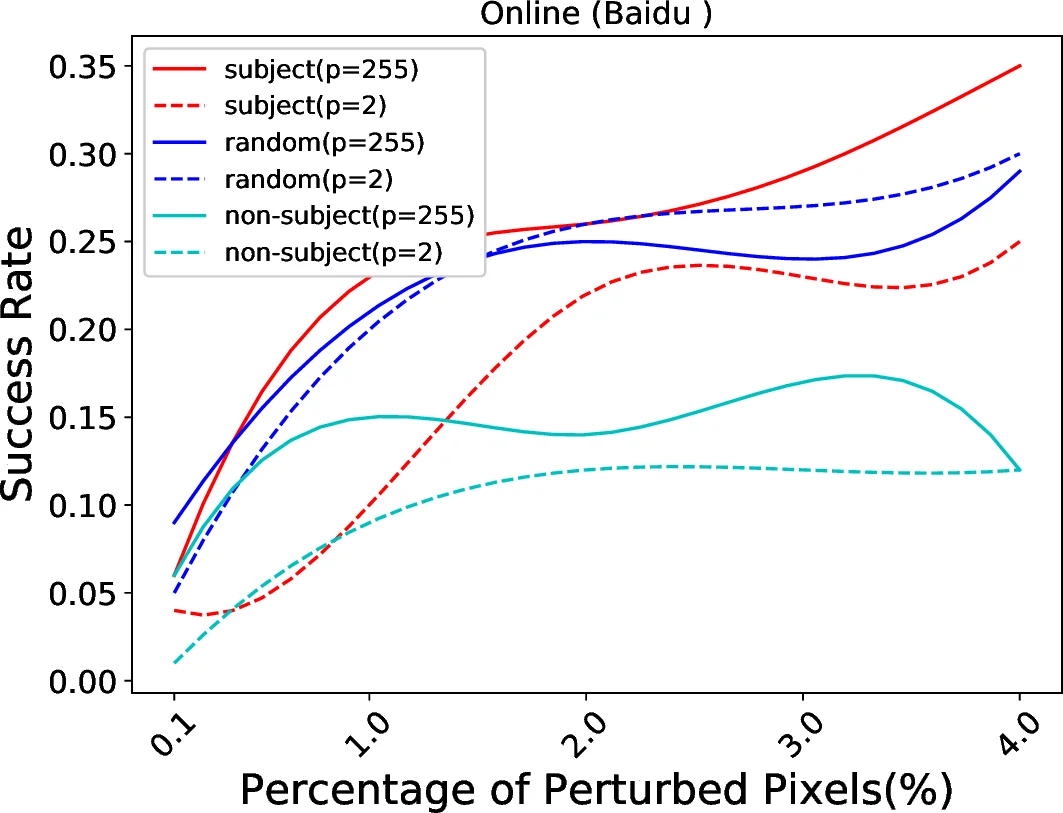

IP 공격은 전체 이미지에 색상 변환, 블러, 회전 등 전통적인 이미지 처리 기법을 적용해 탐지 결과를 변조한다. 이는 모델 내부 구조와 무관하게 API가 반환하는 라벨이나 신뢰도 점수에 직접적인 영향을 미쳐, 거의 100%의 성공률을 달성한다. SP 공격은 단일 픽셀을 조작하는 매우 미세한 변형을 시도하지만, 클라우드 API가 반환하는 점수가 연속적인 확률값이 아니라 정수형 신뢰도 점수일 경우 효과가 제한적이다. 반면, SBLS와 SBB는 의미론적 세그멘테이션을 통해 ‘주제 픽셀 집합(S)’을 정의하고, 이 집합 내에서 탐색적 변형을 수행한다. SBLS는 로컬 검색을 통해 변형 효과가 가장 큰 픽셀을 순차적으로 선택하고, SBB는 경계 탐색 방식을 차용해 최소 변형량으로 라벨을 전환한다. 두 방법 모두 수천 회 이하의 쿼리만으로 목표 라벨을 회피하는 데 성공했으며, 특히 폭력·정치·음란 이미지 탐지 서비스에서 90% 이상의 성공률을 기록한다.

실험은 다섯 개 주요 클라우드 플랫폼(AWS, Azure, Google Cloud, Baidu Cloud, Alibaba Cloud)을 대상으로 수행되었으며, 각 서비스가 제공하는 탐지 항목(폭력, 정치인, 음란)별로 성공률을 정량화하였다. 표 2에 제시된 바와 같이, IP 공격은 거의 모든 경우에서 100% 성공을 보였고, SBLS와 SBB는 서비스마다 차이가 있지만 전반적으로 60~100% 사이의 높은 성공률을 나타냈다. 특히, Google Cloud와 Baidu Cloud는 폭력 탐지에 대해 거의 완벽히 우회되었으며, AWS와 Azure는 정치인·음란 탐지에서 다소 낮은 성공률을 보였지만 여전히 80% 이상을 유지했다.

방어 측면에서는 입력 정규화, 탐지 결과에 대한 다중 모델 앙상블, 쿼리 레이트 제한, 그리고 의미론적 세그멘테이션 결과에 대한 무작위화 등을 제안한다. 그러나 현재 클라우드 서비스는 비용 효율성과 응답 속도를 중시하기 때문에, 이러한 방어를 적용하면 서비스 품질 저하와 비용 증가가 불가피할 수 있다. 저자들은 또한 자신들의 취약점 보고가 각 클라우드 제공자에게 긍정적인 피드백을 얻었으며, 향후 방어 메커니즘 개발을 위한 협업 가능성을 열어두었다는 점을 강조한다.

전체적으로 이 논문은 클라우드 기반 이미지 탐지기의 보안 취약성을 실증적으로 입증하고, 의미론적 세그멘테이션을 활용한 효율적인 블랙박스 공격 프레임워크를 제공함으로써, 학계와 산업계 모두에게 중요한 연구 방향을 제시한다. 특히, 제한된 쿼리 수 내에서 높은 성공률을 달성한 점은 기존의 수십만~수백만 쿼리를 요구하던 공격 대비 큰 진보이며, 실제 서비스 운영 환경에서 실용적인 위협 모델을 제시한다는 점에서 큰 의의가 있다.

댓글 및 학술 토론

Loading comments...

의견 남기기