ICSrange 산업 제어 시스템 시뮬레이션 기반 사이버 레인지 플랫폼

초록

본 논문은 상용 오프‑더‑쉘프(COTS) 기술을 활용해 기업 네트워크와 산업 제어 시스템(ICS)을 가상화한 시뮬레이션 기반 사이버 레인지인 ICSrange를 제안한다. 유지보수 인력이 IT·보안에 익숙하지 않은 현실을 고려해 비용 효율적이며 확장 가능한 교육·시험 환경을 제공한다. 실제 APT 공격 시나리오를 모사한 다단계 침투 실험을 통해 물탱크 제어 프로세스까지 침투가 가능함을 입증한다.

상세 분석

ICSrange는 기존 사이버 레인지가 주로 IT 인프라에 초점을 맞춘 반면, 산업 현장의 특수성을 반영한 설계가 돋보인다. 첫 번째 핵심은 COTS 기반 가상화이다. 가상 머신(VM), 가상 스위치, 그리고 오픈소스 SCADA 시뮬레이터를 조합해 실제 현장과 유사한 네트워크 토폴로지를 재현한다. 이를 통해 물리적 장비 구매 비용을 크게 절감하면서도 프로토콜 레벨(TCP/IP, Modbus, OPC-UA 등)의 정확한 동작을 검증할 수 있다.

두 번째는 계층형 구조 설계다. 기업 영역(IT)과 현장 영역(OT)을 명확히 구분하고, 방화벽, DMZ, VPN 등 전형적인 보안 경계 장치를 삽입한다. 이러한 구분은 공격자가 기업 네트워크를 장악한 뒤 OT 영역으로 이동하는 과정을 실제와 동일하게 시뮬레이션하도록 돕는다. 특히, 공격 단계별 로그와 이벤트를 중앙 SIEM에 집계함으로써 교육 참가자는 실시간 탐지·대응 훈련을 수행한다.

세 번째는 확장성과 재구성 가능성이다. Docker 컨테이너와 Ansible 플레이북을 이용해 시뮬레이션 환경을 코드화하고, Git‑Ops 방식으로 버전 관리한다. 연구자는 다양한 산업 프로세스(예: 물탱크, 온도 제어, 생산 라인)를 템플릿 형태로 제공해 사용자가 필요에 따라 프로세스를 교체하거나 추가할 수 있게 설계했다. 이는 교육 목적뿐 아니라 새로운 보안 솔루션 검증, 취약점 평가, APT 시나리오 테스트 등 다목적 활용을 가능하게 한다.

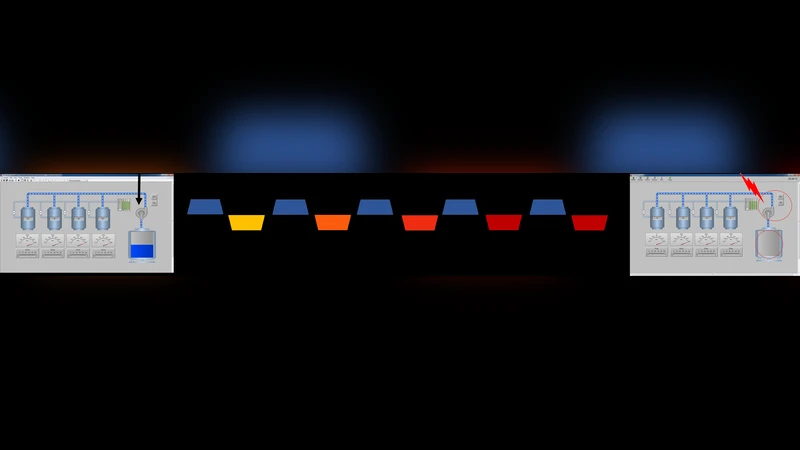

실험에서는 다단계 공격 시나리오를 구현했다. 초기 침투는 피싱 메일을 통한 엔드포인트 악성코드 배포, 이후 크리덴셜 스틸링, VPN 탈취, 내부 네트워크 스캔, 그리고 Modbus/TCP 기반 PLC 명령 주입으로 물탱크 레벨을 조작하는 흐름을 재현했다. 각 단계마다 IDS/IPS 알림, 로그 변조, 권한 상승 등이 관찰되었으며, 공격 성공 여부는 시뮬레이션된 물탱크 수위 변화로 가시화했다. 이 과정을 통해 ICSrange가 실제 APT 공격의 전형적인 lateral movement와 OT 침투를 정확히 모사함을 입증했다.

마지막으로 비용·운영 측면을 평가했다. 기존 물리 기반 테스트베드 대비 하드웨어 투자비가 80 % 이상 절감됐으며, 환경 재설정 시간도 수 분 내로 단축됐다. 또한, 오픈소스와 COTS를 조합함으로써 라이선스 비용을 최소화하고, 교육기관·기업이 자체적으로 배포·운영할 수 있는 진입 장벽을 낮췄다. 이러한 장점은 사이버 보안 인재 양성 및 산업 보안 솔루션 검증에 실질적인 가치를 제공한다.

댓글 및 학술 토론

Loading comments...

의견 남기기