안전한 실시간 IoT를 위한 액추에이터 제어 스푸핑 방어 프레임워크 Contego‑TEE

본 논문은 ARM TrustZone 기반의 신뢰 실행 환경(TEE)을 활용해 실시간 IoT 엣지 디바이스의 액추에이터에 대한 제어 스푸핑 공격을 차단하는 Contego‑TEE 프레임워크를 제안한다. 규칙 기반 불변식 검사와 접근 제어 매트릭스를 결합해 악성 명령을 사전에 차단하고, 설계 단계에서의 스케줄러 검증을 통해 실시간 제약을 유지한다. 구현은 임베디드 리눅스 커널에 패치 형태로 제공되었으며, ARM Cortex‑A53 기반 로봇 차량에서…

저자: Monowar Hasan, Sibin Mohan

본 논문은 실시간 제어가 필수적인 안전‑중심 IoT(Real‑Time IoT, RT‑IoT) 시스템에서 발생할 수 있는 액추에이터 제어 스푸핑 공격을 방어하기 위해, ARM TrustZone과 같은 상용 프로세서에 내장된 신뢰 실행 환경(Trusted Execution Environment, TEE)을 활용한 새로운 프레임워크인 Contego‑TEE를 제안한다.

먼저 저자들은 RT‑IoT 시스템이 갖는 특성을 정리한다. 이러한 시스템은 주기적·비주기적 태스크가 엄격한 마감(deadline)과 최악 실행 시간(WCET)을 만족해야 하며, 센서‑액추에이터 루프를 통해 물리적 플랜트를 제어한다. 기존 오픈소스 실시간 스택(예: 리눅스)에서는 루트 권한을 가진 애플리케이션이 I2C·SPI 등 주변장치에 직접 접근해 임의의 제어 신호를 전송할 수 있기 때문에, 악성 코드가 삽입되면 물리적 장치를 손상시키는 스푸핑 공격이 가능하다.

이를 해결하기 위해 Contego‑TEE는 두 가지 핵심 메커니즘을 도입한다. 첫째, **규칙 기반 접근 제어 매트릭스(A)** 를 정의해 각 태스크 τ_i가 접근 가능한 액추에이터 π_k를 사전에 지정한다. 둘째, **불변식(invariant) 검사** 를 수행한다. 불변식은 시스템 상태 S(t)와 센서값을 기반으로 “예상되는 제어값”을 계산하는 함수 CheckInv(τ_i, π_k)이며, 실제 전송된 명령 x_tik와 비교해 일치하지 않을 경우 명령을 차단하거나 안전한 대체 명령(Fail‑Safe)으로 교체한다. 또한 명령 빈도(rate‑control) 제한을 두어 동일 기간 내 과도한 제어 시도를 방지한다.

보안 메커니즘은 **TEE 기반 아키텍처** 안에서 구현된다. Normal World(NW)에서 실행되는 기존 RT‑OS와 애플리케이션은 그대로 유지되며, 모든 주변장치 접근은 Secure Monitor Call(SMC)를 통해 Secure World(SW)로 전환된다. SW 내부에 위치한 **Enclave Client**가 NW와 SW 사이의 인터페이스 역할을 수행하고, **Invariant Checker**가 실제 불변식 및 접근 매트릭스 검증을 담당한다. 이 두 모듈은 커널 수준에서 동작하므로, 비보안 영역에서 루트 권한을 얻은 공격자라도 하드웨어 레지스터에 직접 쓰는 것을 차단할 수 있다.

시간적 측면에서도 Contego‑TEE는 실시간성을 해치지 않는다. Invariant Checker는 경량 구현으로 WCET를 사전에 측정·보장하고, 설계 단계에서 기존 태스크들의 WCET에 검증 오버헤드를 포함한 스케줄러 분석을 수행한다. 논문에서는 Liu & Layland 기반의 응답 시간 분석을 확장해, 보안 검증 지연을 포함한 최악 상황 응답 시간을 계산하고, 모든 마감이 여전히 만족되는 것을 확인하였다.

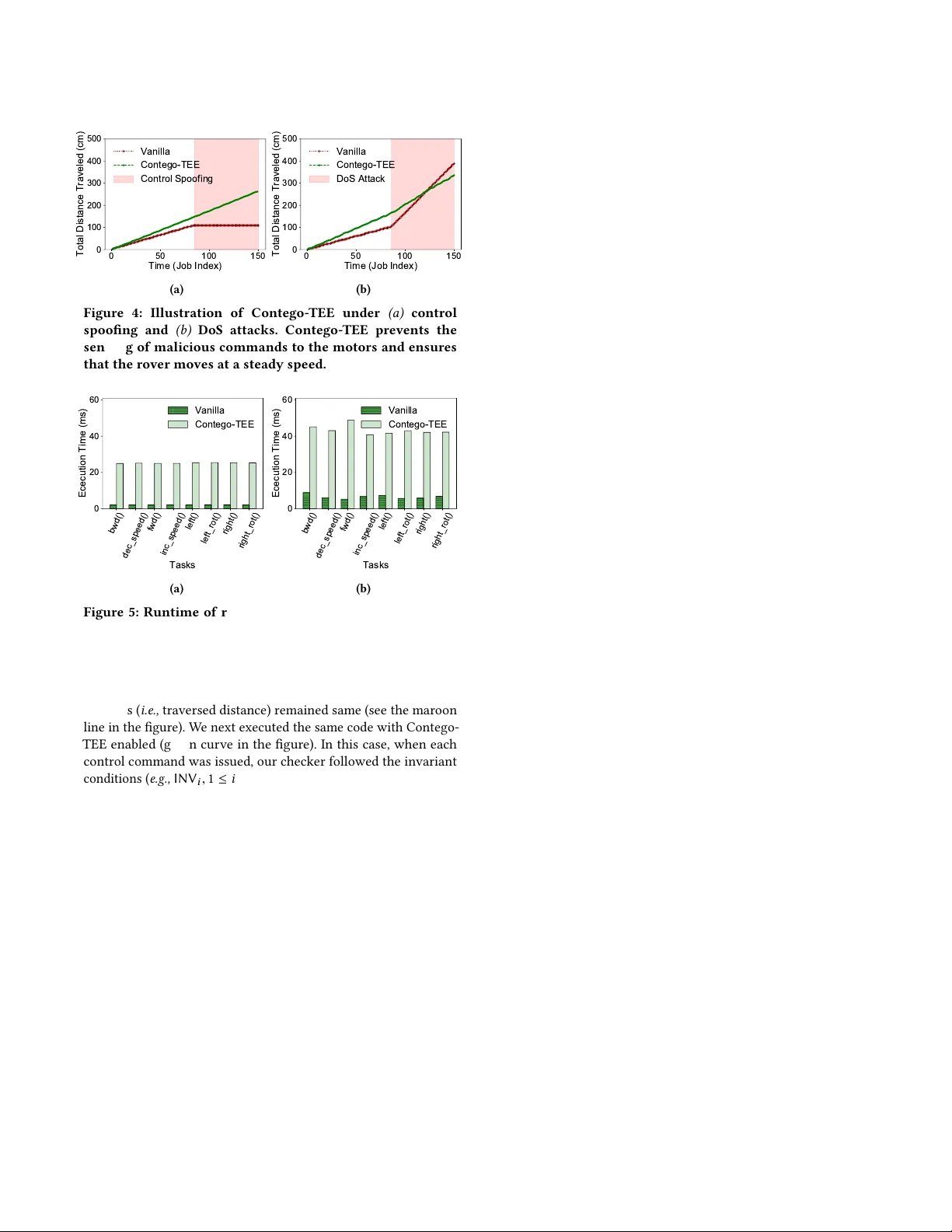

프로토타입 구현은 ARM Cortex‑A53 기반 Raspberry Pi 보드에 임베디드 리눅스 커널을 패치해 수행되었다. Enclave Client와 Invariant Checker는 커널 모듈 형태로 추가되었으며, TrustZone을 활성화해 보안 세계와 일반 세계를 구분하였다. 실험 시나리오로는 서보와 모터를 이용한 로봇 차량이 사용되었으며, 공격자는 루트 쉘을 통해 임의의 I2C 명령을 전송하도록 설계되었다. 결과는 공격이 발생해도 차량이 정상적인 동작을 유지하거나 사전 정의된 안전 명령(예: 정지)으로 전환됨을 보여준다. 시스템 전체에 가해진 오버헤드는 평균 3‑5 % 수준으로, 실시간 요구를 크게 위배하지 않았다.

논문은 또한 Contego‑TEE가 다양한 도메인에 적용 가능함을 표 1을 통해 제시한다. 수위·공기 모니터링, 감시 시스템, 의료용 주입 펌프, 제조용 로봇 팔, 로봇 차량 등 각각의 플랫폼에 맞는 불변식 예시와 허용/거부 정책을 정의하였다.

마지막으로 한계점과 향후 연구 방향을 논의한다. 현재 구현은 단일 코어 환경에 최적화돼 멀티코어·멀티태스크 환경에서의 동기화와 보안 호출 비용이 추가 연구 대상이며, 불변식 정의가 도메인 전문가의 사전 지식에 크게 의존한다는 점에서 자동화된 불변식 추출이나 머신러닝 기반 이상 탐지와의 연계가 필요하다. 또한 TrustZone 외에 Intel SGX, RISC‑V PMP 등 다른 TEE 플랫폼으로의 이식 가능성을 제시했지만, 하드웨어 인터럽트 처리와 주변장치 매핑 차이로 인한 구현 난이도가 존재한다.

결론적으로, Contego‑TEE는 기존 레거시 코드와 COTS 하드웨어를 크게 변경하지 않으면서도 실시간 안전성을 유지하고, 악성 제어 명령을 사전에 차단하는 실용적인 보안 프레임워크를 제공한다.

원본 논문

고화질 논문을 불러오는 중입니다...

댓글 및 학술 토론

Loading comments...

의견 남기기