봇넷 도구의 역사와 진화

초록

본 논문은 봇넷 툴이 어떻게 탄생했는지, 초기 메신저 기반 자동화에서 현재의 대규모 악성 네트워크로 진화한 과정을 조명한다. 주요 봇넷 사례와 그들의 전파 메커니즘을 정리하고, 탐지·방어를 위한 전통적 시그니처 기반 방법부터 행동 기반 머신러닝 기법까지의 흐름을 간략히 리뷰한다.

상세 분석

봇넷은 원래 네트워크 상의 메시지 교환을 자동화하기 위한 ‘봇’이라는 개념에서 출발했으며, 초기에는 IRC(Internet Relay Chat) 서버를 이용한 단순 명령‑전달 구조가 주를 이뤘다. 이 시기의 대표적인 사례로는 ‘Agobot’과 ‘SDBot’이 있다. 이들은 취약한 Windows 시스템에 침투한 뒤, IRC 채널에 접속해 중앙 제어자가 명령을 브로드캐스트하는 방식으로 동작했다. 이러한 구조는 구현이 간단하고, 네트워크 트래픽이 정상적인 채팅 데이터와 구분이 어려워 탐지가 어려웠다.

1990년대 후반부터 2000년대 초반에 이르러 P2P(peer‑to‑peer) 기반 봇넷이 등장한다. ‘Storm’, ‘ZeroAccess’와 같은 P2P 봇넷은 중앙 서버가 존재하지 않음으로써 단일 장애점(single point of failure)을 제거하고, 네트워크 토폴로지를 동적으로 재구성한다. 이들 봇넷은 분산 해시 테이블(DHT)을 활용해 명령을 전파하고, 각 피어가 동시에 명령을 전달함으로써 탐지 회피 능력이 크게 향상되었다.

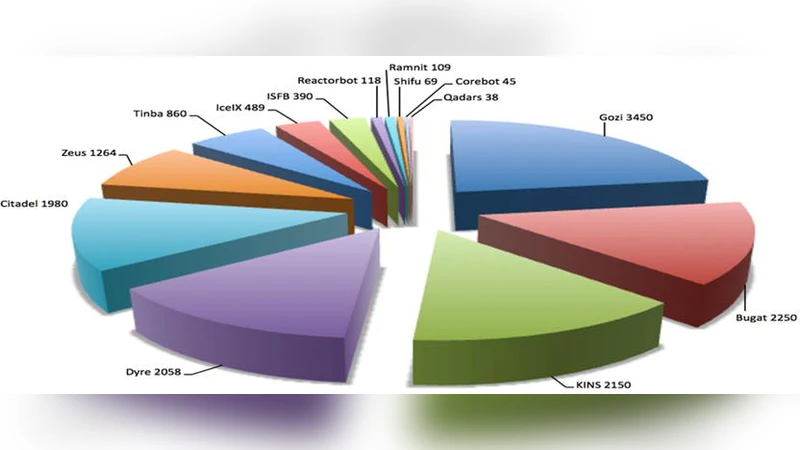

또한, 2000년대 중반부터는 ‘Zeus’, ‘Conficker’와 같은 고도화된 악성코드가 등장하면서, 봇넷은 단순 스팸·DDoS 전송을 넘어 금융 정보 탈취, 크리덴셜 스터핑, 랜섬웨어 전파 등 다양한 악의적 목적에 활용되었다. 이들 악성코드는 루트킷, 코드 인젝션, 파일리스 실행 등 다양한 은폐 기법을 결합해 안티바이러스 시그니처 기반 방어를 무력화한다.

탐지· 방어 측면에서는 초기 시그니처 매칭, 포트 스캐닝, 트래픽 패턴 분석 등이 주를 이루었으나, 봇넷의 진화에 따라 행동 기반 분석, 머신러닝 기반 이상 탐지, DNS 트래픽 흐름 분석 등 보다 정교한 기법이 도입되었다. 특히, DNS 터널링을 이용한 C2(Command‑and‑Control) 통신을 탐지하기 위해 도메인 생성 알고리즘(DGA) 분석과 피처 엔지니어링을 결합한 모델이 활발히 연구되고 있다.

결론적으로, 봇넷은 초기의 단순 자동화 도구에서 복잡한 분산 악성 네트워크로 급격히 변모했으며, 이에 대응하기 위한 방어 기술도 정적 시그니처에서 동적 행동 분석 및 인공지능 기반 탐지로 전환되고 있다. 향후 연구는 이러한 동적 특성을 실시간으로 파악하고, 자동화된 격리· 차단 메커니즘을 구축하는 방향으로 진행될 필요가 있다.

댓글 및 학술 토론

Loading comments...

의견 남기기