스마트 모바일 기기 인증: 위협·대응·미래 과제 종합 고찰

초록

**

본 논문은 스마트 모바일 디바이스의 인증 메커니즘을 체계적으로 정리한다. 기존 설문 연구를 검토하고, 위협 모델을 신원 기반, 도청 기반, 복합, 조작 기반, 서비스 기반의 다섯 범주로 분류한다. 대응책은 암호 함수, 개인 식별, 분류 알고리즘, 채널 특성 네 종류로 나눈 뒤, 인증 방식을 생체, 채널, 다요인, ID 기반 네 유형으로 매핑한다. 표 기반의 분류·비교와 함께 현재 한계와 향후 연구 과제를 제시한다.

**

상세 분석

**

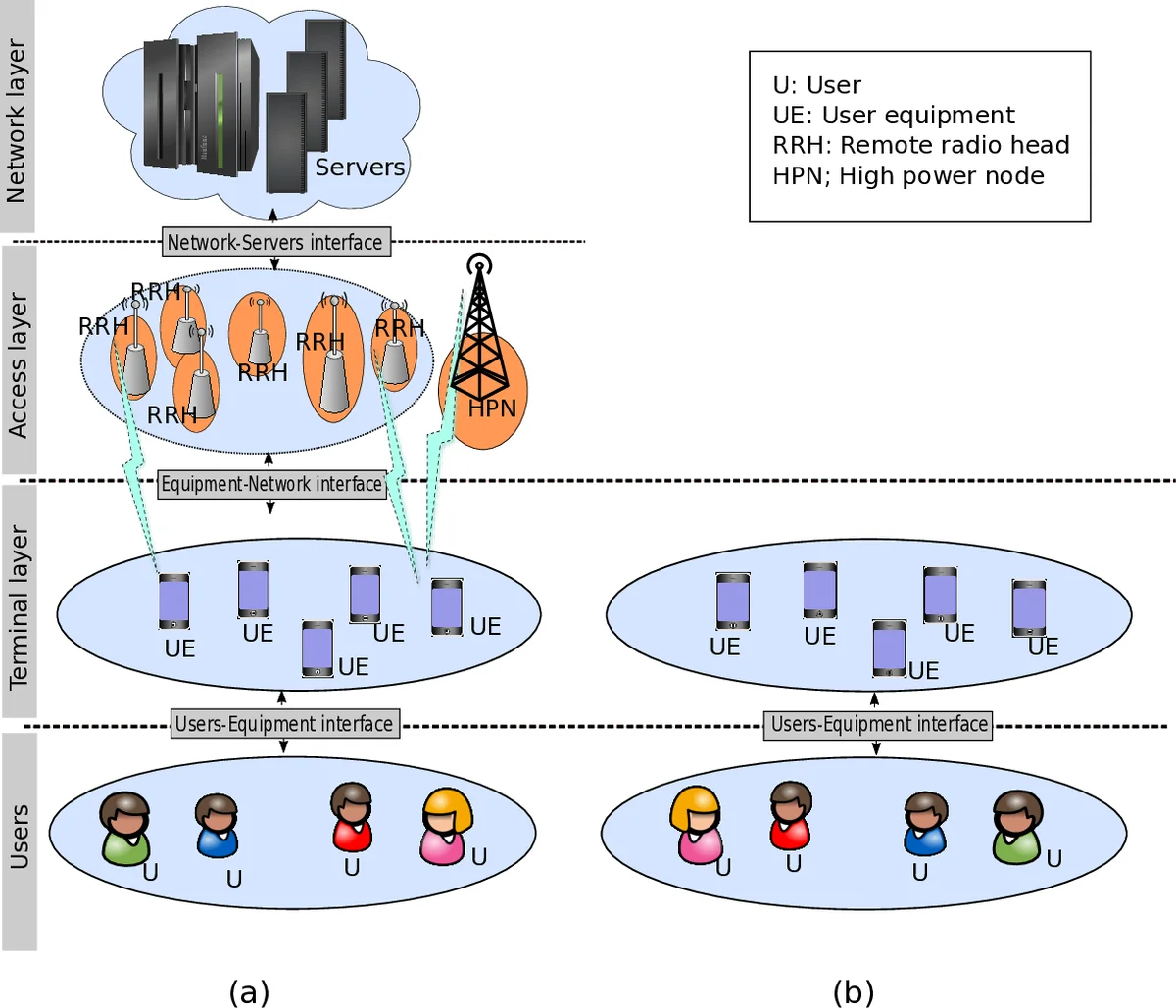

이 논문은 스마트 모바일 기기의 인증 기술을 ‘위협‑대응‑구현’ 삼각형 구조로 재구성한다는 점에서 의미가 크다. 먼저, 26개의 구체적 공격을 5대 카테고리(신원 기반, 도청 기반, 복합 도청·신원, 조작 기반, 서비스 기반)로 정리함으로써 기존 연구가 제시한 단편적 위협을 하나의 통합 프레임워크에 집약한다. 신원 기반에서는 키 탈취·스푸핑·재전송 등 전통적인 공격을, 도청 기반에서는 적응형 선택 메시지·트래픽 분석·사이드채널을, 복합 카테고리에서는 오프라인 사전 공격·MITM·병렬 세션 공격을 포함한다. 조작 기반은 트로이 목마·바이오메트릭 템플릿 변조·DDoS 등을, 서비스 기반은 인증 서버 과부하·서비스 거부 공격을 다룬다.

대응책 분류는 암호학적 함수(대칭·비대칭·해시·쌍곡선), 개인 식별(생체·패턴·PIN), 분류 알고리즘(머신러닝 기반 이상 탐지·클러스터링), 채널 특성(무선 라디오 특성·채널 상태 정보) 네 축으로 나눈다. 각 대응책은 위협 카테고리와 직접 매핑되어, 예를 들어 신원 기반 공격에는 공개키 기반 상호 인증과 해시 기반 토큰이, 도청 기반에는 채널 특성을 이용한 물리계층 인증이, 조작 기반에는 바이오메트릭 템플릿 보호와 동적 키 교환이 적합함을 제시한다.

인증 스킴 자체는 네 가지 유형으로 구분한다. ① 생체 기반 인증은 정적(지문·홍채)·동적(음성·보행·키스트로크) 특성을 활용하며, 템플릿 보호와 멀티모달 융합이 핵심 과제로 남는다. ② 채널 기반 인증은 무선 채널의 변동성을 난수 생성·키 교환에 활용해 물리적 복제 방지를 목표로 한다. ③ 다요인(팩터) 기반 인증은 ‘무언가(소유)·무언가(지식)·무언가(특성)’를 결합해 보안·사용성 균형을 맞춘다. ④ ID 기반 인증은 전통적인 인증서·토큰·패스워드 체계로, 기존 인프라와의 호환성을 강조한다.

표와 비교 분석에서는 각 스킴이 지원하는 위협 모델, 사용된 암호 기법, 연산·통신 복잡도, 실험 환경 등을 정량화한다. 대부분의 최신 스킴이 신원·도청·조작 공격에 대해 어느 정도 방어를 제공하지만, 서비스 기반 공격(예: DDoS)이나 복합 공격 시나리오에 대한 평가가 부족한 것이 드러난다. 또한, 연산량·배터리 소모, 사용자 인식(지연·프라이버시) 사이의 트레이드오프가 명확히 제시되지 않아 실용적 채택에 한계가 있다.

마지막으로 저자는 다음과 같은 연구 과제를 제시한다. (1) 연속 인증을 위한 저전력·실시간 바이오메트릭 처리, (2) 5G·엣지 컴퓨팅 환경에서 채널 기반 인증의 표준화, (3) AI 기반 이상 탐지를 인증 프로토콜에 통합하는 방법, (4) 프라이버시 보호와 템플릿 보안을 동시에 만족하는 영지식 증명 활용, (5) 복합 위협 시나리오를 포괄하는 시뮬레이션·벤치마크 프레임워크 구축. 이러한 과제는 현재 인증 기술이 직면한 보안·사용성·성능 삼중고를 해소하는 데 핵심이 될 것으로 보인다.

**

댓글 및 학술 토론

Loading comments...

의견 남기기