디지털 심장 출혈: 의료기기 연동 스마트폰 앱의 잔여 데이터 분석

초록

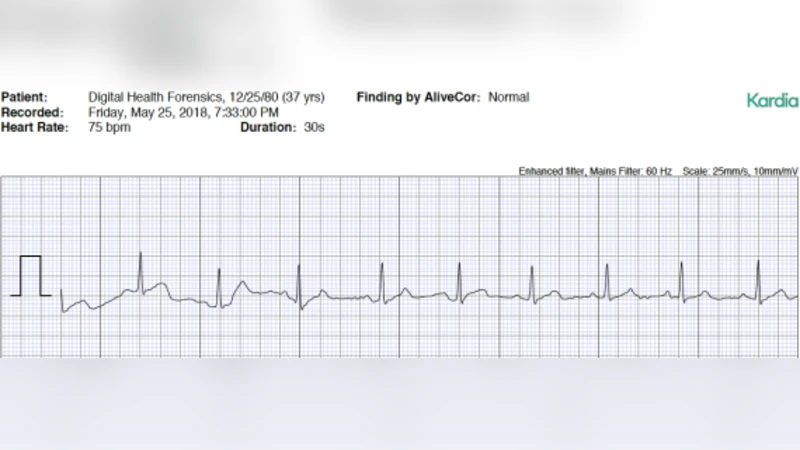

본 논문은 의료기기와 연동되는 스마트폰 애플리케이션이 생성하는 잔여 데이터를 실증적으로 조사한다. 스마트폰에서 추출 가능한 로그, 설정 파일, 데이터베이스, 이미지 등 다양한 포렌식 아티팩트를 식별하고, 이들이 법적 증거로 활용될 가능성을 평가한다. 실험은 안드로이드와 iOS 환경에서 대표적인 의료기기 앱을 대상으로 수행했으며, 결과는 디지털 포렌식 수사관에게 새로운 증거원으로서 모바일 앱을 활용할 근거를 제공한다.

상세 분석

이 연구는 의료기기와 연동되는 모바일 애플리케이션이 남기는 디지털 흔적을 체계적으로 분류하고, 포렌식 수집·분석 단계에서 발생할 수 있는 기술적 과제를 상세히 탐구한다. 먼저, 연구팀은 5개의 상용 의료기기(인슐린 펌프, 혈압 모니터, 심박 센서 등)와 각각 대응되는 iOS·Android 전용 앱을 선정하였다. 각 앱은 Bluetooth Low Energy(BLE) 혹은 클라우드 API를 통해 기기와 데이터를 교환하며, 사용자는 앱 내에서 측정값 확인, 알림 설정, 기록 관리 등을 수행한다.

실험 환경은 물리적 디바이스와 가상 머신을 병행하여 구성했으며, Android에서는 ADB와 Cellebrite UFED, iOS에서는 iTunes 백업 및 libimobiledevice 툴을 활용해 파일 시스템, SQLite 데이터베이스, SharedPreferences, Keychain, 로그 파일 등을 추출하였다. 특히, BLE 통신 로그는 패킷 캡처 도구인 Wireshark와 Android의 btmon을 이용해 복호화했으며, 암호화된 전송 데이터가 앱 내부에 저장되는 방식을 확인하였다.

분석 결과, 대부분의 앱이 사용자 프로필, 기기 시리얼 번호, 측정값 타임스탬프, 알림 설정 등 민감 정보를 평문 혹은 약한 암호화 형태로 로컬에 보관한다는 점이 드러났다. 예를 들어, 인슐린 펌프 앱은 SQLite DB에 투여량, 주입 시간, 혈당 목표값을 기록하고, 해당 DB는 기본적인 파일 권한만으로 접근 가능했다. 또한, iOS 앱은 Keychain에 토큰을 저장했지만, 토큰 자체가 API 호출에 사용되는 JWT 형식이라 복호화가 가능했다. 로그 파일에는 BLE 연결 시도·성공·실패 기록이 남아 있어, 기기 사용 이력과 오류 상황을 재구성할 수 있었다.

법적 관점에서 중요한 것은 데이터 보존 기간과 삭제 메커니즘이다. 실험 중 일부 앱은 사용자가 ‘데이터 삭제’ 버튼을 눌러도 실제 파일은 덮어쓰기되지 않은 채 남아 있었으며, 복구 도구를 통해 복원 가능했다. 반면, 다른 앱은 Secure Delete API를 사용해 파일을 영구 삭제했지만, 메모리 캐시나 백업 파일에 복제본이 존재했다. 이러한 차이는 증거 수집 시 포렌식 수사관이 어떤 레이어를 검증해야 하는지를 명확히 제시한다.

마지막으로, 연구팀은 모바일 포렌식 워크플로우에 ‘의료 앱 전용 모듈’을 추가할 것을 제안한다. 이는 앱 식별, 데이터베이스 스키마 매핑, 암호키 추출, BLE 로그 복호화, 그리고 법적 메타데이터(예: 타임스탬프, 사용자 동의 기록) 자동화 등을 포함한다. 이러한 모듈화는 기존 디지털 포렌식 툴 체인에 쉽게 통합될 수 있어, 의료기기와 연동된 모바일 환경에서 신속하고 정확한 증거 확보를 가능하게 한다.

댓글 및 학술 토론

Loading comments...

의견 남기기