IoT 가정용 라우터를 위한 초경량 머신러닝 기반 DDoS 탐지 기술

초록

본 논문은 가정용 IoT 디바이스가 생성하는 네트워크 트래픽의 특성을 활용해, 라우터와 같은 저사양 중간장치에서 실시간으로 DDoS 공격을 고정밀도로 식별할 수 있는 머신러닝 파이프라인을 제안한다. 제한된 엔드포인트 수, 규칙적인 패킷 간격 등 IoT 전용 행동을 특징으로 하는 경량형·프로토콜-불감(feature)들을 설계하고, 랜덤 포레스트, K‑NN, 신경망 등 여러 분류기를 비교 평가한 결과 99.9% 이상의 정확도를 달성하였다.

상세 분석

이 연구는 IoT 디바이스가 일반적인 컴퓨팅 디바이스와 구별되는 네트워크 행동 양식을 정량화함으로써, 기존 NIDS에서 사용되는 복잡하고 메모리 집약적인 피처 대신 라우터 수준에서 구현 가능한 경량 피처 세트를 구축한다는 점이 가장 큰 강점이다. 구체적으로, 논문은 Stateless 피처(패킷 크기, 인터패킷 인터벌, 프로토콜 원-핫)와 Stateful 피처(10초 윈도우 기반 평균 대역폭, 목적지 IP 주소 카디널리티 및 변화량)를 정의한다. Stateless 피처는 패킷 단위로 즉시 추출 가능해 메모리와 CPU 부하를 최소화하고, Stateful 피처는 짧은 시간 창을 이용해 제한된 상태만 유지하도록 설계돼 라우터의 메모리 제약을 크게 초과하지 않는다.

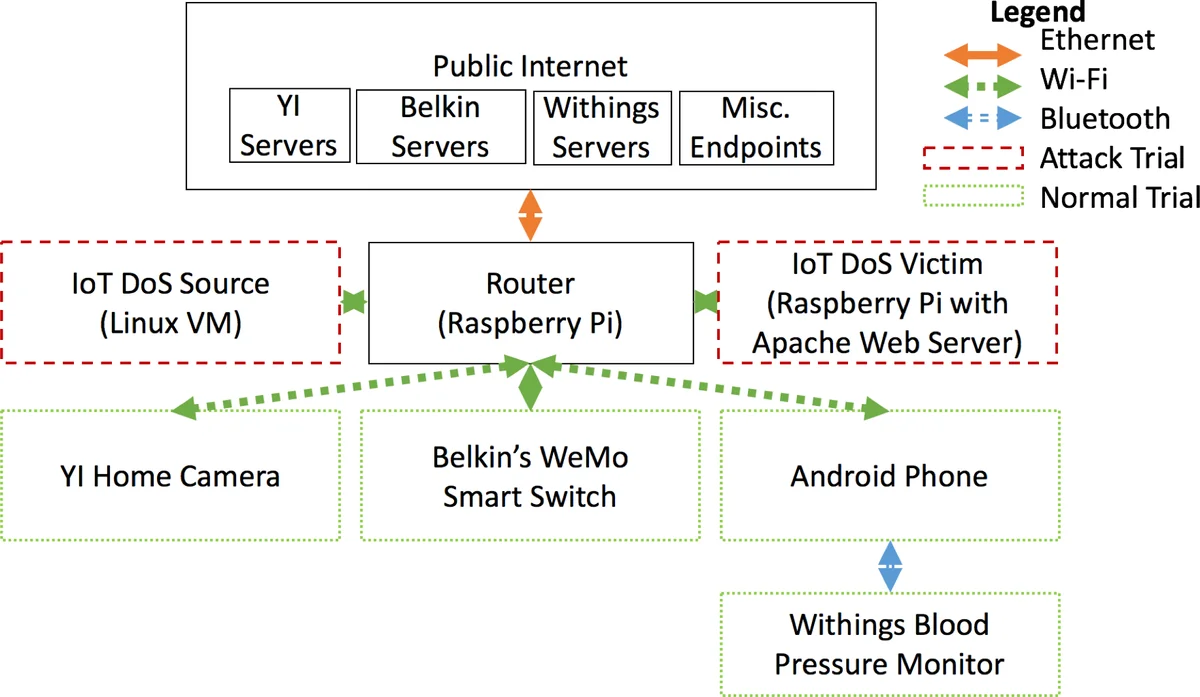

데이터셋 구축 방법도 주목할 만하다. 실제 Mirai 봇넷을 실행하지 않고, Kali Linux 기반의 TCP SYN, UDP, HTTP GET 플러드 공격을 시뮬레이션해 3종 IoT 디바이스(YI 카메라, Belkin 스마트 스위치, Withings 혈압계)에서 정상 트래픽과 공격 트래픽을 동시에 캡처했다. 공격 트래픽은 소스 IP와 MAC을 스푸핑해 각 디바이스가 독립적으로 공격을 수행하는 상황을 재현했으며, 최종적으로 49만 1,855개의 패킷(악성 45만 9,565개, 정상 32,290개)을 확보했다. 비록 시뮬레이션 기반이지만, 다양한 프로토콜과 트래픽 패턴을 포함해 실제 환경을 어느 정도 모사했다는 점에서 실용적이다.

분류기 성능 평가에서는 K‑Nearest Neighbors, 랜덤 포레스트, Decision Tree, Linear SVM, 그리고 다층 퍼셉트론(Deep Neural Network) 5가지 모델을 비교했다. 결과는 모든 모델이 0.999 이상의 정확도를 보였으며, 특히 랜덤 포레스트와 K‑NN, 신경망이 가장 높은 F1 점수를 기록했다. 이는 제안된 피처가 공격과 정상 트래픽을 명확히 구분할 수 있음을 입증한다. 또한, 모델이 프로토콜에 독립적이며 흐름 기반 통계만을 사용함으로써, 라우터와 같은 중간장치에 직접 탑재하기에 충분히 가볍다.

하지만 몇 가지 한계도 존재한다. 첫째, 데이터셋이 제한된 디바이스와 공격 유형(플러드)만을 포함하고 있어, 보다 복잡한 멀웨어 행동(예: 스테가노그래피 기반 트래픽, 피봇 공격 등)에 대한 일반화 능력은 검증되지 않았다. 둘째, 실험 환경이 실내 LAN에 국한돼 있어, ISP 수준 스위치나 클라우드 기반 라우터에서 발생할 수 있는 대규모 트래픽 혼합 상황에 대한 성능 평가는 부족하다. 셋째, 피처 추출 과정에서 10초 윈도우를 사용했는데, 이는 짧은 공격(수 초 이하)이나 변칙적인 트래픽 패턴을 놓칠 위험이 있다. 향후 연구에서는 다양한 IoT 디바이스군과 실제 봇넷 트래픽을 포함한 대규모 공개 데이터셋을 확보하고, 윈도우 크기와 피처 집합을 동적으로 조정하는 적응형 모델을 탐색할 필요가 있다.

전반적으로 이 논문은 “IoT‑특화 피처 + 경량 머신러닝”이라는 접근법을 통해 가정용 라우터 수준에서 DDoS 탐지를 실현 가능하게 만든 점에서 의미가 크다. 라우터 펌웨어에 통합될 경우, 사전에 알려지지 않은 IoT 봇넷의 초기 단계 차단이 가능해 인터넷 인프라 전반의 보안 강화에 기여할 수 있다.

댓글 및 학술 토론

Loading comments...

의견 남기기