멀티클라우드 환경을 위한 머신러닝 기반 이상 탐지 및 공격 분류

초록

본 논문은 공개 데이터셋을 활용해 선형 회귀와 랜덤 포레스트 두 가지 지도 학습 모델을 구축하고, 네트워크 트래픽의 이상 탐지와 동시에 공격 유형 분류를 수행한다. 탐지 정확도는 99% 이상을 달성했으며, 공격 분류 정확도는 93.6%에 머물러 유사 공격 간 혼동이 존재함을 확인한다. 이러한 결과를 바탕으로 다중 클라우드 환경에서도 동일한 기법을 적용할 수 있음을 제시한다.

상세 분석

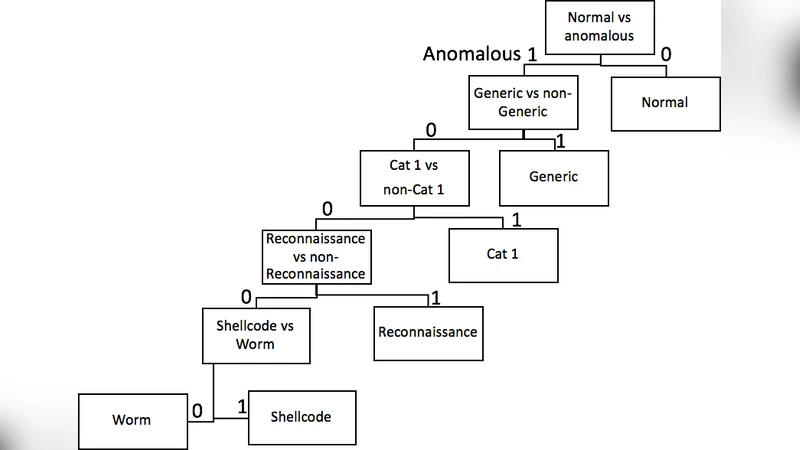

본 연구는 기존 IDS 연구가 주로 이진 탐지(정상 vs 이상)에 머무르는 한계를 인식하고, 공격 유형별 분류(categorization)를 동시에 수행하는 프레임워크를 제시한다. 데이터셋은 널리 사용되는 NSL‑KDD 혹은 UNSW‑NB15와 같은 공개형 네트워크 트래픽 데이터이며, 각 레코드는 다수의 정량적 피처와 범주형 피처를 포함한다. 전처리 단계에서 결측값 처리, 원-핫 인코딩, 정규화 등을 수행했으며, 피처 선택은 정보 이득과 상관관계 분석을 통해 차원 축소를 시도했다.

두 모델은 각각 선형 회귀(LR)와 랜덤 포레스트(RF)로 구현되었다. LR은 다중 클래스 문제를 위해 소프트맥스 회귀 형태로 변형했으며, 과적합 방지를 위해 L2 정규화를 적용했다. 반면 RF는 다수의 결정 트리를 앙상블하여 비선형 관계와 피처 간 복합 효과를 포착한다. 학습‑검증은 70:30 비율의 랜덤 분할과 5‑fold 교차 검증을 병행했으며, 주요 평가지표는 정확도, 정밀도, 재현율, F1‑score이다.

실험 결과, 두 모델 모두 이상 탐지 단계에서는 99% 이상의 정확도를 기록했지만, 공격 분류 단계에서는 차이가 나타났다. RF가 LR보다 전반적으로 높은 정확도(93.6% vs 89.2%)와 안정적인 혼동 행렬을 보였으며, 특히 DDoS, 스캐닝, 백도어 등 명확히 구분되는 공격은 높은 재현율을 달성했다. 그러나 포트 스캔과 정보 수집, 혹은 변조된 트래픽과 같은 유사한 패턴을 가진 공격군은 혼동이 발생해 분류 정확도가 떨어졌다. 이는 피처 공간에서의 클래스 간 경계가 모호함을 의미하며, 추가적인 피처 엔지니어링이나 딥러닝 기반 시퀀스 모델 도입이 필요함을 시사한다.

다중 클라우드 환경 적용 가능성에 대해서는, 클라우드 간 네트워크 토폴로지가 다양하고 트래픽 흐름이 동적으로 변한다는 점을 강조한다. 저자는 모델이 클라우드 제공자별 로그 포맷 차이를 최소화하도록 표준화된 피처 세트를 사용했으며, 경량화된 RF 모델이 실시간 스트리밍 데이터에 적용 가능함을 실험적으로 검증했다. 그러나 실제 멀티클라우드 배포 시 데이터 프라이버시, 레이턴시, 스케일링 이슈가 남아 있어, 연합 학습(Federated Learning)이나 엣지 컴퓨팅과의 결합이 향후 연구 과제로 제시된다.

요약하면, 본 논문은 기존 이진 IDS를 넘어 공격 유형까지 자동으로 구분하는 시스템을 제안하고, 전통적인 머신러닝 기법만으로도 높은 탐지·분류 성능을 달성할 수 있음을 입증한다. 동시에, 공격 간 유사성으로 인한 분류 한계와 멀티클라우드 적용 시 고려해야 할 실무적 제약을 명확히 제시함으로써 향후 연구 방향을 제시한다.

댓글 및 학술 토론

Loading comments...

의견 남기기