신뢰할 수 있는 스마트밴드 보안 설계

초록

스마트밴드가 개인 정보를 다루는 만큼 보안 요구사항을 먼저 도출하고, 위협 모델링(DFA, STRIDE, Attack Tree)으로 위협을 식별한다. 식별된 취약점을 실제 공격으로 검증하고, 대응 방안을 설계한 뒤 Scyther를 이용해 프로토콜 수준에서 형식 검증을 수행한다.

상세 분석

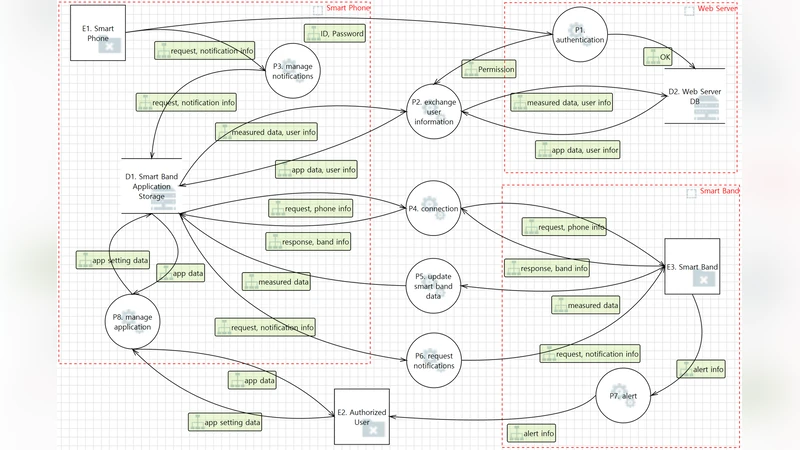

본 논문은 스마트밴드 시스템을 신뢰할 수 있는 제품으로 만들기 위해 보안 요구사항 도출 과정을 체계화한다. 먼저 데이터 흐름 다이어그램(DFD)을 작성하여 스마트밴드, 스마트폰 앱, 클라우드 서버, 사용자 인터페이스 등 주요 구성 요소와 데이터 전송 경로를 시각화한다. DFD를 기반으로 STRIDE(스푸핑, 변조, 부인, 정보노출, 서비스거부, 권한상승) 기법을 적용해 각 요소와 인터페이스에 대한 위협을 정량화한다. 예를 들어, 블루투스 저에너지(BLE) 연결 단계에서 스푸핑과 변조 위험이 높으며, 클라우드 API 호출 시 인증 부재가 정보노출 및 부인 위험을 초래한다는 점을 도출한다.

다음으로 공격 트리를 구축해 위협을 구체적인 공격 시나리오로 전개한다. 공격자는 물리적 접근, 악성 앱 설치, 중간자 공격(MITM) 등을 통해 스마트밴드의 센서 데이터, 위치 정보, 사용자 프로필 등을 탈취하거나 변조할 수 있다. 특히, BLE 페어링 과정에서 인증이 약한 경우, 공격자는 가짜 스마트폰을 가장해 밴드와 연결하고 데이터를 가로채는 ‘BLE 스니핑’ 공격을 성공시킬 수 있다. 또한, 클라우드와의 TLS 연결이 제대로 검증되지 않을 경우, 서버 인증서 위조를 통한 MITM 공격이 가능함을 확인한다.

논문은 이러한 위협을 바탕으로 보안 요구사항을 1) 강력한 상호 인증, 2) 전송 데이터 암호화, 3) 무결성 검증, 4) 최소 권한 원칙, 5) 안전한 키 관리, 6) 펌웨어 업데이트 검증 등으로 정리한다. 각 요구사항에 대응하는 구체적 방안으로는 BLE 5.0 이상에서 LE Secure Connections 사용, ECDH 기반 키 교환, AES‑GCM 기반 데이터 암호화, HMAC 기반 메시지 인증 코드(MAC) 삽입, TPM 혹은 Secure Element을 활용한 키 저장, OTA 업데이트 시 디지털 서명 검증 등을 제시한다.

마지막으로 제안된 프로토콜을 Scyther 도구에 모델링하여 형식 검증을 수행한다. Scyther 시뮬레이션 결과, 인증 단계에서 중간자 공격이 차단되고, 전송 중 데이터 변조와 재전송 공격이 모두 탐지·방지됨을 확인하였다. 이는 제안된 보안 설계가 이론적으로뿐 아니라 형식적으로도 안전함을 입증한다. 전체적으로 논문은 위협 모델링을 기반으로 한 요구사항 도출, 구체적 방어 메커니즘 설계, 그리고 자동 검증 도구를 통한 검증이라는 3단계 접근법을 제시함으로써 스마트밴드와 같은 저전력 웨어러블 디바이스의 보안 설계에 실용적인 로드맵을 제공한다.

댓글 및 학술 토론

Loading comments...

의견 남기기