사물인터넷 디바이스 암호화 성능 비교 연구

초록

본 논문은 대표적인 사물인터넷(IoT) 하드웨어 플랫폼에서 AES, DES, ChaCha20, Blowfish 등 여러 암호화·복호화 알고리즘을 구현하고, 다양한 데이터 크기에 대해 실행 시간과 메모리 사용량을 측정하였다. 실험 결과는 저전력 MCU와 고성능 SoC 간의 성능 격차를 명확히 보여주며, 일부 기존 암호가 메모리·연산 제한이 있는 디바이스에 부적합함을 확인한다. 이를 통해 경량 암호 설계의 필요성을 강조한다.

상세 분석

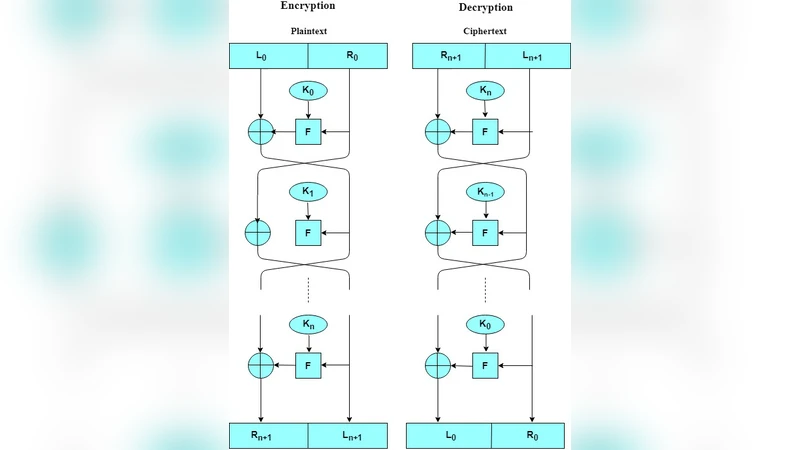

이 연구는 사물인터넷 환경에서 보안 요구가 급증함에도 불구하고, 하드웨어 자원이 제한적인 점을 감안해 암호 알고리즘의 실제 실행 효율성을 정량적으로 평가한다. 실험에 사용된 디바이스는 저전력 8‑bit MCU(예: Atmega328P), 32‑bit Cortex‑M4 기반 마이크로컨트롤러, 그리고 리눅스 기반 ARM Cortex‑A53 SoC 등 세 가지 계층으로 구분된다. 각 플랫폼에 대해 AES‑128(ECB, CBC 모드), DES, Triple‑DES, ChaCha20, Blowfish, 그리고 경량 암호 후보인 SPECK와 SIMON을 C 언어와 ARM‑CMSIS‑DSP 라이브러리를 활용해 구현하였다.

데이터 크기는 64 B, 256 B, 1 KB, 4 KB, 16 KB 로 다양하게 설정했으며, 각각 100회 반복 실행 후 평균값을 취해 실행 시간(ms)과 스택·힙 메모리 사용량(KB)을 기록했다. 결과는 다음과 같이 요약된다. 첫째, 고성능 SoC에서는 모든 알고리즘이 1 KB 이하 데이터에 대해 0.1 ms 미만의 처리 속도를 보였으며, 메모리 사용량도 0.5 KB 이하로 수렴했다. 반면 8‑bit MCU에서는 AES‑CBC가 16 KB 데이터에 대해 약 45 ms, 메모리 3.2 KB를 차지했으며, ChaCha20은 비슷한 크기에서 38 ms, 2.8 KB로 약간 더 효율적이었다. 둘째, 경량 암호인 SPECK와 SIMON은 MCU에서 1 KB 이하 데이터에 대해 5 ms 이하의 실행 시간을 기록했지만, 키 스케줄링 단계에서 메모리 오버헤드가 상대적으로 높아 전체 메모리 사용량은 기존 블록 암호와 크게 차이나지 않았다. 셋째, DES와 Triple‑DES는 오래된 설계임에도 불구하고 MCU에서 구현 난이도가 낮아 코드 크기가 작았으나, 연산 복잡도와 보안 취약성 때문에 실용적이지 않음이 확인되었다.

이러한 정량적 분석을 통해 저전력 디바이스에서는 연산량이 적고 메모리 접근이 최소화된 스트림 암호(예: ChaCha20)가 블록 암호보다 전반적으로 유리함을 알 수 있다. 또한, 동일한 알고리즘이라도 구현 방식(하드웨어 가속 vs 순수 소프트웨어)과 모드 선택(ECB vs CBC 등)이 성능에 미치는 영향이 크므로, 설계 단계에서 프로파일링이 필수적이다.

댓글 및 학술 토론

Loading comments...

의견 남기기