차량 네트워크 CAN 버스 보안 최신 동향

초록

본 논문은 현대 차량에 널리 사용되는 CAN‑Bus 프로토콜의 구조와 설계상의 보안 결함을 정리하고, 인증·무결성·가용성 확보를 위한 최신 연구들을 계층별로 비교·분석한다. 특히 ECU 지문인식, 해시 기반 인증, 메시지 우선순위 악용 방지 등 다양한 방어 메커니즘을 제시하며, 향후 실시간 성능과 비용을 고려한 통합 보안 프레임워크의 필요성을 강조한다.

상세 분석

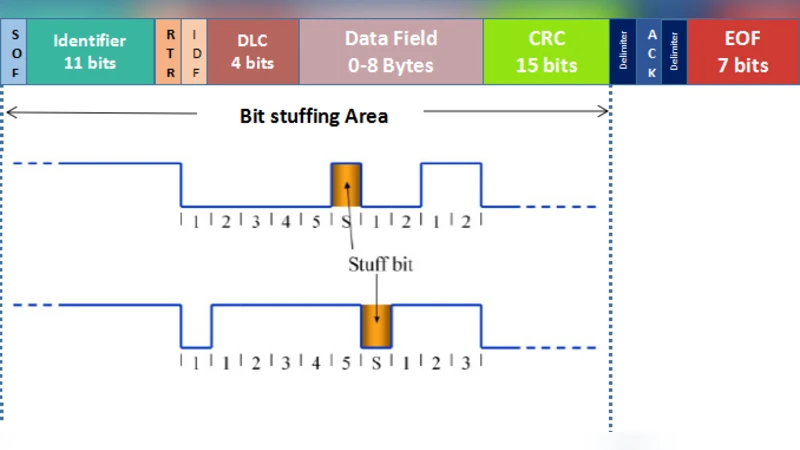

CAN‑Bus는 1983년 보쉬가 제안한 저비용·실시간 전송용 버스로, 11비트 혹은 29비트 식별자를 이용한 브로드캐스트 방식과 비트 스터핑, 차동 전송 등 물리·링크 계층의 특성을 갖는다. 이러한 설계는 높은 신뢰성과 낮은 지연을 제공하지만, 근본적인 보안 메커니즘이 부재하다. 첫째, 메시지 인증이 없으므로 악의적인 ECU가 동일한 식별자를 사용해 스푸핑하거나 재전송(Replay) 공격을 수행할 수 있다. 둘째, 전송 데이터가 평문으로 노출돼 물리적 접근이 가능한 공격자는 버스 스니핑만으로도 차량 제어에 필요한 신호를 수집한다. 셋째, 우선순위 기반 아비트레이션을 악용한 DoS 공격이 가능하며, 낮은 ID(높은 우선순위)를 지속적으로 전송하면 버스가 포화돼 정상 ECU가 전송할 기회를 박탈한다.

논문은 이러한 취약점을 보완하기 위한 연구들을 크게 세 계층으로 구분한다. 물리·전송 계층에서는 클럭 스큐를 이용한 ECU 지문인식(Cho & Shin)과 같은 사이드채널 기반 IDS가 제안되었으며, 이는 각 ECU의 미세한 클럭 오프셋을 실시간으로 추적해 비정상적인 메시지를 탐지한다. 네트워크·응용 계층에서는 VeCure 프레임워크(Wang et al.)가 고신뢰 그룹과 저신뢰 그룹을 구분하고, SHA‑3 기반 MAC을 사전 계산해 실시간 오버헤드를 20배 이상 감소시킨다. 또한, Koscher 등은 OBD‑II, 인포테인먼트, 무선 인터페이스 등을 통한 공격 표면을 실증적으로 분석하고, 원격 키리스 엔트리의 Keeloq 취약점 등 실제 차량에 적용 가능한 위협 시나리오를 제시한다.

이들 연구는 보안성 향상에 기여하지만, 실시간 제어 요구와 제한된 ECU 연산 자원을 고려하면 트레이드오프가 존재한다. 예를 들어, MAC 전송을 위한 추가 8바이트는 버스 대역폭을 감소시키고, 해시 사전 계산은 메모리 사용량을 증가시킨다. 따라서 향후 연구는 경량 암호화, 하드웨어 가속, 그리고 다계층 협업 IDS/IPS 모델을 통합해 보안과 성능을 동시에 만족시키는 설계가 필요하다.

댓글 및 학술 토론

Loading comments...

의견 남기기