신뢰할 수 있는 서버: 관리자가 접근할 수 없는 완전 봉인형 데이터 처리 플랫폼

초록

본 논문은 시스템 관리자의 무제한 접근 권한이 초래하는 개인정보 유출 위험을 근본적으로 차단하기 위해, 부팅 과정과 저장소를 암호화하고 물리적·논리적으로 봉인된 ‘Trusted Server’를 제안한다. 관리자는 운영 중에도, 심지어 물리적 디스크 접근 시에도 데이터와 키에 접근할 수 없으며, 오직 무차별 대입 공격 수준의 brute‑force 시도만이 가능한 설계이다. 이를 통해 다수 기관이 서로의 원시 데이터를 완전 비밀 상태로 공동 분석할 수 있다.

상세 분석

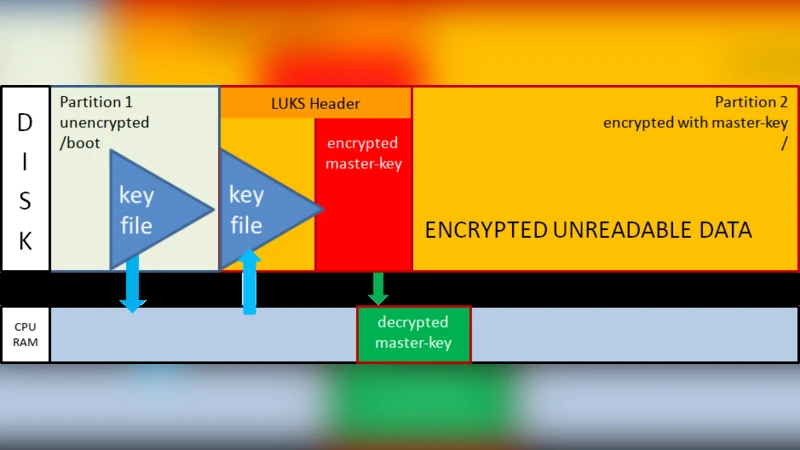

Trusted Server는 기존의 가명화, 암호화, 분산 컴퓨팅, 동형암호, 안전 실행 환경(TEE) 등 프라이버시 보호 기술이 갖는 “관리자·운영자 접근 가능성”이라는 근본적인 약점을 제거한다는 점에서 혁신적이다. 핵심 설계는 두 단계 부팅과 LUKS 기반 전체 디스크 암호화, 그리고 부팅 시 자동으로 키를 폐기하는 ‘키 파기 메커니즘’에 있다. 첫 번째 부팅 단계에서는 최소한의 부트 로더와 커널만을 포함한 ‘부트 이미지’를 검증된 해시와 비교해 무결성을 확인한다. 검증에 성공하면 두 번째 단계에서 실제 작업용 OS와 애플리케이션이 로드되며, 이때 LUKS 파티션의 마스터 키는 TPM(또는 하드웨어 난수 발생기)에서 파생된 일회용 키로 암호화된다. 시스템이 정상 가동 중일 때는 메모리 내에만 키가 존재하고, 전원이 차단되면 키는 영구히 소멸한다. 따라서 물리적 디스크를 탈거하거나 관리자 계정으로 로그인해도 복호화가 불가능하다.

이와 같은 설계는 ‘cryptographic sealing’이라는 개념을 실현한다. 즉, 서버가 외부에 공개된 해시값과 일치하는 부트 이미지와 암호화된 디스크만을 보유하고 있으면, 외부 공격자는 서버 내부 상태를 변경하거나 데이터를 추출하려면 암호학적으로 안전한 brute‑force 수준의 연산을 수행해야 한다. 논문은 이를 검증하기 위해 SHA‑256 해시와 TPM 기반 측정값을 이용한 원격 증명(remote attestation) 절차를 구현했으며, 관리자가 임의로 커널 모듈을 삽입하거나 디스크 파티션을 마운트하려 할 경우 부팅 검증 단계에서 즉시 차단되는 것을 실험적으로 확인했다.

또한, Trusted Server는 데이터 파이프라인을 단순화한다. 기존의 가명화·암호화 파이프라인은 데이터 제공자가 별도 전처리·키 관리·가명 매핑 테이블을 유지해야 하는 부담이 있었지만, Trusted Server는 원시 데이터를 그대로 업로드하고 서버 내부에서만 처리하도록 함으로써 데이터 품질 손실을 최소화한다. 다중 기관이 각각의 원시 데이터를 제공하고, 서버 내부에서 통계·머신러닝 모델을 학습한 뒤 결과만을 외부에 공개하면, 각 기관은 자신들의 원본 데이터가 절대로 외부에 노출되지 않았음을 보장받을 수 있다.

하지만 한계도 존재한다. 첫째, 물리적 공격(예: 전력 분석, 냉동 공격 등)으로 메모리 내 일시적인 키를 추출할 가능성은 완전히 배제할 수 없다. 둘째, 서버가 완전 봉인된 상태이므로, 긴급 상황에서 데이터 복구나 백업을 수행하려면 사전에 설계된 ‘키 복구 메커니즘’이 필요하며, 이는 설계 복잡성을 증가시킨다. 셋째, TPM이나 하드웨어 난수 발생기의 신뢰성에 의존하기 때문에, 해당 하드웨어에 취약점이 발견될 경우 전체 시스템의 보안성이 저하될 위험이 있다. 넷째, 서버 운영 비용과 초기 구축 비용이 일반적인 클라우드 VM보다 높으며, 관리자는 서버 내부에 직접 코드를 배포하거나 업데이트할 수 없으므로 지속적인 소프트웨어 업데이트와 패치 적용이 어려워 보안 유지 관리에 별도 전략이 필요하다.

이러한 장단점을 종합하면, Trusted Server는 ‘관리자 접근 차단’이라는 가장 위험한 공격 표면을 근본적으로 제거함으로써, 특히 의료·유전·금융 등 고감도 데이터를 다루는 분야에서 프라이버시 규제(GDPR, HIPAA 등)를 충족하면서도 원시 데이터 기반 고품질 분석을 가능하게 하는 실용적인 대안으로 평가될 수 있다.

댓글 및 학술 토론

Loading comments...

의견 남기기