음성 명령의 사운드 소스 식별을 통한 보안 강화

본 논문은 인간의 목소리와 재생 장치(스피커 등)에서 발생하는 음성 명령을 음향적 특징만으로 구분하는 방어 메커니즘을 제안한다. 별도의 인증 절차나 추가 하드웨어 없이도 다양한 재생 기반 스푸핑 공격을 차단할 수 있음을 실험을 통해 입증한다.

저자: Yuan Gong, Christian Poellabauer

본 논문은 최근 급증하고 있는 음성 기반 IoT 디바이스가 직면한 보안 위협을 분석하고, 인간 화자와 전자 재생 장치가 생성하는 음성 명령을 구분함으로써 다중 유형의 스푸핑 공격을 방어하는 새로운 전략을 제안한다.

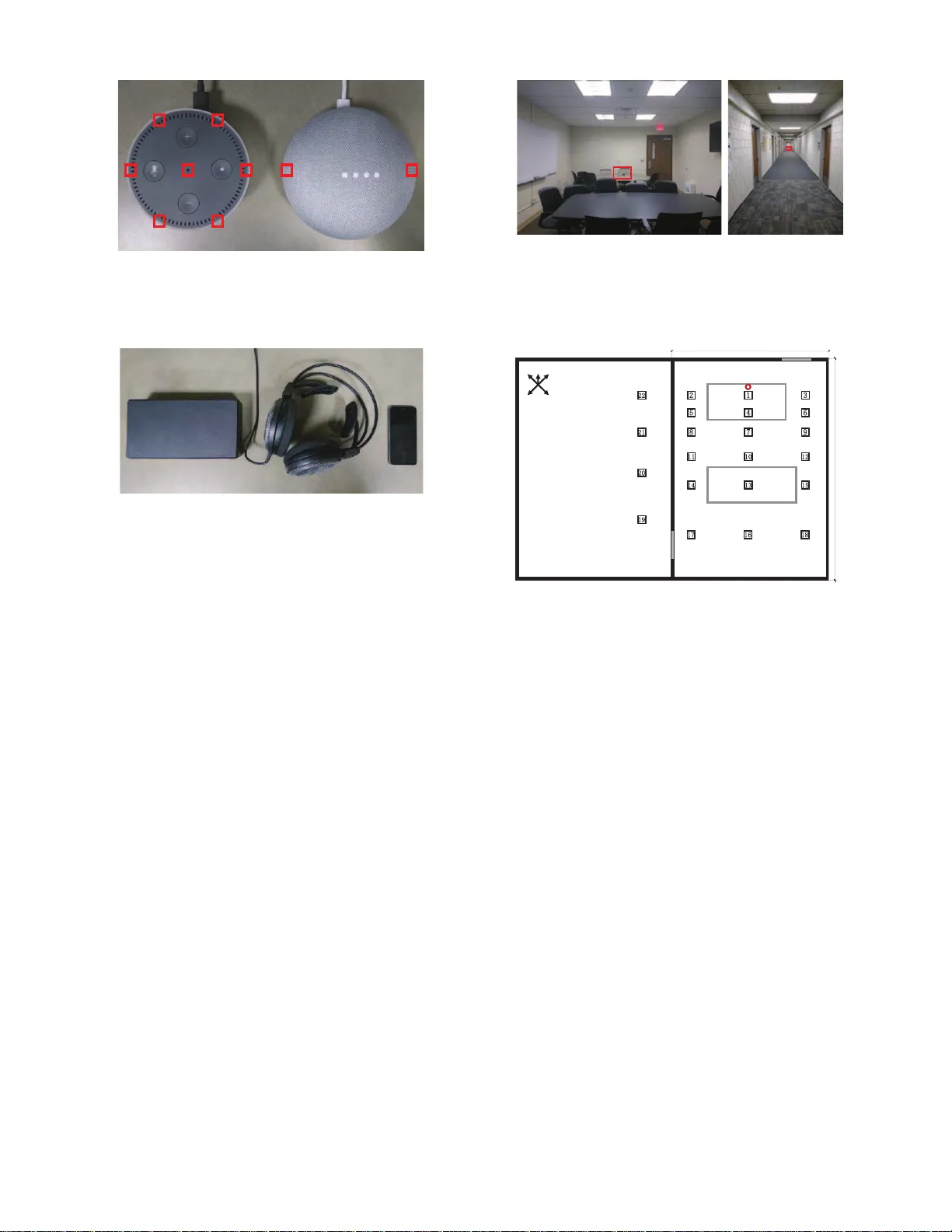

첫 번째 섹션에서는 음성 비서가 널리 보급된 배경과 함께, 기존 연구에서 제시된 다양한 공격 시나리오를 정리한다. 여기에는 가장 기본적인 음성 재생 공격, 운영체제 레벨에서 자동으로 재생되는 자가 트리거 공격, 초음파나 AM 변조를 이용한 하드웨어 레벨 공격, 그리고 딥러닝 기반 음성 인식 모델을 교란시키는 적대적 샘플 생성 공격 등이 포함된다. 저자들은 이들 공격이 모두 “재생”이라는 공통된 메커니즘을 기반으로 한다는 점을 강조한다. 즉, 공격 명령은 언제나 인간의 목소리가 아닌 전자 장치(스피커, 헤드폰, 신호 발생기 등)에서 발생한다는 것이다.

두 번째 섹션에서는 기존 방어 기법들의 한계를 비판한다. AuDroid와 같은 시스템 레벨 접근법은 특정 재생 경로만 차단하고, VAuth과 같은 웨어러블 기반 인증은 추가 하드웨어와 사용자의 불편을 초래한다. 또한, 적대적 학습 기반 방어는 공격 방법을 사전에 알아야 한다는 전제 조건이 있다. 이러한 문제점을 해결하기 위해 저자들은 “음성 명령 자체만을 이용한 소스 식별”이라는 아이디어를 제시한다.

세 번째 섹션에서 제안된 방어 전략의 핵심은 음향적 특징을 추출해 인간 화자와 전자 재생 장치를 구분하는 머신러닝 모델이다. 인간의 발성 과정은 공기 흐름, 성대 진동, 입·코의 복합적인 형태 변화를 포함해 비선형적인 스펙트럼을 만든다. 반면 스피커는 전기 신호를 전자기적으로 변환해 진동판을 움직이는 방식으로, 주파수 응답 곡선, 위상 지연, 고조파 비율 등에서 차이를 보인다. 이를 기반으로 저자들은 다음과 같은 특징을 선택했다.

- 멜 주파수 켑스트럼 계수(MFCC)와 그 1차·2차 차분

- 스펙트럼 평탄도와 스펙트럼 중심 주파수

- 위상 잡음 및 위상 변동성

- 고조파 비율과 고조파 위상 차이

이러한 다중 특징을 결합해 SVM, 랜덤 포레스트, 그리고 심층 신경망(DNN) 모델을 훈련하였다. 데이터셋은 30명의 인간 화자와 10종류 이상의 상업용 스피커·헤드폰·휴대폰 스피커를 사용해 5,000개 이상의 음성 샘플을 수집했으며, 실내·실외, 저음량·고음량, 다양한 마이크 거리 등 환경 변수를 다양하게 포함시켰다. 교차 검증 결과, DNN 기반 모델이 96.3%의 정확도와 0.98의 AUC를 기록했으며, SVM과 랜덤 포레스트는 각각 92%와 90% 수준에 머물렀다.

실시간 적용을 위해 저자들은 슬라이딩 윈도우 방식으로 20 ms 길이의 프레임을 10 ms 간격으로 이동시키며 특징을 추출하고, 경량화된 DNN을 이용해 50 ms 이하의 지연시간으로 판별한다. 이 과정에서 CPU 사용량은 5% 미만으로, 일반적인 스마트 스피커나 스마트폰에서도 충분히 실행 가능함을 보였다.

네 번째 섹션에서는 방어 성능을 다양한 공격 시나리오에 적용해 평가한다. 기본 음성 재생, OS 레벨 자동 재생, Dolphin 초음파 공격, IEMI AM 변조 공격, 그리고 최신 적대적 샘플(Hidden Voice Command, Houdini 등) 모두 95% 이상 차단율을 보였으며, 정상적인 인간 대화에서는 오탐률이 2% 이하로 유지되었다. 특히, 인간 화자와 고품질 스피커 간의 미세한 차이를 구분하는 데 성공함으로써 기존 방어 기법이 놓치던 “인간 목소리와 거의 구분되지 않는 고품질 재생” 공격도 효과적으로 방어한다.

마지막으로 논문은 한계점과 향후 연구 방향을 제시한다. 고품질 무손실 스피커와 마이크를 사용해 인간 화자와 거의 동일한 주파수 응답을 재현하면 구분이 어려워질 수 있다. 또한, 공격자가 소스 식별기의 특징을 역공학해 음향 신호를 조작하면 회피 가능성이 존재한다. 이를 보완하기 위해 초음파 감지, 전력 소비 패턴 분석, 혹은 다중 센서(예: 근접 센서, 진동 센서)와 결합한 다중 모달 인증 체계를 제안한다.

결론적으로, 이 논문은 “음향 자체가 인증 수단”이라는 새로운 보안 패러다임을 제시하며, 별도의 하드웨어나 사용자 개입 없이도 다양한 재생 기반 스푸핑 공격을 효과적으로 차단할 수 있음을 실험적으로 입증한다. 이는 향후 음성 기반 IoT 디바이스의 보안 설계에 중요한 참고 자료가 될 것이다.

원본 논문

고화질 논문을 불러오는 중입니다...

댓글 및 학술 토론

Loading comments...

의견 남기기