SDWAN 보안 위협 완전 정복

초록

본 논문은 SD‑WAN(Software Defined WAN)의 구조와 핵심 구성 요소를 소개하고, 전통적인 네트워크·SDN 위협에 더해 SD‑WAN 고유의 공격 표면을 체계적으로 분석한다. 관리·제어·데이터 평면별 취약점, 벤더별 구현 차이, API·오케스트레이션·프로비저닝 과정에서 발생할 수 있는 인증·권한·암호화 문제 등을 상세히 제시한다. 또한 기존 SDN 위협 모델을 확장하여 새로운 위협 시나리오를 도출하고, 실무 적용 가능한 방어·완화 전략을 제안한다.

상세 분석

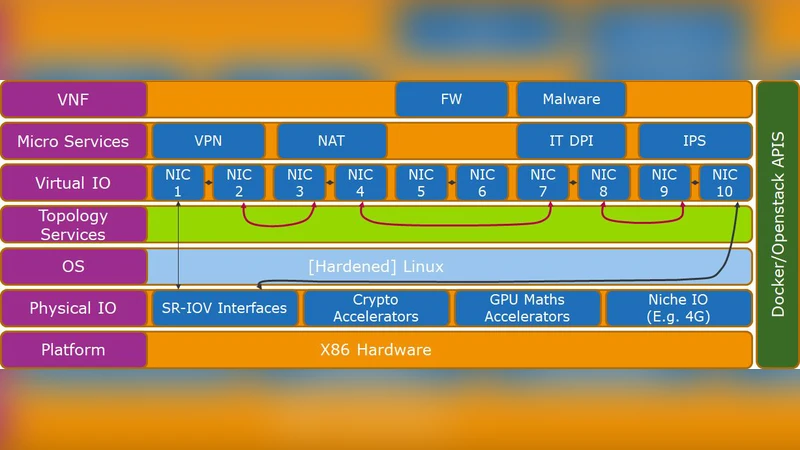

SD‑WAN은 전통 WAN 장비를 가상화하고 중앙 집중식 오케스트레이션으로 트래픽을 최적화하는 동시에, 클라우드·지사·모바일 환경을 하나의 정책 엔진으로 제어한다는 장점을 제공한다. 이러한 설계는 세 개의 주요 평면—관리(Management), 제어(Control), 데이터(Data)—으로 구분되는 공격 표면을 만든다. 관리 평면에서는 웹 기반 콘솔, REST API, CLI 등이 사용되며, 여기서 인증·권한 부여·세션 관리가 부실하면 공격자는 전체 네트워크 토폴로지를 탈취하거나 정책을 임의 변경할 수 있다. 특히 다중 테넌시를 지원하는 SaaS형 오케스트레이션 서버는 취약한 쿠키, CSRF, XSS 등에 노출되기 쉽다.

제어 평면은 SDN 컨트롤러와 유사하게 라우팅·정책 결정 로직을 수행한다. 컨트롤러와 엣지 디바이스 간 통신은 일반적으로 TLS 혹은 DTLS를 사용하지만, 일부 벤더는 자체 암호화 프로토콜을 채택하거나 암호화 옵션을 비활성화한다. 이 경우 중간자 공격(MITM)이나 패킷 변조가 가능해지며, 악성 정책이 삽입돼 트래픽이 우회·감청될 위험이 있다. 또한 컨트롤러 자체가 복합적인 플러그인 구조를 갖는 경우, 플러그인 취약점이나 서드파티 라이브러리의 CVE가 전체 시스템에 전파될 수 있다.

데이터 평면은 실제 사용자 트래픽이 흐르는 구간으로, 전통적인 DDoS, 스니핑, IP 스푸핑 외에도 SD‑WAN 특유의 “분산 트래픽 엔진”을 악용한 공격이 존재한다. 예를 들어, 엣지 디바이스가 로컬 브랜치 간에 직접 터널링을 수행하도록 설계된 경우, 터널 설정 파일이 탈취되면 공격자는 임의의 경로를 삽입해 내부망을 우회하거나 외부와의 직접 연결을 강제할 수 있다.

벤더별 구현 차이도 중요한 변수다. 일부 업체는 하드웨어 기반 암호화 모듈을 제공하지만, 펌웨어 업데이트 절차가 복잡하거나 서명 검증이 미비해 공급망 공격에 취약하다. 또 다른 업체는 “Zero‑Touch Provisioning”을 강조하면서 초기 인증 토큰을 평문으로 전송하거나, 기본 관리자 계정을 변경하지 않을 경우 쉽게 추측 가능한 비밀번호가 남는다. 이러한 제품 고유의 취약점은 기존 SDN 위협 모델에 포함되지 않으며, 별도의 “프로프라이어터리 위험” 카테고리로 분류해야 한다.

위와 같은 분석을 토대로 논문은 기존 SDN 위협 모델(인증·인증서·플로우 테이블·스위치 변조 등)을 확장하여 다음과 같은 새로운 위협 벡터를 제시한다. ① 오케스트레이션 API 오용·남용, ② 멀티‑테넌시 정책 교차 오염, ③ 자동화 스크립트·템플릿 탈취, ④ 엣지 디바이스 펌웨어 공급망 공격, ⑤ 클라우드‑네이티브 서비스와의 연동 시 발생하는 권한 상승 시나리오. 각 위협에 대해 로그·감사·분석 체계 강화, 최소 권한 원칙 적용, 강제 TLS·서명 검증, 정기적인 펌웨어 서명 검증·재배포, 그리고 제로 트러스트 네트워크 접근 제어(ZTN) 등을 포함한 실용적인 완화 방안을 제안한다.

댓글 및 학술 토론

Loading comments...

의견 남기기