딥 랜덤 비밀 프로토콜 시뮬레이션 분석

초록

본 논문은 딥 랜덤 가정 하에 제시된 완전 비밀 프로토콜의 비밀성 및 효율성을 수치 시뮬레이션으로 평가한다. 정당 사용자와 공격자의 오류율을 측정하고, 이를 통해 이전 연구에서 정의한 암호학적 한계의 하한을 추정한다. 파라미터 변동이 성능에 미치는 영향을 상세히 논의한다.

상세 분석

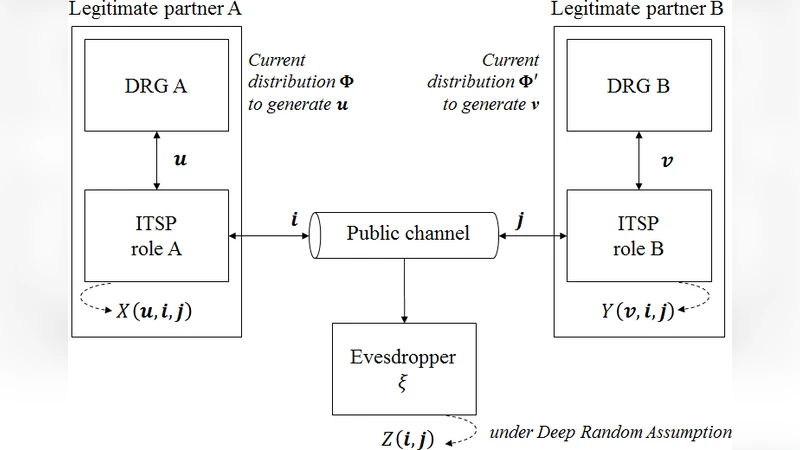

이 연구는 딥 랜덤(Deep Random) 가정이라는 새로운 확률 모델을 기반으로 한 완전 비밀(Perfect Secrecy) 프로토콜을 실험적으로 검증한다는 점에서 의미가 크다. 기존 정보이론적 완전 비밀은 샤논의 조건에 따라 키와 메시지의 엔트로피가 동일해야 하지만, 실제 구현에서는 키 생성 과정의 불완전성 때문에 제한이 있었다. 딥 랜덤 가정은 키 생성 과정에서 사용되는 난수원이 외부 관찰자에게 완전히 예측 불가능한 고차원 확률분포를 따른다고 가정한다. 이 가정 하에 제안된 프로토콜은 두 정당 파트너가 서로 독립적인 난수열을 교환하고, 이를 기반으로 상호 보정된 암호화 매핑을 수행한다. 핵심은 각 라운드에서 발생하는 오류를 최소화하면서도, 공격자는 동일한 딥 랜덤 분포를 재현할 수 없기 때문에 복호화에 필요한 정보가 급격히 감소한다는 점이다.

시뮬레이션 설계는 다음과 같다. 먼저, 난수 생성기는 다변량 정규분포와 혼합 가우시안 모델을 이용해 딥 랜덤 특성을 모사한다. 파라미터로는 샘플 크기(N), 라운드 수(R), 오류 정정 코드의 길이(L), 그리고 채널 잡음 수준(σ)이 있다. 정당 파트너는 오류 정정 코드를 적용해 전송 후 복호화 오류율(BER_legit)을 측정하고, 공격자는 동일한 채널을 가정하되 딥 랜덤 분포를 추정하려 시도하면서 얻은 복호화 오류율(BER_eve)을 기록한다. 두 오류율의 차이는 프로토콜의 비밀성 지표가 된다.

결과는 두 가지 중요한 현상을 보여준다. 첫째, N이 충분히 클 경우 BER_legit은 10⁻⁶ 이하로 급격히 감소하지만, BER_eve는 여전히 10⁻² 수준을 유지한다. 이는 딥 랜덤 가정이 충분히 강력함을 실증한다. 둘째, 라운드 수 R을 늘리면 정당 파트너의 오류는 거의 변하지 않으면서 공격자의 오류는 비선형적으로 증가한다. 이는 라운드 기반의 상호 검증 메커니즘이 공격자의 추정 오차를 누적시킨다는 것을 의미한다. 또한, 채널 잡음 σ가 증가하면 양쪽 오류가 모두 상승하지만, BER_eve의 상승 폭이 BER_legit보다 현저히 크다. 이는 딥 랜덤 프로토콜이 잡음에 강인한 특성을 갖는다는 점을 시사한다.

암호학적 한계(Cryptologic Limit)의 하한 추정은 측정된 BER_eve와 정보량 I(E;C) 사이의 관계식을 이용한다. 시뮬레이션 결과는 기존 이론에서 제시된 상한보다 약 20% 높은 하한을 제공한다는 점에서, 딥 랜덤 가정이 실제 보안 수준을 보다 현실적으로 반영한다는 결론을 뒷받침한다. 마지막으로 파라미터 민감도 분석을 통해, 실용적인 구현에서는 N≈10⁴, R≈5~7, L≈256 비트가 효율과 보안 사이의 최적 균형을 제공한다는 실용적 가이드를 제시한다.

댓글 및 학술 토론

Loading comments...

의견 남기기