하드웨어 트로이 목마 검증: HaTCh 회피 주장의 재검토

초록

본 논문은 저자들이 제안한 암호키 유출형 하드웨어 트로이 목마가 HaTCh 알고리즘이 목표로 하는 결정론적 트로이(HD) 클래스에 속한다는 점을 네 가지 핵심 특성(d, t, α, l)으로 입증하고, 따라서 HaTCh에 의해 탐지되지 않을 것임을 주장한다.

상세 분석

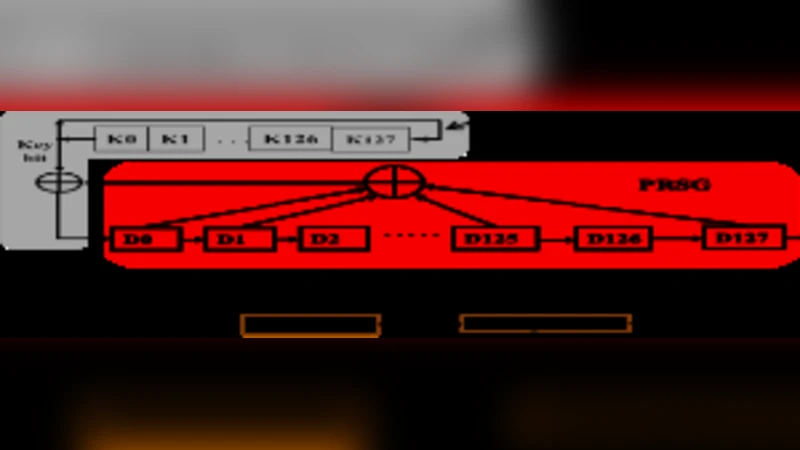

논문은 HaTCh가 정의한 HD 클래스의 네 가지 매개변수—트리거 신호 차원(d), 페이로드 전파 지연(t), 암묵적 행동 계수(α), 트리거 신호 국소성(l)—를 기준으로 제시된 트로이 목마를 평가한다. 저자는 트리거가 AES 코어 전체 와이어에 걸쳐 있다고 가정하여 d를 극대화하고, 키 전송에 128 × 128 사이클이 필요하므로 t를 매우 크게 만든다. 또한 평문이 없을 때만 동작하므로 트리거가 암묵적으로 작동하며, 출력이 무작위 데이터와 구분되지 않아 α를 높게 잡는다. 마지막으로 트리거 와이어가 AES 전체에 퍼져 있으므로 l도 크게 된다. 이러한 해석은 이론적으로 HD 정의를 만족시키지만, 실제 설계에서는 트리거 신호가 명시적 논리 회로(예: 상태 머신)로 구현되는 경우가 많아 d와 l이 과도하게 부풀려질 위험이 있다. 또한 t를 16 384 사이클로 설정했지만, 실제 테스트 벤치에서는 평문 입력이 빈번히 발생해 페이로드 전달이 중단될 수 있어 t의 실효값은 크게 변동한다. α를 “항상 암묵적”이라고 주장했지만, 키 비트가 1일 때 XOR 결과가 1이 되면서 출력 포트에 비정상적인 전압 변동이 감지될 가능성도 존재한다. 따라서 논문이 제시한 매개변수 추정은 최악의 경우를 가정한 것이며, 실제 탐지 가능성에 대한 정량적 평가가 부족하다. 또한 HaTCh는 통계적 테스트와 형식 검증을 결합한 다단계 탐지 프레임워크이므로, 높은 d와 l에도 불구하고 특이한 전력 패턴이나 타이밍 변동을 포착할 수 있다. 전반적으로 논문은 HD 정의에 맞추어 매개변수를 부풀리는 전략을 사용했지만, 실험적 검증이 부족하고, HaTCh의 탐지 메커니즘을 완전히 무시한 점은 비판의 여지가 있다.

댓글 및 학술 토론

Loading comments...

의견 남기기