타깃 데이터 유출 사건 분석과 보안 교훈

초록

본 논문은 2013년 타깃(TARGET) 매장의 대규모 카드 정보 유출 사건을 기술·법률·대응 측면에서 종합적으로 분석한다. 제3자 공급업체 침해, 네트워크 분리 미비, 보안 솔루션 오작동 등 기술적 결함을 상세히 파악하고, 악성코드 BlackPOS의 구조와 회피 기법을 설명한다. 또한 TJX 사건을 사례로 사이버 범죄의 법적 처리 과정을 조명하고, 소매업체를 위한 세 가지 보안 지침과 카드 소유자를 위한 안전 거래 방안을 제시한다.

상세 분석

타깃 사건은 크게 다섯 단계로 구분된다. 첫 번째 단계는 HVAC 공급업체인 Fazio Mechanical Services의 시스템이 피싱 메일에 포함된 Citadel 트로이목스에 감염되면서 시작된다. 이 공급업체는 타깃의 Ariba 청구 시스템에 접근 권한을 가지고 있었으며, 침해된 자격 증명을 이용해 타깃 내부 네트워크에 비인가 접속을 성공한다. 두 번째 단계에서는 네트워크 세분화가 부실했음에도 불구하고 공격자는 VLAN 경계를 우회해 POS(점포판매시점) 네트워크에 도달한다. 여기서 사용된 BlackPOS는 메모리 스크래퍼형 악성코드로, 운영 체제 서비스 “POSWDS”로 등록되어 부팅 시 자동 실행된다. 메모리 청크(10 MB 단위)를 순차적으로 읽어 신용카드 트랙 데이터를 정규식 대신 자체 문자열 매칭 로직으로 추출한다.

추출된 데이터는 “winxml.dll” 파일에 암호화 저장된 뒤, 내부 FTP 서버(사용자명 Best1 user, 비밀번호 BackupU$r)로 전송된다. 이때 전송은 업무 시간대에 집중되어 네트워크 트래픽에 섞이도록 설계되었으며, NetBIOS와 SMB 프로토콜을 이용해 내부 레포지토리로 집계된다. 이후 공격자는 레포지토리에서 데이터를 외부 드롭 사이트(마이애미·브라질)로 이동시켜 수익을 창출한다.

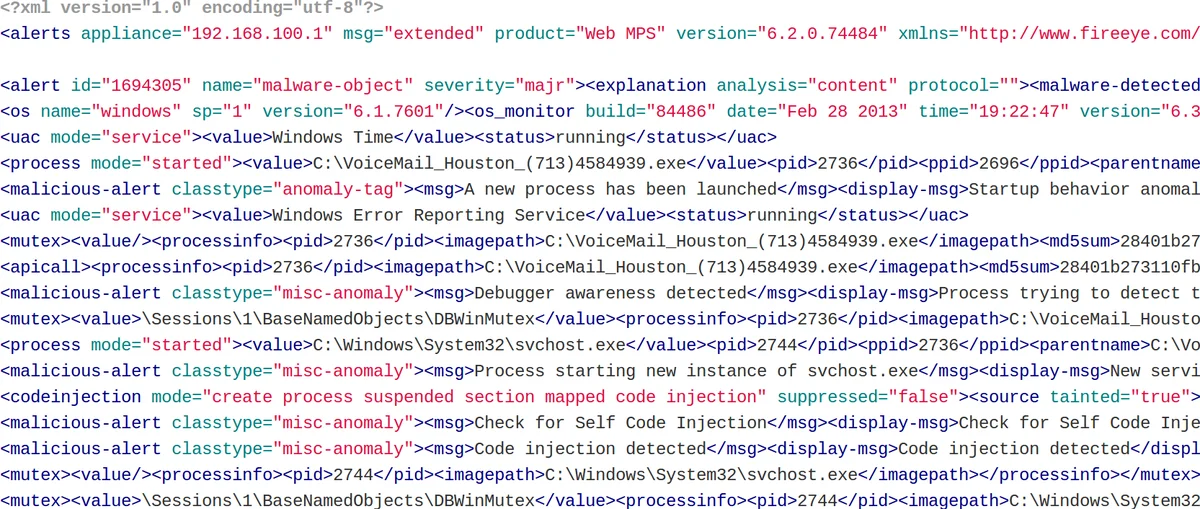

BlackPOS는 탐지를 회피하기 위해 다중 단계 데이터 유출, 문자열 난독화, 자체 파괴 코드, 암호화 전송, 시간 기반 통신 제한, 하드코딩된 내부 IP·자격 증명 등 여러 기술을 결합한다. 초기 버전(PWS‑FBOI, BackDoor‑FBPP)은 단순히 메모리에서 카드 정보를 추출하고 전송했지만, 2013년 이후 버전은 내부 네트워크에 맞춤형으로 변형되어 시그니처 기반 안티바이러스와 DLP 시스템을 효과적으로 회피한다.

타깃은 6개월 전 FireEye 침입 탐지 시스템을 도입했지만, 경보를 무시하고 자동 제거 기능을 비활성화하는 등 운영상의 실수가 있었다. 또한 VLAN 기반 네트워크 분리는 설계상 취약점이 있었으며, POS 단말기의 관리자 권한이 제한되지 않아 악성코드가 자유롭게 설치될 수 있었다. 이러한 복합적인 보안 관리 부실이 장기간 침해를 은폐하게 만든 핵심 원인이다.

법적 측면에서는 데이터 유출 사건의 국제적 성격이 수사·기소를 복잡하게 만든다. TJX(2007) 사건은 최초로 대규모 소매업 사이버 범죄에 대해 유죄 판결을 받은 사례로, 피고인에게 20개월 징역과 1억 달러 이상의 벌금이 부과되었다. 그러나 타깃 사건은 아직 공개된 체포·기소가 없으며, 범죄자들의 위치가 러시아·브라질 등 여러 국가에 분산돼 있어 국제 조약과 외교 협상이 필수적이다.

논문은 세 가지 실천 가능한 보안 지침을 제시한다. 첫째, 결제 시스템 무결성 강화를 위해 디지털 서명·코드 무결성 검증을 도입하고, POS 단말기에 최소 권한 원칙을 적용한다. 둘째, 경보 시스템의 가시성과 대응 프로세스를 자동화해 경보 무시를 방지한다. 셋째, 네트워크 세분화를 물리적·논리적으로 강화하고, 민감 데이터가 흐르는 구역은 별도 방화벽·IDS로 격리한다. 마지막으로, 고객에게는 EMV 칩·PIN 사용, 일회용 가상 카드, 거래 알림 서비스 활용 등 카드 정보를 보호하는 방법을 권고한다.

댓글 및 학술 토론

Loading comments...

의견 남기기